WPScan - um scanner de vulnerabilidade do WordPress de caixa preta

- 1448

- 131

- Arnold Murray

WordPress está em toda a web; É o sistema de gerenciamento de conteúdo mais popular e mais usado (Cms) lá fora. O seu site ou blog é alimentado por WordPress? Você sabia que hackers maliciosos estão sempre atacando sites do WordPress a cada minuto? Se você não o fez, agora você sabe.

O primeiro passo para garantir seu site ou blog é realizar uma avaliação de vulnerabilidade. Esta é simplesmente uma operação para identificar brechas de segurança comuns (conhecidas pelo público), dentro do seu site ou sua arquitetura subjacente.

Leia também: WPSEKU - Um scanner de vulnerabilidade para encontrar problemas de segurança no WordPress

Neste artigo, mostraremos como instalar e usar o WPSCAN, Um scanner gratuito criado para profissionais de segurança e mantenedores de sites para testar a segurança de seus sites.

Como instalar o WPScan nos sistemas Linux

A maneira recomendada de instalar e executar WPSCAN é usar a imagem oficial do Docker, isso ajudará você a acabar com os problemas de instalação (normalmente problemas de dependência).

Você deve ter o Docker instalado e executando em seu sistema; caso contrário, comece instalando -o usando o seguinte, que usará o programa CURL para baixar e executar um script de shell que adicionará o repositório do Docker ao seu sistema e instalará os pacotes necessários.

$ sudo curl -fssl https: // obtenha.Docker.com | sh

Uma vez o Docker é instalado com sucesso, inicie o serviço, permita que ele inicie automaticamente no tempo de inicialização do sistema e verifique se está em funcionamento da seguinte maneira.

# sudo systemctl start docker # sudo systemctl atability docker # sudo systemctl status docker

Em seguida, puxe o WPSCAN DOCKER imagem usando o seguinte comando.

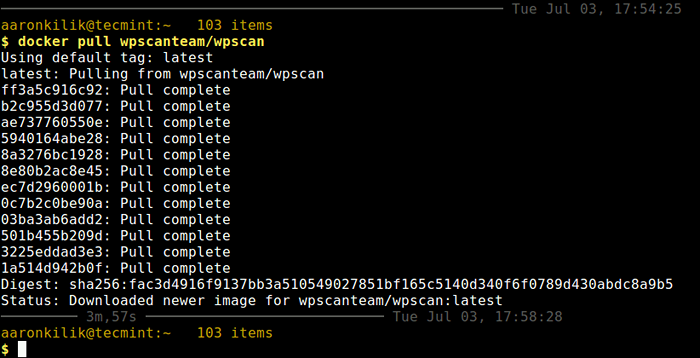

$ Docker Pull wpscanteam/wpscan

Baixe a imagem do Docker do WPSCAN

Baixe a imagem do Docker do WPSCAN Uma vez WPSCAN DOCKER Imagem baixada, você pode listar as imagens do Docker no seu sistema usando o seguinte comando.

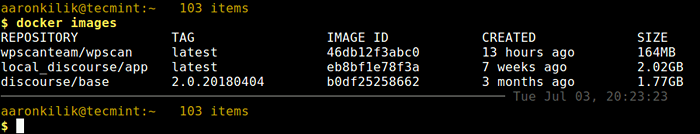

$ Docker Images

Listar imagens do Docker

Listar imagens do Docker Olhando para a saída das seguintes tela, a imagem do repositório WPSCAN é wpscanteam/wpscan que você usará na próxima seção.

Como executar a varredura de vulnerabilidade do WordPress usando o WPSCAN

A maneira mais simples de realizar uma varredura de vulnerabilidade usando WPSCAN é fornecer o URL do seu site WordPress como mostrado (substitua www.exemplo.com com o URL do seu site).

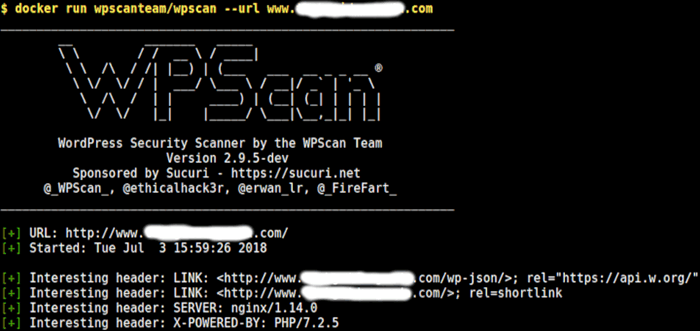

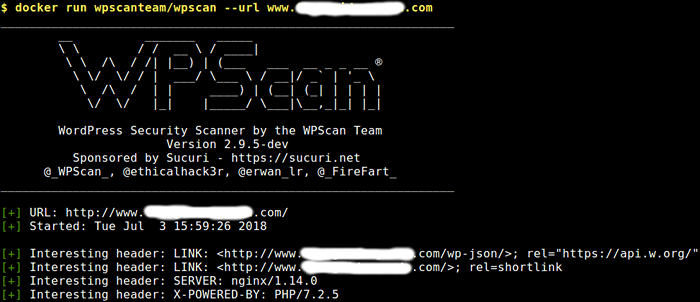

$ Docker Run wpscanteam/wpscan --url www.exemplo.com

O WPScan tentará encontrar cabeçalhos HTTP interessantes, como SERVIDOR (tipo de servidor da web e versão) e X-Power-By (Versão php); Ele também procurará qualquer APIs exposta, RSS Feed Link e Usuários.

Em seguida, ele continuará enumerando a versão do WordPress e verifica se está atualizado ou se houver alguma vulnerabilidade associada ao número da versão detectada. Além disso, tentará detectar o tema e os plugins instalados para encontrá -lo, eles estão atualizados.

Digitalize o WordPress quanto a vulnerabilidades

Digitalize o WordPress quanto a vulnerabilidades Você pode executar uma força bruta de senha do WordList sobre usuários enumerados usando 30 Tópicos usando o comando de seguir. O --lista de palavras e --tópicos sinalizadores para especificar a lista de palavras e definir o número de threads receptivamente.

$ Docker Run wpscanteam/wpscan --url www.exemplo.com - -WordList wordlist_file.txt -threads 30

Para realizar uma força de senha da lista de palavras "Admin" Nome de usuário apenas, execute o seguinte comando.

$ Docker Run wpscanteam/wpscan --url www.exemplo.com - -WordList wordlist_file.TXT -Username Admin

Como alternativa, você pode montar uma lista de palavras local em seu sistema para o contêiner do docker e iniciar um ataque de força bruta para administrador de usuários.

$ docker run -it - -rm -v ~/wordLists:/wordLists wpscanteam/wpscan --url www.exemplo.com - -WordList /wordlists /wordlist_file.TXT -Username Admin

Para enumerar os plugins instalados, execute o seguinte comando.

$ Docker Run wpscanteam/wpscan --url www.exemplo.com --Enumerar p

Se a enumeração de plugins instalados não for suficiente, você pode executar todas as ferramentas de enumeração, como mostrado.

$ Docker Run wpscanteam/wpscan --url www.exemplo.com --enumerar

Para ativar a depuração da saída, use o --Debug-grupo bandeira e redirecionar a saída para um arquivo para análise posterior.

$ Docker Run wpscanteam/wpscan --url www.exemplo.com-debug-output 2> Debug.registro

Por último, mas não menos importante, você pode atualizar o banco de dados do WPSCAN para a versão mais recente executando o seguinte comando.

$ Docker Run WPScanteam/WPScan -Update

Você pode ver o Docker e WPSCAN Mensagens de ajuda com esses comandos.

$ Docker -H $ Docker Run WPScanteam/WPScan -H

Repositório do WPScan Github: https: // github.com/wpscanteam/wpscan

É tudo por agora! WPSCAN é um poderoso scanner de vulnerabilidade WordPress Black Box que você deve ter em seu arsenal de ferramentas de segurança da web. Neste guia, mostramos como instalar e usar o WPScan com alguns exemplos básicos. Faça qualquer pergunta ou compartilhe seus pensamentos conosco nos comentários.

- « LFCs como usar o comando GNU 'sed' para criar, editar e manipular arquivos no Linux - Parte 1

- 2 maneiras de re-executar os últimos comandos executados no Linux »