Como conectar Linute Remote via SSH proxyjump e proxycommand

- 3334

- 326

- Howard Fritsch

Brief: Neste guia, demonstramos como usar os comandos SSH Proxyjump e SSH ProxyCommand ao conectar -se a um servidor de salto.

Em nosso guia anterior sobre como configurar um servidor de salto SSH, abordamos o conceito de um Anfitrião de Bastião. A Anfitrião de Bastião ou a Servidor de salto é um dispositivo intermediário para o qual um cliente SSH se conecta antes de acessar o sistema Linux Remote Remote. Um Salto ssh O servidor atua como uma porta de entrada para seus recursos de TI, reduzindo assim a superfície de ataque.

O SSH proxyjump e ProxyCommand Os comandos determinam como um cliente se conecta ao servidor remoto via servidor de salto, Pump host, ou servidor de bastião.

Este guia ilumina os holofotes do SSH proxyjump e Comando ssh proxy em Linux.

Índice

1- Conecte o Linux remoto usando o comando ssh proxyjump

- Configurando hosts de proxy no ~//.Arquivo SSH/Config

- Conecte o Linux remoto usando o comando ssh proxycommand

- Configurando proxycommand no ~//.Arquivo SSH/Config

- Conclusão

- Configurando proxycommand no ~//.Arquivo SSH/Config

Conecte o Linux remoto usando o comando ssh proxyjump

O Proxyjump O comando é indicado com o -J bandeira. Foi introduzido no servidor OpenSsh versão 7.3 e ajuda você a fazer uma conexão com um alvo remoto, pulando um servidor de bastião ou salto.

A sintaxe abaixo mostra como esta opção é usada:

$ ssh -j

No caso de múltiplos servidores de bastião ou salto, a sintaxe leva o seguinte formato.

$ ssh -j

Nos dois casos, você será conectado como usuário root a cada passo do caminho. Isso não é ideal devido a razões de segurança, portanto, você pode criar usuários diferentes em todas as instâncias.

Você pode especificar explicitamente diferentes usuários e portas SSH, como mostrado.

$ ssh -j <[email protected]:port> <[email protected]:port>

Para demonstrar o Proxyjump sinalizador em ação, temos uma configuração simples como mostrado.

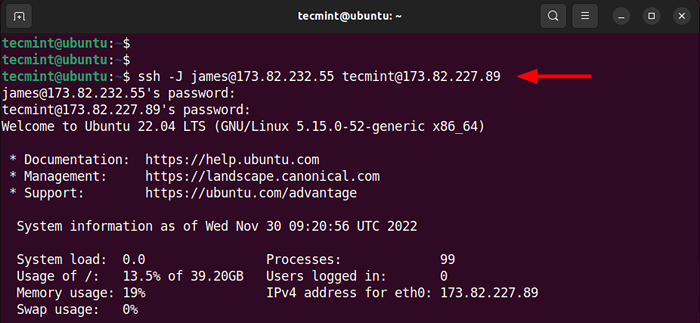

IP do servidor de salto: 173.82.232.55 Usuário: James Remote Target IP: 173.82.227.89 Usuário: Tecmint

Para se conectar ao alvo remoto usando o Pular servidor, o comando parecerá o seguinte.

$ ssh -j [email protegido] [email protegido]

O comando solicitará a senha do usuário do servidor Jump e depois seguido pela senha do sistema de destino na qual você terá acesso ao sistema de destino.

Conecte o Linux usando o Jump Server

Conecte o Linux usando o Jump Server Configurando hosts de proxy no ~//.Arquivo SSH/Config

Se você usar regularmente um bastião específico para se conectar a um destino remoto específico, poderá anexar o seguinte Proxyjump Configuração no ~/.ssh/config arquivo para tornar a conexão perfeita. Quando isso acontecer, você será autenticado apenas uma vez e isso acontecerá apenas no alvo remoto.

Host-Host-Jump User James HostName 173.82.232.55 host host_destination user tecmint hostname 173.82.227.89 Porta 22

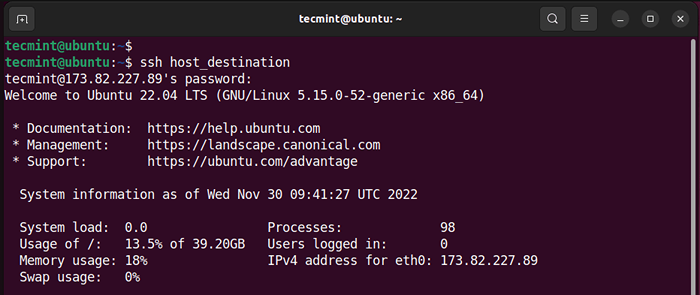

Usando a configuração acima, você pode fazer a conexão com o alvo como mostrado.

$ ssh -j host_destinação

Ssh para linux remoto via proxyjump

Ssh para linux remoto via proxyjump Conecte o Linux remoto usando o comando ssh proxycommand

Antes Salto de proxy ssh, ProxyCommand foi a única maneira de saltar hosts para alcançar o alvo remoto. Funciona encaminhando o stdin (padrão em) e stdout (padrão de saída) do alvo remoto através do servidor de salto ou bastião.

O ProxyCommand leva a seguinte sintaxe.

$ ssh -o proxycommand = "ssh -w %h: %p"

Aqui o -C para o %h:%p Argumentos encaminharam o stdin e para o host remoto (%h) e a porta do host remoto (%P).

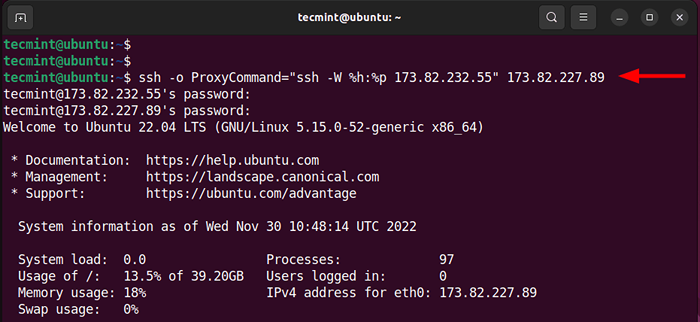

Para colocar o comando em ação, é assim que nosso comando seria

$ ssh -o proxycommand = "ssh -w %h: %p 173.82.232.55 "173.82.227.89

Conecte o Linux usando proxycommand

Conecte o Linux usando proxycommand Configurando proxycommand no ~//.Arquivo SSH/Config

Obviamente, digitar todo o comando é tedioso e demorado. Para evitar digitar um comando tão longo, adicione as seguintes linhas de código ao seu ~/.ssh/config arquivo.

Host Host-Destination HostName 173.82.227.89 proxycommand ssh -q -w %h: %p host -jump

Salvar e sair.

Agora tudo o que você precisa fazer é executar o seguinte comando para conectar -se ao servidor remoto.

$ ssh-destas host

[Você também pode gostar: como proteger e endurecer o servidor OpenSsh]

Conclusão

Neste guia, demonstramos como Proxyjump e ProxyCommand comandos funcionam. Geralmente, Proxyjump sai como uma alternativa melhor a ProxyCommand e fornece uma maneira mais fácil e perfeita de se conectar a um alvo remoto através de um host de salto.

- « Perguntas mais comumente feitas em entrevistas do Linux

- Como adicionar host Linux ao Nagios Monitoring Server usando o plug -in NRPE »