7 Recursos e ferramentas úteis de segurança do Linux para iniciantes

- 2800

- 352

- Robert Wunsch DVM

O uso primário de computadores de qualquer forma, seja um telefone celular, computador pessoal ou estação de trabalho ou um servidor que oferece serviços na Internet, é para o armazenamento e manipulação de dados e geração de informações para apoiar nossas vidas diárias. Paramount em nosso uso ou interação com computadores é privacidade e segurança ou segurança da informação, independentemente de essas entidades estarem em repouso (em armazenamento) ou em trânsito.

Mesmo como iniciante ou usuário intermediário do Linux, ele servirá a você sempre usar seu laptop, estação de trabalho ou VPS na nuvem com segurança em mente. Preparamos uma lista de recursos e ferramentas de segurança para você começar a entender e praticar a segurança em qualquer sistema operacional Linux.

Começamos com permissões de arquivo.

1. Permissões de arquivo Linux

Em sistemas operacionais do tipo Unix, como sistemas Linux, tudo é um arquivo. Portanto, as permissões de arquivo são a base de segurança no sistema de arquivos Linux.

Para cada arquivo em um sistema Linux, as permissões são atribuídas a essas três classes de permissão: o proprietário do arquivo, o proprietário do grupo e outros. E existem três permissões básicas: ler, escrever, e executar. Cada classe de permissão pode ter todas ou nenhuma das permissões em um arquivo.

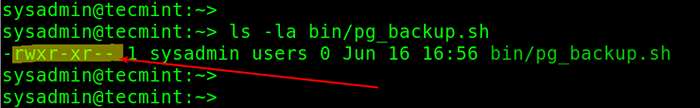

Para listar as permissões de um arquivo, você pode usar o comando ls com o -la bandeiras da seguinte forma.

$ ls -la bin/pg_backup.sh

Listar permissão do arquivo no Linux

Listar permissão do arquivo no Linux Para saber mais sobre as permissões de arquivos, confira estes guias:

- Como gerenciar usuários e grupos, permissões de arquivo e atributos no Linux

- Como copiar permissões de arquivo e propriedade para outro arquivo no Linux

- Aprenda comandos básicos de gerenciamento de arquivos no Linux

2. Comando sudo

O Comando sudo é um comando crucial nos sistemas Linux. Ele permite que você execute outros comandos com os privilégios de outro usuário, normalmente como um usuário que tem um nível mais alto de autorização no sistema. Por exemplo, o usuário do Super System ou usuário root. O usuário está invocando sudo geralmente é solicitado a inserir sua senha para concluir o processo.

A maioria das distribuições Linux vem com o sudo Comando instalado e, geralmente, o usuário administrativo padrão criado durante a instalação do sistema está configurado para invocar sudo. Em algumas distros, você pode configurar manualmente uma conta de usuário para invocar o sudo comando.

Ele permite que um usuário execute tarefas como instalar ou remover pacotes, criar outras contas de usuário, acessar arquivos e diretórios de propriedade do usuário root e muito mais. Mas tudo depende do que um administrador do sistema configurou uma conta de usuário do sudo para executar em um sistema Linux.

Para mais informações sobre o sudo Comando, confira estes guias:

- Como executar o comando sudo sem inserir uma senha no Linux

- 10 configurações úteis de sudoers para definir sudo no Linux

- A diferença entre SU e SUDO em Linux

- Como criar um novo usuário sudo no Ubuntu

Por fim, você pode ler a página do homem executando o seguinte comando:

$ MAN SUDO

3. Comando su

O objetivo principal do su O comando é permitir que um usuário privilegiado mude para a conta de outro usuário. Idealmente, ele permitirá que uma conta de usuário execute comandos com um ID de usuário e grupo substituto, fornecendo a senha do usuário substituto. Na maioria dos casos, ele pode ser invocado com o comando sudo para mudar para a conta de usuário root para executar algumas tarefas administrativas.

Para entender melhor este comando, leia sua página de homem:

$ MAN SU

4. Ferramentas de backup e recuperação de dados no Linux

O backup de dados é uma maneira tradicional de garantir a segurança dos dados. Portanto, o uso de ferramentas de backup é preciso dizer. Para evitar a perda de dados quando você perde um computador ou um desastre, você deve sempre manter um backup de seus dados críticos, local ou de preferência na nuvem. Ferramentas de backup andam de mãos dadas com ferramentas de recuperação de dados.

Existem tantas ferramentas de backup de dados que você pode aproveitar em distritos Linux. A maioria, se não todas as distros vêm por padrão com ferramentas de backup e recuperação. Basta procurar uma ferramenta de backup através do menu do sistema e aprender a usá -lo.

Aqui estão algumas ferramentas úteis de backup do Linux com as quais você pode começar:

- As 5 melhores ferramentas de backup gráfico para Ubuntu e Linux Mint

- FWBackups - um programa de backup rico em recursos para Linux

- Mintbackup - Uma ferramenta simples de backup e restauração para Linux Mint

- RDIFF -BACKUP - Uma ferramenta de backup incremental remota para Linux

- TOMB - Uma ferramenta de criptografia de arquivo e backup pessoal para Linux

- Tar e restauração do sistema - um script de backup versátil para Linux

- Como criar backups com largura de banda com duplicidade no Linux

- RSNAPSHOT - Uma ferramenta de backup local/remota para Linux

- Como sincronizar dois servidores/sites da Web Apache usando RSYNC

- Como fazer arquivos de backup automático para mídia USB quando conectado

5. CLAMAV

Outra ferramenta de segurança importante para sistemas Linux é CLAMAV, que é um mecanismo antivírus de fonte aberta e multiplataforma para detectar troianos, vírus, malware e outras ameaças maliciosas em arquivos. Ele é executado em sistemas Linux, Windows e Mac OS X, bem como outros sistemas do tipo Unix.

Existem muitos outros softwares antivírus que você pode usar nos sistemas Linux, Leia mais neste artigo - 8 melhores programas antivírus gratuitos para Linux.

6. OpenSsh

Ao avançar em sua jornada Linux, você chegará a um ponto quando precisar começar a interagir com sistemas Linux remotos, por exemplo, um VPS na nuvem. Os meios mais seguros e altamente recomendados para alcançar isso são através Ssh (abreviatura de Capsula segura).

OpenSsh é um programa cliente-servidor amplamente usado para acesso remoto. Um cliente (conhecido como ssh) é executado em sua máquina local e estabelece um túnel de comunicação seguro com o servidor (conhecido como sshd ou daemon ssh) que é executado como um serviço (ou continuamente) no computador remoto, ouvindo solicitações de acesso.

Ele suporta vários métodos de autenticação, incluindo senhas (não recomendadas) e autenticação de chave pública (altamente recomendado).

A seguir, são apresentados alguns guias úteis sobre SSH:

- Como proteger e endurecer o servidor OpenSsh

- Como configurar o login sem senha ssh no Linux

- Como configurar o login sem senha do SSH no Debian

- Como configurar o login sem senha do SSH no RHEL 9

- Como configurar o login sem senha do SSH no OpenSUSE

- Configurar o login SSH sem senha para vários servidores remotos usando o script

Existem várias outras ferramentas de acesso remoto sobre as quais você aprenderá, você pode começar aqui: 11 melhores ferramentas para acessar o Remote Linux Desktop.

7. Ferramentas de criptografia/descriptografia de dados

A criptografia é um princípio moderno de segurança de dados. Ele permite ocultar dados ou informações de tal maneira que pareça aleatório (e sem sentido) e só pode ser acessado por partes autorizadas apenas. Envolve o uso de algoritmos de criptografia para criptografar dados e chaves secretas para descriptografá -las.

Você pode criptografar dados em repouso (quando é armazenado no disco) ou em trânsito (por exemplo, entre o navegador de um usuário e um servidor segurando arquivos de um site na internet).

Existem várias ferramentas de criptografia em sistemas operacionais Linux a serem usados, especialmente para criptografia de disco. Uma grande maioria das ferramentas de backup modernas também oferece recursos de criptografia de dados para segurança extra.

Confira:

- 5 principais ferramentas de software para Linux com criptografia de dados

- Duplicidade - Crie backups incrementais criptografados no Linux

- Como criptografar o disco completo ao instalar o Ubuntu

8. Mantendo seu sistema Linux atualizado

Além disso, não é um recurso ou uma ferramenta, mas uma prática recomendada. Sempre mantenha qualquer software instalado no seu computador atualizado, desde o sistema operacional. As atualizações mais recentes de software geralmente são enviadas com algumas correções para bugs que podem expor sua máquina Linux à ameaça de Cybercriminals. Você pode mitigar os riscos de segurança relacionados ao software, sempre instalando as atualizações mais recentes disponíveis.

É isso! Tome seu tempo e explore esses recursos e ferramentas em profundidade, você pode voltar para nós sobre esse tópico através do formulário de comentário abaixo. Se você é um especialista em Linux, adicione sua voz e deixe -nos saber o que você acha deste post, tudo nos comentários.

- « Como configurar a VPN baseada em IPsec com Strongswan no Debian e Ubuntu

- Como instalar o Fedora 36 XFCE Desktop Edition »