5 ferramentas para digitalizar um servidor Linux para malware e rootkits

- 898

- 169

- Mrs. Willie Beahan

Há um nível constante de ataques altos e varreduras de portas nos servidores Linux o tempo todo, enquanto um firewall adequadamente configurado e atualizações regulares do sistema de segurança adiciona uma camada extra para manter o sistema seguro, mas você também deve assistir com frequência se alguém entrar. Isso também ajudará a garantir que seu servidor permaneça livre de qualquer programa que visa interromper sua operação normal.

As ferramentas apresentadas neste artigo são criadas para essas varreduras de segurança e são capazes de identificar vírus, malwares, rootkits e comportamentos maliciosos. Você pode usar essas ferramentas, fabrica regularmente varreduras do sistema e.g. todas as noites e relatórios de correio para seu endereço de e -mail.

1. Lynis - Auditoria de segurança e scanner Rootkit

Lynis é uma ferramenta de auditoria e digitalização de segurança e linux de código aberto, de código aberto, poderoso e popular para sistemas operacionais. É uma ferramenta de varredura de malware e detecção de vulnerabilidades que verifica os sistemas para obter informações e problemas de segurança, integridade de arquivos, erros de configuração; Executa a auditoria do firewall, verificações de software instalado, permissões de arquivo/diretório e muito mais.

É importante ressaltar que ele não executa automaticamente nenhum endurecimento do sistema, no entanto, ele simplesmente oferece sugestões que permitem endurecer seu servidor.

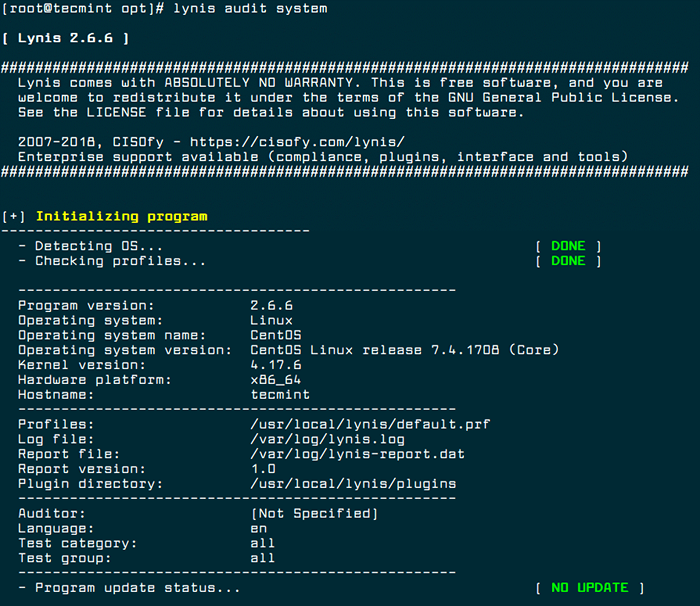

Vamos instalar a versão mais recente de Lynis (eu.e. 2.6.6) das fontes, usando os seguintes comandos.

# cd/opt/ # wget https: // downloads.Cisofy.com/lynis/lynis-2.6.6.alcatrão.gz # tar xvzf lynis-2.6.6.alcatrão.gz # mv lynis/usr/local/ # ln -s/usr/local/lynis/lynis/usr/local/bin/lynis

Agora você pode executar sua digitalização do sistema com o comando abaixo.

# Lynis Audit System

Ferramenta de auditoria de segurança Lynis Linux

Ferramenta de auditoria de segurança Lynis Linux Para fazer a corrida Lynis automaticamente a cada noite, adicione a seguinte entrada do Cron, que será executada às 3h da noite e enviará relatórios para o seu endereço de e -mail.

0 3 * * */usr/local/bin/lynis --quick 2> & 1 | Mail -s "Lynis Reports of My Server" [Email protegido]

2. Chkrootkit - um linux rootkit scanners

Chkrootkit também é outro detector de rootkit de código aberto gratuito que verifica localmente os sinais de um rootkit em sistemas semelhantes a UNIX. Ajuda a detectar orifícios de segurança ocultos. O pacote chkrootkit consiste em um script de shell que verifica os binários do sistema para modificação do rootkit e vários programas que verificam vários problemas de segurança.

O Chkrootkit A ferramenta pode ser instalada usando o seguinte comando em sistemas baseados em Debian.

$ sudo apt install chkrootkit

Em sistemas baseados no CentOS, você precisa instalá-lo de fontes usando os seguintes comandos.

# yum update # yum install wget gcc-c ++ glibc-static # wget -c ftp: // ftp.Pangeia.com.BR/PUB/SEG/PAC/CHKROOTKIT.alcatrão.gz # tar -xzf chkrootkit.alcatrão.gz # mkdir/usr/local/chkrootkit # mv chkrootkit-0.52/*/usr/local/chkrootkit # cd/usr/local/chkrootkit # faça sentido

Para verificar seu servidor com Chkrootkit Execute o seguinte comando.

$ sudo chkrootkit ou #/usr/local/chkrootkit/chkrootkit

Uma vez executado, ele começará a verificar seu sistema quanto a malwares e rootkits conhecidos e, após o término do processo, você pode ver o resumo do relatório.

Para fazer a corrida Chkrootkit automaticamente a cada noite, adicione a seguinte entrada do Cron, que será executada às 3h da noite e enviará relatórios para o seu endereço de e -mail.

0 3 * * */usr/sbin/Chkrootkit 2> & 1 | Mail -s "Chkrootkit Reports of My Server" [Email Protected]

Rkhunter - um linux rootkit scanners

RKH (Rootkit Hunter) é uma ferramenta gratuita, de código aberto, poderoso, simples de usar e bem conhecido para digitalizar backdoors, rootkits e explorações locais em sistemas compatíveis com POSIX, como Linux. Como o nome indica, é um caçador de rootkit, uma ferramenta de monitoramento e análise de segurança que inspeciona minuciosamente um sistema para detectar orifícios de segurança ocultos.

O rkhunter A ferramenta pode ser instalada usando o seguinte comando nos sistemas baseados em Ubuntu e no CentOS.

$ sudo apt install rkhunter # yum install hun-lançamento # yum install rkhunter

Para verificar seu servidor com rkhunter Execute o seguinte comando.

# rkhunter -c

Para fazer a corrida rkhunter automaticamente a cada noite, adicione a seguinte entrada do Cron, que será executada às 3h da noite e enviará relatórios para o seu endereço de e -mail.

0 3 * * */usr/sbin/rkhunter -C 2> & 1 | Mail -S "RKHunter Relatórios do meu servidor" [Email Protected]

4. CLAMAV - Kit de ferramentas de software antivírus

O CLAMAV é um motor antivírus de código aberto, versátil, popular e de plataforma cruzada para detectar vírus, malware, trojans e outros programas maliciosos em um computador. É um dos melhores programas antivírus gratuitos para o Linux e o padrão de código aberto para o software de digitalização de gateway de correio que suporta quase todos os formatos de arquivo de email.

Ele suporta atualizações de banco de dados de vírus em todos os sistemas e digitalização de acesso apenas no Linux. Além disso, ele pode escanear em arquivos e arquivos compactados e suporta formatos como zip, alcatrão, 7zip, rar, entre outros e mais outros recursos.

O CLAMAV pode ser instalado usando o seguinte comando em sistemas baseados em Debian.

$ sudo apt-get install clamav

O CLAMAV pode ser instalado usando o seguinte comando em sistemas baseados em centros.

# yum -y atualização # yum -y install clamav

Depois de instalado, você pode atualizar as assinaturas e digitalizar um diretório com os seguintes comandos.

# Freshclam # CLAMScan -r -i Diretório

Onde DIRETÓRIO é o local para digitalizar. As opções -r, significa variar recursivamente e o -eu significa apenas mostrar arquivos infectados.

5. LMD - Detecto de malware Linux

LMD (Linux Malware Detect) é um scanner de malware poderoso e totalmente usado para Linux projetado especificamente e direcionado a ambientes hospedados compartilhados, mas pode ser usado para detectar ameaças em qualquer sistema Linux. Pode ser integrado a CLAMAV motor do scanner para melhor desempenho.

Ele fornece um sistema de relatórios completo para visualizar os resultados atuais e anteriores da varredura, suporta relatórios de alerta de email após cada execução da varredura e muitos outros recursos úteis.

Para instalação e uso de LMD, leia nosso artigo como instalar e usar o Linux Malware Detect (LMD) com CLAMAV como mecanismo antivírus.

É tudo por agora! Neste artigo, compartilhamos uma lista de 5 ferramentas para digitalizar um servidor Linux em busca de malware e rootkits. Deixe -nos saber de seus pensamentos na seção de comentários.