5 Ferramentas de monitoramento e gerenciamento de log de código aberto para Linux

- 3499

- 24

- Enrique Crist

Quando um sistema operacional como Linux está em execução, há muitos eventos acontecendo e processos que são executados em segundo plano para permitir o uso eficiente e confiável dos recursos do sistema. Esses eventos podem acontecer no software do sistema, por exemplo, o iniciar ou Systemd Processo ou aplicativos de usuário, como Apache, Mysql, Ftp, e muitos mais.

Para entender o estado do sistema e diferentes aplicativos e como eles estão funcionando, os administradores do sistema precisam continuar revisando os arquivos de log diariamente em ambientes de produção.

Você pode imaginar ter que revisar os arquivos de várias áreas e aplicações do sistema, é aí que os sistemas de madeira são úteis. Eles ajudam a monitorar, revisar, analisar e até gerar relatórios de diferentes arquivos de log, conforme configurado por um administrador do sistema.

Você pode gostar também:

- Como monitorar o uso do sistema, interrupções e problemas de problemas de linux

- Como gerenciar logs do servidor (configurar e girar) no Linux

- Como monitorar o servidor Linux Logs.ferramenta io

Neste artigo, examinaremos os quatro principais sistemas de gerenciamento de madeira de madeira aberta mais usados no Linux hoje, o protocolo de registro padrão na maioria das distribuições, senão todas as distribuições hoje é Syslog.

Índice

1- 1. Gerencie o analisador EventLog

- 2. GrayLog 2

- 3. Logcheck

- 4. LogWatch

- 5. Logstash

- Resumo

1. Gerencie o analisador EventLog

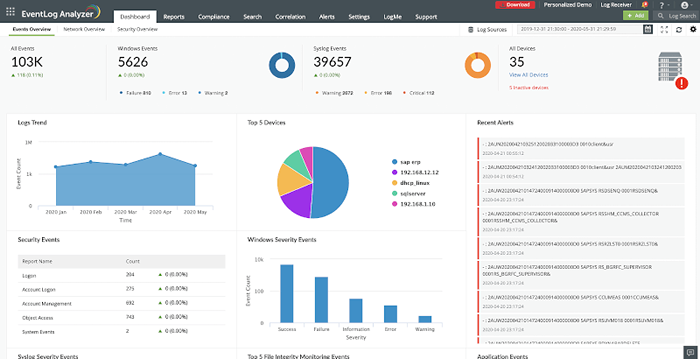

GerencieNEngine EventLog Analyzer é uma solução de gerenciamento de logs no local, projetada para empresas de todos os tamanhos em vários setores, como tecnologia da informação, saúde, varejo, finanças, educação e muito mais. A solução fornece aos usuários que a coleta de log baseada em agente e sem agente, recursos de análise de log, um poderoso mecanismo de pesquisa de log e opções de arquivamento de logs.

Com a funcionalidade de auditoria de dispositivos de rede, ele permite que os usuários monitorem seus dispositivos de usuário final, firewalls, roteadores, interruptores e muito mais em tempo real. A solução exibe dados analisados na forma de gráficos e relatórios intuitivos.

Mecanismos de detecção de incidentes do Analisador de EventLog, como correlação de log de eventos, inteligência de ameaças, implementação da estrutura ATT e CK da MITER, análise de ameaças avançadas e muito mais, ajuda a identificar ameaças à segurança assim que ocorrem.

O sistema de alerta em tempo real alerta os usuários sobre atividades suspeitas, para que eles possam priorizar ameaças à segurança de alto risco. E com um sistema automatizado de resposta a incidentes, os SoCs podem mitigar ameaças em potencial.

A solução também ajuda os usuários a cumprir vários padrões de conformidade de TI, como PCI DSS, ISO 27001, GLBA, SOX, HIPAA, CCPA, GDPR e muito mais. Os serviços baseados em assinatura são oferecidos, dependendo do número de fontes de log para monitoramento. O suporte é disponibilizado aos usuários por telefone, vídeos de produtos e uma base de conhecimento on -line.

Gerencie o analisador EventLog

Gerencie o analisador EventLog 2. GrayLog 2

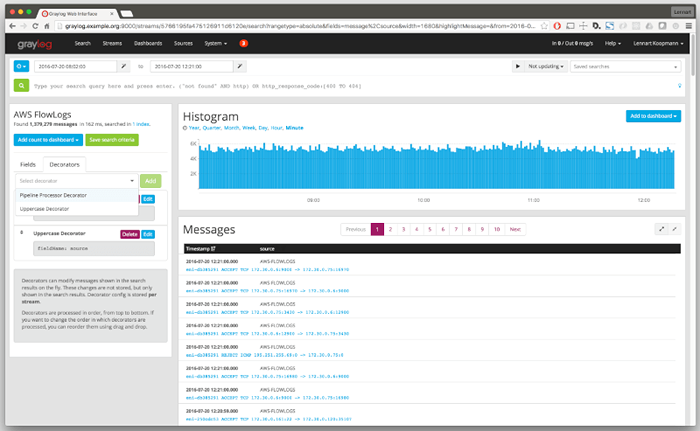

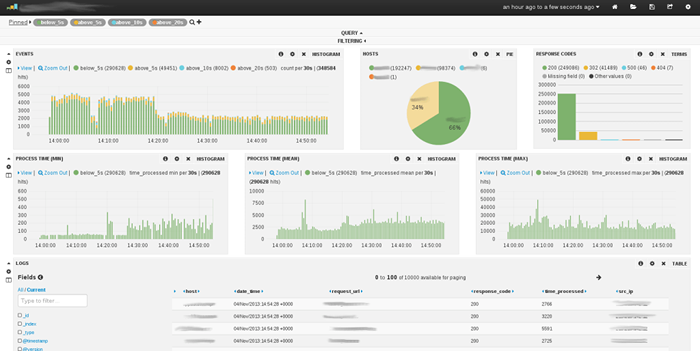

O GrayLog é uma ferramenta de gerenciamento de madeira centralizada robusta e robusta que é amplamente usada para coletar e revisar logs em vários ambientes, incluindo ambientes de teste e produção. É fácil de configurar e é altamente recomendado para pequenas empresas.

GrayLog - Linux líder de gerenciamento de logs

GrayLog - Linux líder de gerenciamento de logs Graylog Ajuda você a coletar facilmente dados de vários dispositivos, incluindo interruptores de rede, roteadores e pontos de acesso sem fio. Integra -se ao Elasticsearch Motor de análise e alavancas MongoDB Para armazenar dados e os logs coletados oferecem insights profundos e são úteis na solução de problemas de falhas e erros do sistema.

Com Graylog, Você obtém um webui limpo e sonolento com painéis legais que ajudam você a rastrear perfeitamente dados. Além disso, você obtém um conjunto de ferramentas e funcionalidades bacanas que ajudam na auditoria de conformidade, pesquisa de ameaças e muito mais. Você pode ativar notificações de tal maneira que um alerta é acionado quando uma certa condição é atendida ou ocorre um problema.

Geral, Graylog Faz um bom trabalho ao coletar grandes quantidades de dados e simplifica os dados de pesquisa e análise. A versão mais recente é GrayLog 4.0 e oferece novos recursos como o Modo Dark, integração com Slack e Elasticsearch 7 e muito mais.

3. Logcheck

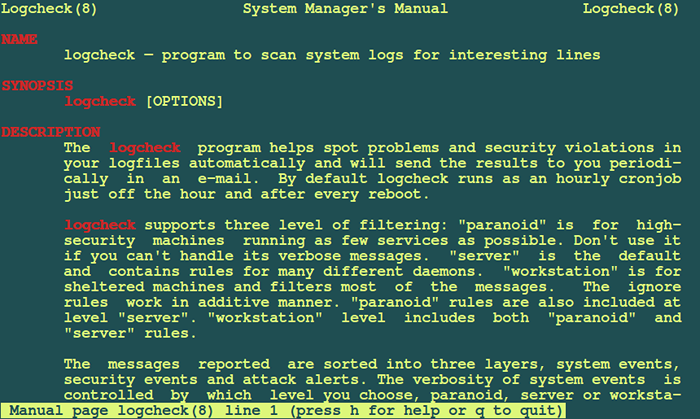

Logcheck é mais uma ferramenta de monitoramento de log de código aberto que é executado como um trabalho de cron. Ele peneira milhares de arquivos de log para detectar violações ou eventos do sistema que são acionados. O Logcheck envia um resumo detalhado dos alertas para um endereço de e -mail configurado para alertar as equipes de operação de um problema, como uma violação não autorizada ou uma falha do sistema.

Logs de logcheck scans logs

Logs de logcheck scans logs Três níveis diferentes de filtragem de arquivos de log são desenvolvidos neste sistema de registro que incluem:

- Paranóico: destina-se a sistemas de alta segurança que estão executando muito poucos serviços possível.

- Servidor: Este é o nível de filtragem padrão para o logcheck e suas regras são definidas para muitos daemons diferentes do sistema. As regras definidas no nível do paranóico também estão incluídas neste nível.

- Posto de trabalho: É para sistemas protegidos e ajuda a filtrar a maioria das mensagens. Ele também inclui regras definidas nos níveis de paranóicos e do servidor.

O Logcheck também é capaz de classificar mensagens a serem relatadas em três camadas possíveis que incluem eventos de segurança, eventos do sistema e alertas de ataque do sistema. Um administrador do sistema pode escolher o nível de detalhes para quais eventos do sistema são relatados dependendo do nível de filtragem, embora isso não afete os eventos de segurança e os alertas de ataque do sistema.

O LogCheck fornece os seguintes recursos:

- Modelos de relatório predefinidos.

- Um mecanismo para filtrar toras usando expressões regulares.

- Notificações de email instantâneas.

- Alertas de segurança instantâneos.

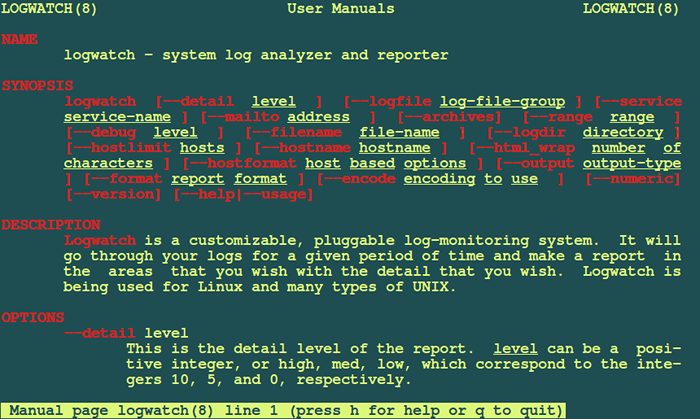

4. LogWatch

O LogWatch é um aplicativo de coleta e análise de log de código aberto e altamente personalizável. Ele analisa os registros do sistema e do aplicativo e gera um relatório sobre como os aplicativos estão em execução. O relatório é entregue na linha de comando ou através de um endereço de e -mail dedicado.

Analisador de log linux de logwatch

Analisador de log linux de logwatch Você pode personalizar facilmente o LogWatch para sua preferência modificando os parâmetros no /etc/logwatch/conf caminho. Ele também fornece algo extra em termos de scripts Perl pré-escritos para facilitar a análise de log.

LogWatch Vem com uma abordagem em camadas e há três locais principais onde os detalhes da configuração são definidos:

- /usr/share/logwatch/padrão.conf/*

- /etc/logwatch/conf/dist.conf/*

- /etc/logwatch/conf/*

Todas as configurações padrão são definidas no /usr/share/logwatch/padrão.conf/logwatch.conf arquivo. A prática recomendada é deixar este arquivo intacto e criar seu próprio arquivo de configuração no /etc/logwatch/conf/ caminho copiando o arquivo de configuração original e definindo suas configurações personalizadas.

A versão mais recente de LogWatch é a versão 7.5.5 e fornece suporte para consultar o Systemd Jornal diretamente usando o JournalCTL. Se você não pode pagar uma ferramenta proprietária de gerenciamento de log, LogWatch dará a você paz de espírito em saber que todos os eventos serão registrados e notificações entregues, caso algo seja errado.

5. Logstash

Logstash é um pipeline de processamento de dados do lado do servidor de código aberto que aceita dados de uma infinidade de fontes, incluindo arquivos locais ou sistemas distribuídos como S3. Em seguida, processa os logs e os engrandece para plataformas como Elasticsearch onde eles são analisados e arquivados mais tarde. É uma ferramenta bastante poderosa, pois pode ingerir volumes de toras de vários aplicativos e posteriormente, produzi -los para diferentes bancos de dados ou motores, tudo ao mesmo tempo.

Logstash: coletar, analisar e transformar toras

Logstash: coletar, analisar e transformar toras Logstash estruturas dados não estruturados e executa pesquisas de geolocalização, anonimiza dados pessoais e escala em vários nós também. Há uma extensa lista de fontes de dados que você pode fazer com que o Logstash ouça Pipe, incluindo SNMP, batimentos cardíacos, syslog, kafka, fantoche, log de eventos do Windows, etc.

Logstash depende de 'batidas'Quais são os transportadores de dados leves que alimentam dados para Logstash para analisar e estruturar etc. Os dados são enviados para outros destinos, como Google Cloud, MongoDB e Elasticsearch para indexação. Logstash é um componente essencial da pilha elástica que permite que os usuários coloquem dados de qualquer forma, analisem -os e visualizem -os em painéis interativos.

Além disso, é isso Logstash Gosta de apoio comunitário generalizado e atualizações regulares.

Resumo

É isso por enquanto e lembre -se de que esses não são todos os sistemas de gerenciamento de logs disponíveis que você pode usar no Linux. Continuaremos revisando e atualizando a lista em artigos futuros, espero que você ache este artigo útil e possa nos informar sobre outras ferramentas ou sistemas importantes de registro, deixando um comentário.

- « Como instalar e configurar o servidor Linux sem cabeça

- Como usar o comando 'Head' no Linux [8 exemplos úteis] »