Use Joomscan para digitalizar Joomla quanto a vulnerabilidades em Kali

- 4282

- 1075

- Howard Fritsch

Ao instalar um sistema de gerenciamento de conteúdo para o seu site, é fácil ficar preguiçoso e supor que ele fará todo o trabalho para você. Um CMS como Joomla certamente torna as coisas mais convenientes e permite publicar um site polido muito rapidamente, mas isso não significa que você não deve demorar um tempo extra para protegê -lo.

Se o seu site estiver executando o Joomla, você pode usar o utilitário Joomscan contra seu site para descobrir vulnerabilidades ou apenas informações gerais que podem ajudar em um ataque contra seu site. Depois que você está ciente dos pontos fracos do site, você pode tomar as medidas adequadas para protegê -lo. Joomscan funciona de maneira semelhante ao WPScan, que é usado para digitalizar sites do WordPress para vulnerabilidades.

Neste guia, veremos como usar o Joomscan no Kali Linux. O próprio Joomscan não é uma ferramenta que pode ser usada maliciosamente enquanto realiza exames simples contra um site, a menos que você considere o próprio tráfego extra como malicioso. Mas as informações que ele revela sobre um site podem ser alavancadas pelos atacantes para lançar um ataque. Portanto, verifique se você tem permissão para digitalizar um site ao usar esta ferramenta.

Neste tutorial, você aprenderá:

- Como usar o Joomscan

Usando Joomscan no Kali Linux

Usando Joomscan no Kali Linux | Categoria | Requisitos, convenções ou versão de software usada |

|---|---|

| Sistema | Kali Linux |

| Programas | Joomscan |

| Outro | Acesso privilegiado ao seu sistema Linux como raiz ou através do sudo comando. |

| Convenções | # - requer que os comandos Linux sejam executados com privilégios root diretamente como usuário root ou por uso de sudo comando$ - Requer que os comandos do Linux sejam executados como um usuário não privilegiado regular |

Como usar o Joomscan

Você pode instalar o Joomscan no seu sistema (ou atualizá -lo, se já estiver instalado) com o APT Package Manager usando os seguintes comandos no terminal.

$ sudo apt update $ sudo apt install joomscan

Configuramos um servidor de teste com o Apache e Joomla instalado. Siga junto com nossos comandos de exemplo abaixo enquanto verificamos a segurança do nosso site de teste.

Use o --url opção e especifique o URL do site Joomla para digitalizá -lo com o Joomscan.

$ joomscan --url http: // Exemplo.com

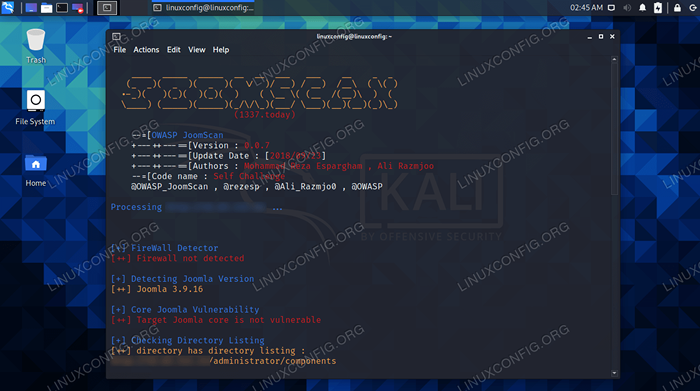

Joomscan fará uma varredura contra o site, que geralmente termina em alguns segundos.

Algumas coisas reveladas pela varredura são as seguintes:

- Tipo de firewall sendo usado para proteger o site

- Qual versão do Joomla está executando

- Se essa versão tem alguma vulnerabilidade principal

- Diretórios com listagens disponíveis

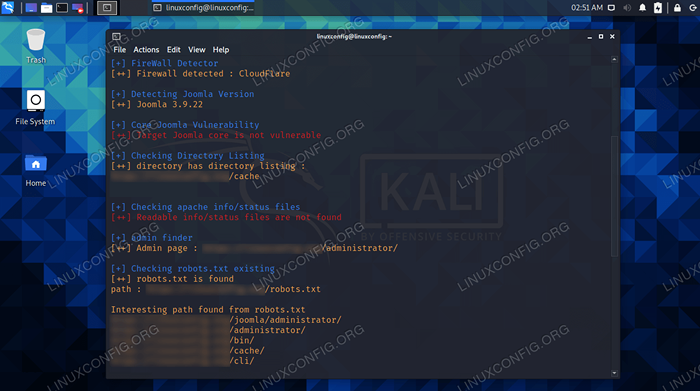

- URL de login do administrador

- URLs encontrados dentro de robôs.TXT

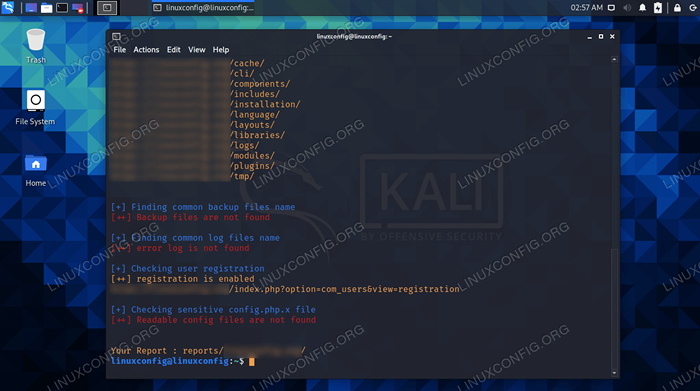

- Arquivos de backup e log

- Página de registro do usuário

Resultados do Joomscan

Resultados do Joomscan Algumas dessas informações são úteis para os atacantes. A varredura mostra que as listagens de diretórios estão ativadas, o que potencialmente permite que os invasores encontrem arquivos que o proprietário pensou estar oculto. Conhecer o URL do administrador significa que um invasor pode usar o Hydra ou outra ferramenta semelhante para lançar um ataque de dicionário contra as credenciais de login.

Relatório completo do Joomscan

Relatório completo do Joomscan Nos resultados do teste de nossas capturas de tela, nenhuma vulnerabilidade foi descoberta, mas o fato de nossa página de administração ser facilmente encontrada e a listagem de diretórios está ativada pode ser causada por preocupação.

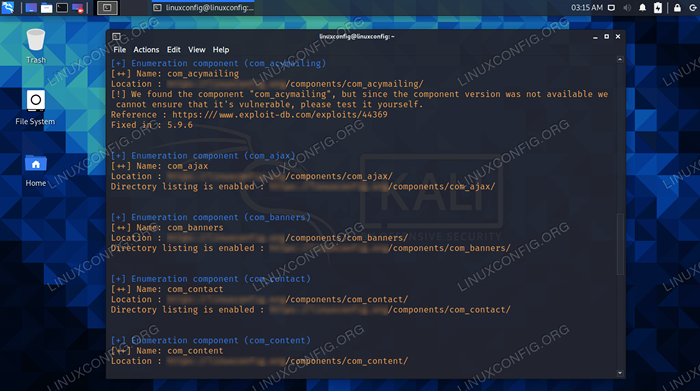

Joomscan também pode enumerar componentes, que revelarão qual software extra Joomla o proprietário do site instalou. Se algum deles tiver buracos de segurança conhecidos, eles atuarão como outro vetor de ataque.

$ joomscan --url http: // Exemplo.com-componentes compensados

Componentes de joomla, vulnerabilidades e listagens de diretório expostas

Componentes de joomla, vulnerabilidades e listagens de diretório expostas Não apenas o Joomscan listará os componentes que um site está usando, mas se eles contiverem vulnerabilidades conhecidas, o Joomscan o alertará sobre isso e fornecerá um link para que você possa ler mais sobre isso.

Outras opções para o Joomscan incluem a capacidade de definir um agente de usuário ou um agente aleatório.

$ joomscan --url http: // Exemplo.com --user-agente "Googlebot/2.1 (+http: // www.Googlebot.com/bot.html) "ou $ joomscan --url http: // Exemplo.com-aleatom-agente

Use um proxy para digitalizar o site Joomla com o --Proxy opção.

$ joomscan --url www.exemplo.com --proxy http: // 127.0.0.1: 8080

Para ver todas essas opções a qualquer momento, consulte o menu de ajuda do Joomscan.

$ joomscan --help

Pensamentos finais

Neste guia, aprendemos a digitalizar um site de Joomla com Joomscan no Kali Linux. Vimos várias opções para especificar com o comando, que podem nos ajudar a aprender sobre componentes no site ou cobrir nossas faixas por meio de proxies e agentes de usuários.

Tutoriais do Linux relacionados:

- Como fazer bota dupla kali linux e windows 10

- Lista das melhores ferramentas Kali Linux para testes de penetração e…

- Use o WPScan para digitalizar o WordPress quanto a vulnerabilidades em Kali

- Como instalar o Kali Linux no VMware

- Coisas para fazer depois de instalar o Ubuntu 20.04 fossa focal linux

- Coisas para instalar no Ubuntu 20.04

- Uma introdução à automação, ferramentas e técnicas do Linux

- Configuração do servidor Kali HTTP

- Coisas para fazer depois de instalar o Ubuntu 22.04 Jellyfish…

- Como tirar uma captura de tela no Kali Linux