<strong>Por que eu iria querer escalar um computador ao ar?</strong>

- 4958

- 532

- Wendell Legros

O mais alto nível de segurança para um computador é que seja com pouca atenção. É a única maneira de reduzir a chance de o computador ser invadido o mais próximo possível de zero. Qualquer coisa menos e um hacker dedicado entrará nele de alguma forma.

Você provavelmente não está preocupado com essas coisas se estiver apenas administrando um computador doméstico. Ainda assim, a implementação de apenas uma ou duas dessas medidas aumentará sua segurança dramaticamente.

O que é uma lacuna aérea?

Quando você está a exibição de um computador, não há nada entre o computador e o resto do mundo, mas o ar. Claro, desde que o wifi apareceu, mudou para significar nenhuma conexão com o mundo exterior. Nada que ainda não está no computador deve ser capaz de entrar nele. Nada no computador deve poder ser retirado dele.

Como faço para sair do meu computador?

A armação de ar não é tão simples quanto desconectar o cabo de rede e desativar o wifi. Lembre-se, este é um alvo de alto valor para hackers criminosos e atores-estados-nação (NSAs) que trabalham para governos estrangeiros. Eles têm dinheiro e tempo. Além disso, eles adoram um desafio, então ir atrás de um computador com gap-ar está atraente para eles.

Vamos começar do lado de fora do computador e trabalhar nosso caminho para dentro:

- A segurança operacional (OPSEC) é importante. O OPSEC pode ser simplificado demais como estando com base na necessidade de saber. Ninguém precisa saber o que há na sala, muito menos para que serve o computador ou quem está autorizado a operar. Trate -o como se não existisse. Se as pessoas não autorizadas souberem, elas são suscetíveis a ataques de engenharia social.

- Verifique se está em uma sala segura. A sala deve ter apenas uma entrada e deve ser trancada o tempo todo. Se você entrar no trabalho, trave a porta atrás de você. Somente operadores autorizados do PC devem ter acesso. Como você faz isso depende de você. Bloqueios inteligentes físicos e eletrônicos têm seus prós e contras.

Seja cauteloso com os tetos de queda. Se um atacante puder arrancar um teto de teto e passar por cima da parede, a porta trancada não significa nada. Sem janelas também. O único objetivo da sala deve ser abrigar aquele computador. Se você está armazenando coisas lá, há uma oportunidade de esgueirar -se e esconder uma câmera da web, microfone ou dispositivo de escuta em RF.

- Verifique se é um quarto seguro. Seguro para o computador, isso é. A sala deve fornecer o clima ideal para o computador, para que dura o maior tempo possível. Sempre que um computador airgap quebra e há descarte, há uma chance de obter informações do computador descartado.

Você precisará de supressão de incêndio segura por computador também. Algo usando gases inertes ou compostos de halocarbono é apropriado. Tem que ser não destrutivo para o computador, ou o hacker pode tentar destruir o computador ligando os aspersores se puderem.

- Mantenha todos os outros dispositivos eletrônicos desnecessários fora da sala. Sem impressoras, celulares, tablets, unidades flash USB ou fobs -chave. Se tiver uma bateria ou usar eletricidade, não vai nessa sala. Estamos sendo paranóicos? Não. Confira a pesquisa de gap ar-air dr. Mordechai Guri está fazendo e veja o que é possível.

- Falando em USB, conecte ou remova quaisquer portas USB desnecessárias. Você pode precisar de uma porta USB ou duas para o teclado e o mouse. Esses dispositivos devem ser trancados no lugar e não removíveis. Qualquer outra porta USB deve ser removida ou bloqueada usando algo como um bloqueador de porta USB. Melhor ainda, use um adaptador de teclado e conversor de mouse USB a PS/2, com um teclado PS/2 e mouse. Então você não precisa de nenhuma porta USB externa.

- Eliminar todos os métodos de rede possível. Remova o hardware Wi -Fi, Ethernet e Bluetooth ou comece com um computador que não possui nada disso. Apenas desativar esses dispositivos não é suficiente. Qualquer cabo de rede necessário precisa ser protegido. Pode ser um controlador para um processo industrial para que alguns cabos possam ser necessários.

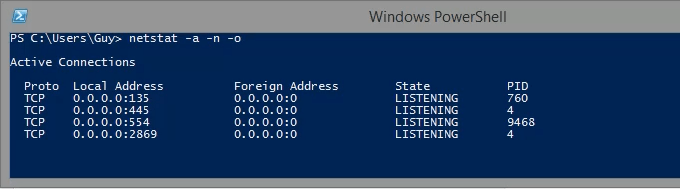

- Desative todas as portas de rede comuns no computador. Isso significa que as portas como 80 para HTTP, 21 para FTP e outras portas virtuais. Se o hacker de alguma forma estiver fisicamente conectado ao computador, pelo menos essas portas não estarão sentadas ali prontas e esperando.

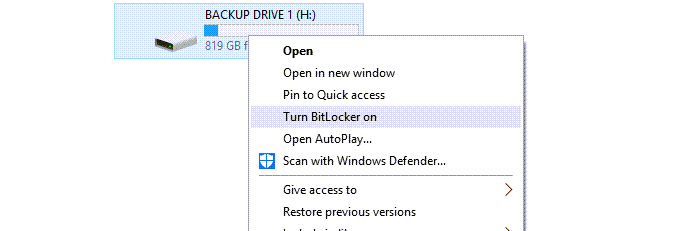

- Criptografar o disco rígido. Se o hacker ainda chegar ao computador, pelo menos os dados são criptografados e inúteis para eles.

- Desligue o computador sempre que não for necessário. Desconectá -lo, mesmo.

Meu computador está seguro agora?

Acostume -se aos termos riscos aceitáveis e razoavelmente seguros. Enquanto houver hackers, chapéu branco e chapéu preto, novas maneiras de pular a lacuna aérea continuarão a ser desenvolvidas. Há muito que você pode fazer, mas quando você falha no seu computador, é pelo menos um bom começo.

- « Como clonar um disco rígido no Windows 10

- Como alterar seu endereço IP no Windows 10 (e por que você deseja) »