LFCA Aprenda comandos básicos de rede - Parte 4

- 1701

- 41

- Maurice Champlin

A qualquer momento ao usar o seu PC, que está conectado a um roteador, você fará parte de uma rede. Esteja você em um ambiente de escritório ou simplesmente trabalhando em casa, seu computador estará em uma rede.

O que é uma rede de computadores?

Uma rede de computadores é definida como um grupo de 2 ou mais computadores que estão conectados e podem se comunicar eletronicamente entre si. Os computadores são identificados usando os endereços de nomes de host, IP e MAC.

Uma simples rede doméstica ou de escritório é chamada de LAN, abreviatura de Rede local. A LAN cobre uma pequena área, como uma casa de casa, escritório ou restaurante. Por outro lado, um Wan (Rede de área ampla) abrange uma grande região geográfica. Wan é usado principalmente para conectar vários sites, como edifícios de escritórios em diferentes locais.

Este artigo é Parte 4 Da série LFCA, aqui nesta parte, você se familiarizará com os comandos gerais de rede e quão benéficos eles podem ser em problemas de solucionamento de problemas de conectividade.

1. comando hostname

O comando hostName exibe o nome do host de um sistema Linux. Isso geralmente é definido ou configurado durante a instalação. Para verificar o nome do host, execute o comando:

$ hostname Tecmint

2. comando ping

Abreviação de pacote Internet Groper, o comando ping é usado para verificar a conectividade entre 2 sistemas ou servidores. Envia um ICMP Echo Pedido a um host remoto e aguarda uma resposta. Se o host terminar, a solicitação de eco saltará do host remoto e é enviada de volta à fonte, informando ao usuário que o host está pronto ou disponível.

O comando ping leva a sintaxe mostrada.

$ ping opções de endereço IP

Por exemplo, para fazer ping em um host na minha rede local com o IP de 192.168.2.103, Vou executar o comando:

$ ping 192.168.2.103 Ping 192.168.0.123 (192.168.0.123) 56 (84) bytes de dados. 64 bytes de 192.168.2.103: icmp_seq = 1 ttl = 64 tempo = 0.043 ms 64 bytes de 192.168.2.103: icmp_seq = 2 ttl = 64 tempo = 0.063 ms 64 bytes de 192.168.2.103: icmp_seq = 3 ttl = 64 tempo = 0.063 ms 64 bytes de 192.168.2.103: icmp_seq = 4 ttl = 64 tempo = 0.061 ms 64 bytes de 192.168.2.103: icmp_seq = 5 ttl = 64 tempo = 0.062 ms

O comando ping continua enviando o ICMP pacote de ping até você interrompê -lo pressionando Ctrl + c no teclado. No entanto, você pode limitar os pacotes enviados usando o -c opção.

No exemplo abaixo, estamos enviando 5 pacotes de solicitação de eco e, uma vez feito, o comando ping para.

$ ping 192.168.2.103 -C 5 Ping 192.168.0.123 (192.168.0.123) 56 (84) bytes de dados. 64 bytes de 192.168.2.103: icmp_seq = 1 ttl = 64 tempo = 0.044 MS 64 bytes de 192.168.2.103: icmp_seq = 2 ttl = 64 tempo = 0.052 ms 64 bytes de 192.168.2.103: icmp_seq = 3 ttl = 64 tempo = 0.066 ms 64 bytes de 192.168.2.103: icmp_seq = 4 ttl = 64 tempo = 0.056 ms 64 bytes de 192.168.2.103: icmp_seq = 5 ttl = 64 tempo = 0.066 ms --- 192.168.2.103 estatísticas de ping --- 5 pacotes transmitidos, 5 recebidos, 0% de perda de pacotes, tempo 4088ms rtt min/avg/max/mdev = 0.044/0.056/0.066/0.008 ms

Além disso, você também pode fazer ping no nome de domínio de um host ou servidor. Por exemplo, você pode ping no Google como mostrado.

$ ping google.com Ping Google.com (142.250.183.78) 56 (84) bytes de dados. 64 bytes de Bom12S12-in-F14.1E100.rede (142.250.183.78): icmp_seq = 1 ttl = 117 tempo = 2.86 ms 64 bytes de Bom12S12-in-F14.1E100.rede (142.250.183.78): icmp_seq = 2 ttl = 117 tempo = 3.35 ms 64 bytes de Bom12S12-in-F14.1E100.rede (142.250.183.78): icmp_seq = 3 ttl = 117 tempo = 2.70 ms 64 bytes de Bom12S12-in-F14.1E100.rede (142.250.183.78): icmp_seq = 4 ttl = 117 tempo = 3.12 ms…

Além disso, você pode ping no DNS. Por exemplo, você pode ping em endereço do Google que é 8.8.8.8.

$ ping 8.8.8.8 -C 5 ping 8.8.8.8 (8.8.8.8) 56 (84) bytes de dados. 64 bytes de 8.8.8.8: icmp_seq = 1 ttl = 118 tempo = 3.24 ms 64 bytes de 8.8.8.8: icmp_seq = 2 ttl = 118 tempo = 3.32 ms 64 bytes de 8.8.8.8: icmp_seq = 3 ttl = 118 tempo = 3.40 ms 64 bytes de 8.8.8.8: icmp_seq = 4 ttl = 118 tempo = 3.30 ms 64 bytes de 8.8.8.8: icmp_seq = 5 ttl = 118 tempo = 2.92 ms --- 8.8.8.8 estatísticas de ping --- 5 pacotes transmitidos, 5 recebidos, 0% de perda de pacotes, tempo 4005ms rtt min/avg/max/mdev = 2.924/3.237/3.401/0.164 ms

Um teste de ping falhado é apontado para um dos seguintes:

- Um anfitrião que está offline.

- Falha geral da rede.

- Presença de um firewall que está bloqueando solicitações ICMP.

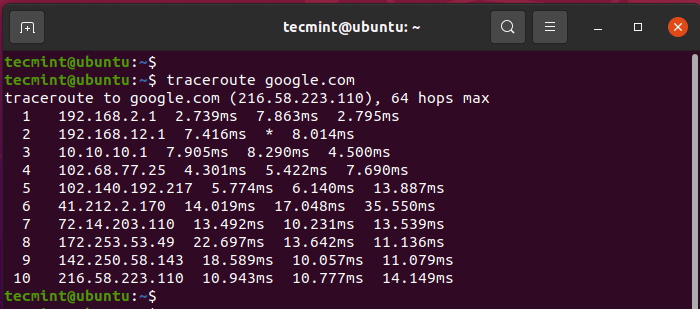

3. Comando traceroute

O comando traceroute exibe a rota que um pacote de ping ICMP leva do seu dispositivo para o host ou servidor de destino. Ele exibe os endereços IP dos dispositivos que o pacote salta antes de chegar ao destino remoto.

Na linha 2, a saída mostra um sinal de asterisco * na viagem de ida e volta. Este é um indicador de que o pacote foi descartado e nenhuma resposta foi recebida. Isso mostra que o pacote de ping foi descartado pelo roteador, e isso pode ser por vários motivos, como congestionamento de rede.

Traceroute O comando é um comando legal de diagnóstico que você pode usar para solucionar a rede onde o comando ping fornece resultados com falha. Ele mostra o dispositivo em que os pacotes estão sendo descartados.

$ traceroute google.com

Traceroute - ferramenta de diagnóstico de rede

Traceroute - ferramenta de diagnóstico de rede 4. comando mtr

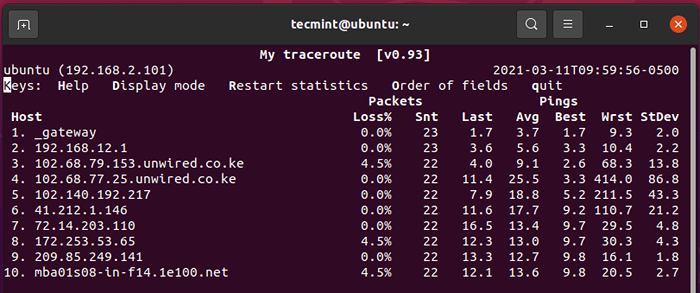

O mtr (Meu traço) Comando combina as funcionalidades do ping e Traceroute comando. Ele exibe uma série de estatísticas, incluindo o host que cada pacote viaja e tempos de resposta para todos os saltos de rede.

$ mtr google.com

MTR - Análise de rede e ferramenta de solução de problemas

MTR - Análise de rede e ferramenta de solução de problemas 5. comando ifconfig

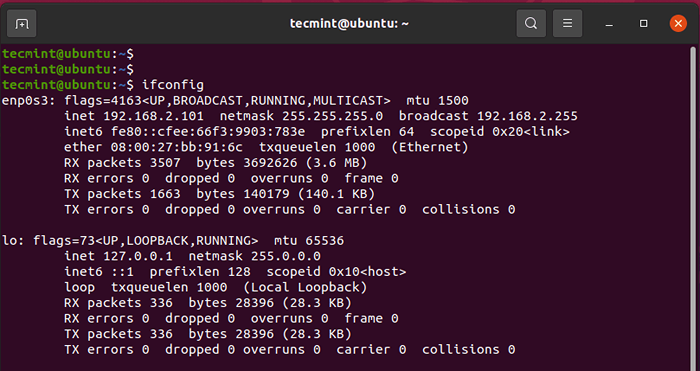

O comando ifconfig lista as interfaces de rede anexadas ao PC, juntamente com outras estatísticas, como os endereços IP associados a cada interface, máscara de sub -rede e MTU para mencionar apenas alguns.

$ ifconfig

ifconfig - lista interfaces de rede

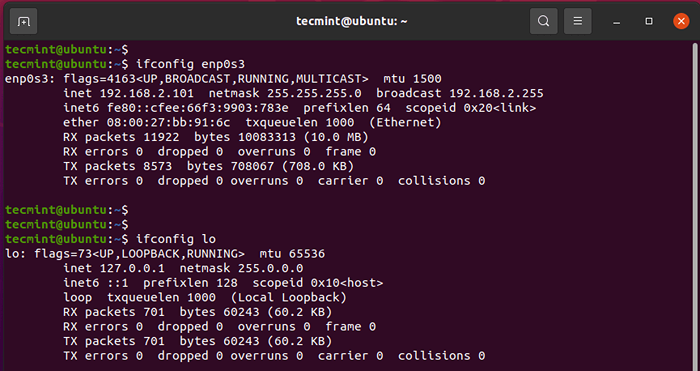

ifconfig - lista interfaces de rede O INET O parâmetro mostra o IPv4 endereço da interface de rede enquanto INET6 aponta para o endereço IPv6. Você pode visualizar os detalhes de uma única interface especificando a interface como mostrado:

$ ifconfig ENP0S3

Verifique a interface da rede

Verifique a interface da rede 6. Comando ip

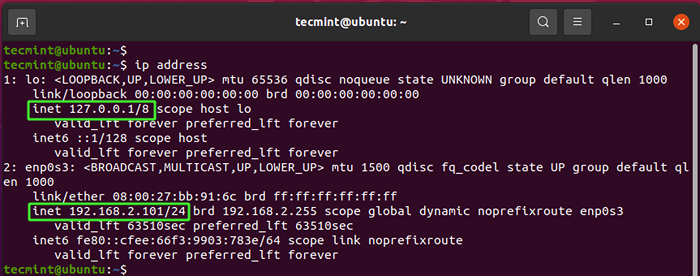

Outra maneira de ver as estatísticas da interface é usar o comando de endereço IP, como mostrado.

$ endereço IP

Ferramenta de configuração de rede IP

Ferramenta de configuração de rede IP 7. Comando de rota IP

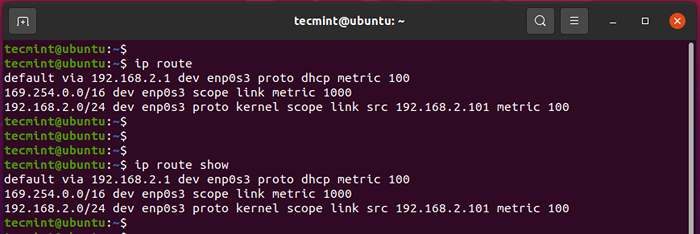

O rota IP Comando imprime a tabela de roteamento do seu PC.

$ IP Route ou $ IP Route Show

Listar a tabela de roteamento de rede

Listar a tabela de roteamento de rede 8. DIG comando

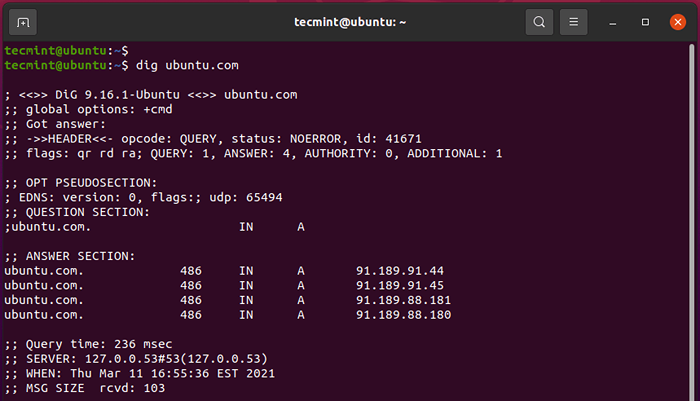

O utilitário dig (abreviação de Informações de domínio Groper ) é uma ferramenta de linha de comando para investigar os servidores de nomes do DNS. É necessário um nome de domínio como argumento e exibe informações como o endereço do host, um registro, o registro MX (trocas de correio), os servidores de nomes, etc.

Em poucas palavras, o escavação O comando é um utilitário de pesquisa do DNS e é usado principalmente por administradores de sistemas para solução de problemas de DNS.

$ DIG Ubuntu.com

DIG - Ferramenta de administração de rede

DIG - Ferramenta de administração de rede 9. comando nslookup

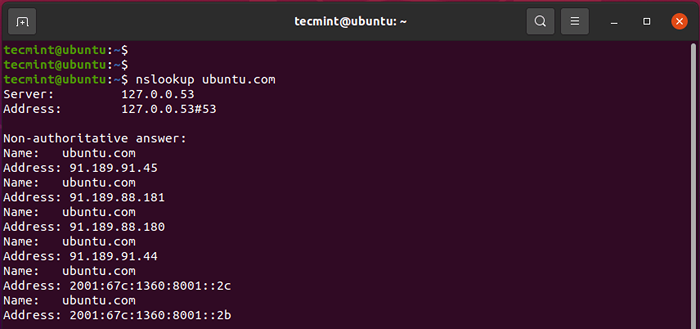

O utilitário nslookup é mais uma ferramenta de linha de comando usada para fazer pesquisas de DNS em uma tentativa de recuperar nomes de domínio e registros.

$ nslookup Ubuntu.com

Pesquisa de servidor de nomes de domínio

Pesquisa de servidor de nomes de domínio 10. comando netstat

O comando NetStat imprime as estatísticas da interface de rede. Ele pode exibir a tabela de roteamento, portas em que vários serviços estão ouvindo, conexões TCP e UDP, PID e UID.

Para exibir interfaces de rede conectadas ao seu PC, execute:

$ NETSTAT -I Tabela de interface do kernel iface mtu rx-ok rx-err rx-drp rx-ovr tx-ok tx-err tx-drp tx-ovr flg ENP1S0 1500 0 0 0 0 0 0 0 0 0 BMU LO 6536 4583 0 0 0 0 4583 0 0 0 LRU WLP2S0 1500 179907 0 0 0 137273 0 0 0 BMRU

Para verificar a tabela de roteamento, use o -r opção como mostrado.

$ NETSTAT -R KERNEL IP TABELA TABELA DE Destino Gateway GenMask sinaliza MSS Janela Irtt Iface Padrão _gateway 0.0.0.0 UG 0 0 0 WLP2S0 Link-Local 0.0.0.0 255.255.0.0 u 0 0 0 wlp2s0 192.168.0.0 0.0.0.0 255.255.255.0 u 0 0 0 wlp2s0

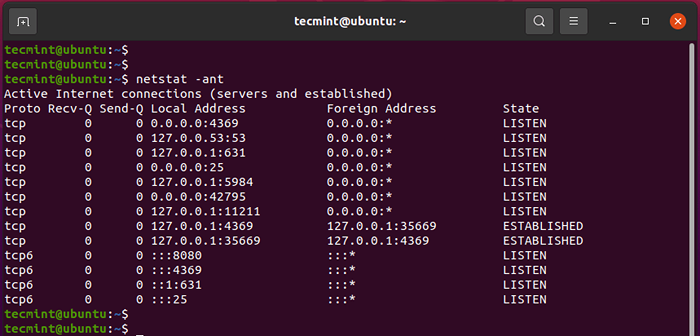

Para examinar ativo TCP As conexões invocam o comando:

$ netstat -Ant

Listar conexões TCP ativas

Listar conexões TCP ativas 11. comando ss

O comando SS é uma ferramenta de rede usada para despejar estatísticas de soquete e mostra métricas de rede do sistema de maneira semelhante ao comando netstat. O comando SS é mais rápido que o NetStat e exibe mais informações sobre o TCP e as estatísticas de rede que o NetStat.

$ ss #list al conexões $ ss -l #display escuta soquetes $ ss -t #display toda a conexão TCP

Resumo

Essa foi uma visão geral dos comandos básicos de rede que serão úteis, especialmente ao solucionar problemas de pequenos problemas de rede em seu ambiente doméstico ou de escritório. Experimente de tempos em tempos para aprimorar suas habilidades de solução de problemas de rede.

Torne -se um Associado de TI certificado pela Fundação Linux (LFCA)- « Como instalar Jenkins no Ubuntu 20.04/18.04

- LFCA Aprenda comandos básicos do sistema Linux - Parte 3 »