Como proteger o Apache com o certificado SSL de Let Let Freept on Ubuntu e Debian

- 4491

- 966

- Robert Wunsch DVM

Você tem um nome de domínio recém -registrado e seu servidor da web opera com um Certificado autoassinado SSL Emitido por você, o que está causando dores de cabeça para seus clientes enquanto eles visitam o domínio devido a erros gerados pelo certificado? Você tem um orçamento limitado e não pode comprar um certificado emitido por um CA confiável? Isso é quando Vamos criptografar O software entra em cena e salva o dia.

Se você deseja instalar Vamos criptografar para Apache ou Nginx sobre RHEL, CENTOS, Fedora ou Ubuntu e Debian, Siga estes guias abaixo:

Configuração Vamos criptografar para garantir o Apache no Rhel e no CentOS 7/6

Configurar vamos criptografar para garantir o nginx no Ubuntu e Debian

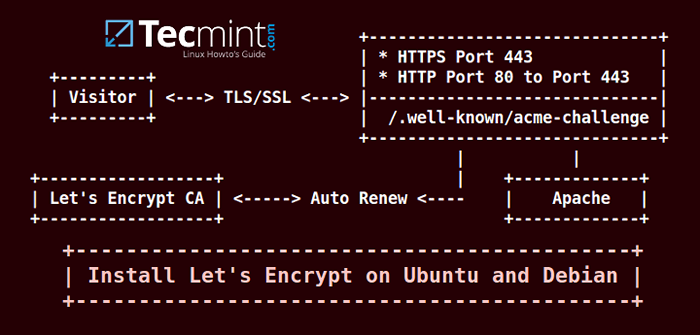

Vamos criptografar é um Autoridade de certificado (Ca) que facilita você em adquirir gratuitamente SSL/TLS Certificados necessários para o seu servidor funcionar com segurança, fazendo uma experiência de navegação suave para seus usuários, sem erros.

Testando o ambiente de amostra

Prenda o Apache com o Certificado SSL Let Encrypt no Debian e Ubuntu

Prenda o Apache com o Certificado SSL Let Encrypt no Debian e Ubuntu Todas as etapas necessárias para gerar um certificado são, principalmente, automatizadas para Apache servidor web. No entanto, apesar do seu software de servidor da web, algumas etapas devem ser realizadas manualmente e os certificados devem ser instalados manualmente, especialmente caso o conteúdo do seu site seja servido por Nginx Daemon.

Este tutorial o guiará sobre como você pode instalar Vamos criptografar software on Ubuntu ou Debian, Gere e obtenha um certificado gratuito para o seu domínio e como você pode instalar manualmente o certificado em Apache e Nginx WebServers.

Requisitos

- Um nome de domínio registrado público com válido

Aregistra para apoiar o endereço IP externo do seu servidor. Caso seu servidor esteja por trás de um firewall, tome as medidas necessárias para garantir que seu servidor seja acessível em toda a Internet, adicionando regras para a frente da porta no lado do roteador. - O Apache Web Server instalado com o módulo SSL ativado e a hospedagem virtual ativada, caso você hospede vários domínios ou subdomínios.

Etapa 1: Instale o Apache e ative o módulo SSL

1. Se você não tem o Apache WebServer já instalado em sua máquina emitir o seguinte comando para instalar o Apache Daemon.

$ sudo apt-get install apache2

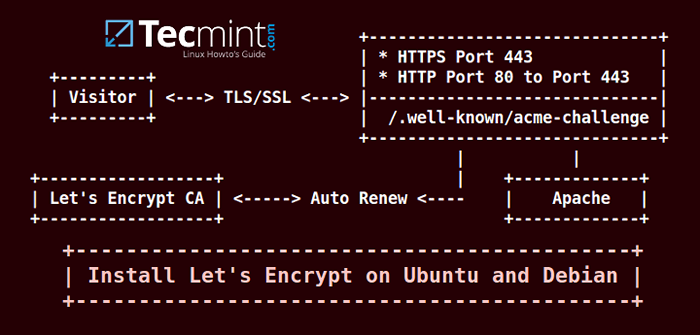

2. Ativação do módulo SSL para servidor da web Apache no Ubuntu ou Debian é bastante direto. Ative o módulo SSL e ative o host virtual SSL padrão Apache emitindo os comandos abaixo:

$ sudo a2enmod ssl $ sudo a2ensite padrão-ssl.Conf $ sudo Service Apache2 Reiniciar ou $ sudo systemctl reiniciar apache2.serviço

Ativar módulo SSL Apache ativo

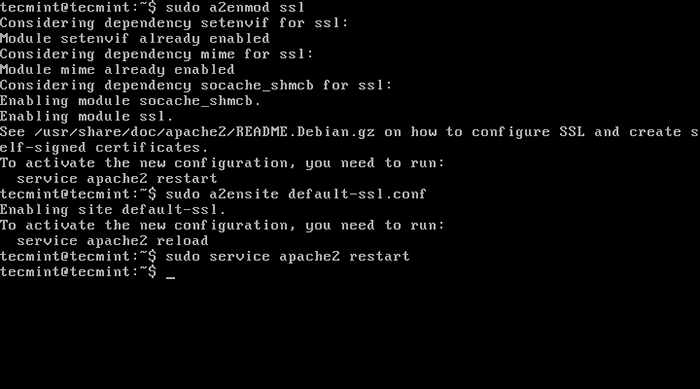

Ativar módulo SSL Apache ativo Os visitantes agora podem acessar seu nome de domínio via Https protocolo. No entanto, como o certificado autoassinado do seu servidor não é emitido por uma autoridade de certificado confiável, um alerta de erro seria exibido em seus navegadores, conforme ilustrado na imagem abaixo.

https: // yourDomain.com

Verifique a criptografia SSL no site

Verifique a criptografia SSL no site Etapa 2: Instale o cliente Let's Crypt Free Crypt

3. Para instalar Vamos criptografar software em seu servidor que você precisa ter git Pacote instalado em seu sistema. Emitir o seguinte comando para instalar git Programas:

$ sudo apt -get -y install git

4. Em seguida, escolha um diretório da sua hierarquia do sistema, onde você deseja clonar Vamos criptografar Repositório Git. Neste tutorial, usaremos /usr/local/ Diretório como caminho de instalação para Let's Encrypt.

Troque para /usr/local Diretório e instalação LetSencrypt Client, emitindo os seguintes comandos:

$ cd/usr/local $ sudo git clone https: // github.com/letsencrypt/letsencrypt

Etapa 4: gerar um certificado SSL para Apache

5. O processo de obtenção de um certificado SSL para Apache é automatizado graças ao plug -in Apache. Gerar o certificado emitindo o seguinte comando contra seu nome de domínio. Forneça seu nome de domínio como um parâmetro para o -d bandeira.

$ CD/USR/LOCAL/LetSencrypt $ sudo ./LetSencrypt -AUTO --APACH -D Your_Domain.tld

Por exemplo, se você precisar do certificado para operar em vários domínios ou subdomínios, adicione todos eles usando o -d sinalizador para cada registro DNS extra válido após o nome de domínio base.

$ sudo ./LetSencrypt -AUTO --APACH -D Your_Domain.tld -d www. seu domínio.tld

6. Concorde a licença, insira um endereço de e-mail para recuperação e escolha se os clientes podem navegar pelo seu domínio usando os dois protocolos HTTP (seguros e inseguros) ou redirecionar todas as solicitações não seguras para HTTPS.

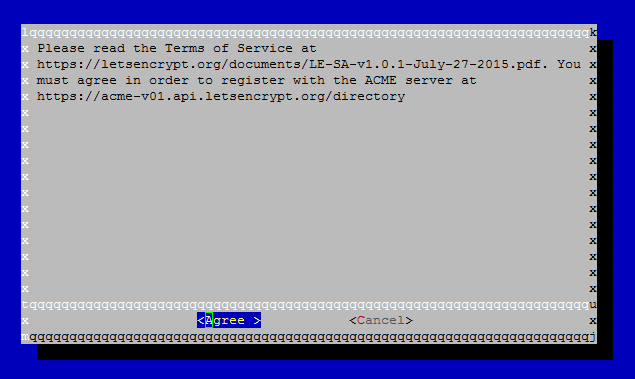

Aceitar Acordo LetSencrypt

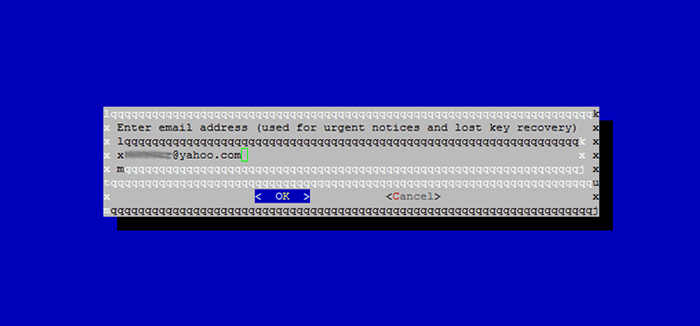

Aceitar Acordo LetSencrypt  Insira o endereço de e-mail

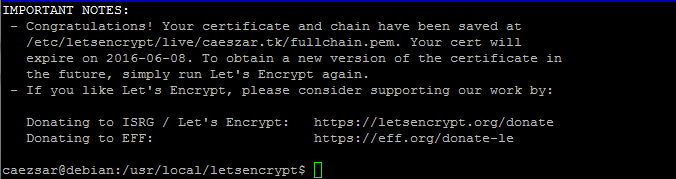

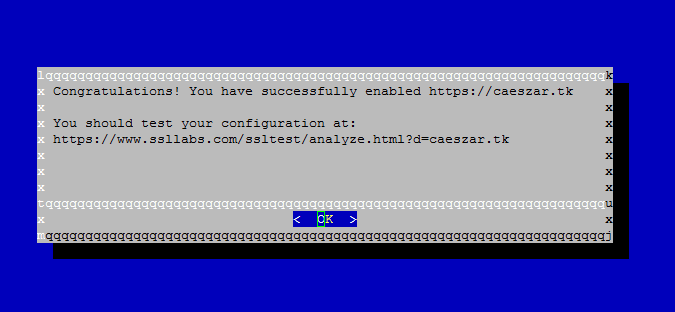

Insira o endereço de e-mail 7. Depois que o processo de instalação terminar com sucesso, uma mensagem de felicitações é exibida em seu console, informando sobre a data de vencimento e como você pode testar a configuração, conforme ilustrado nas capturas de tela abaixo.

LetSencrypt acaba a instalação

LetSencrypt acaba a instalação  LetSencrypt habilitado no site

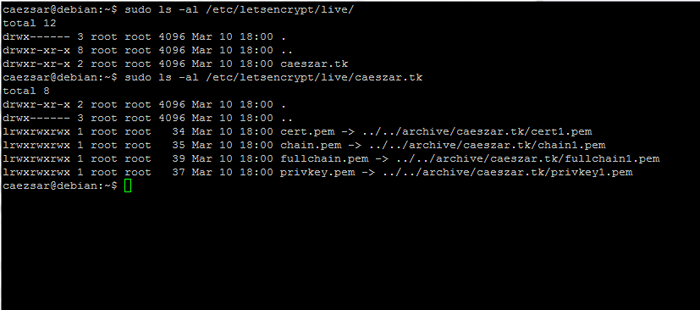

LetSencrypt habilitado no site Agora você deve encontrar seus arquivos de certificado em /etc/letSencrypt/Live diretório com uma lista simples de diretório.

$ sudo ls/etc/letsencrypt/ao vivo

LetSencrypt SSL Certificados

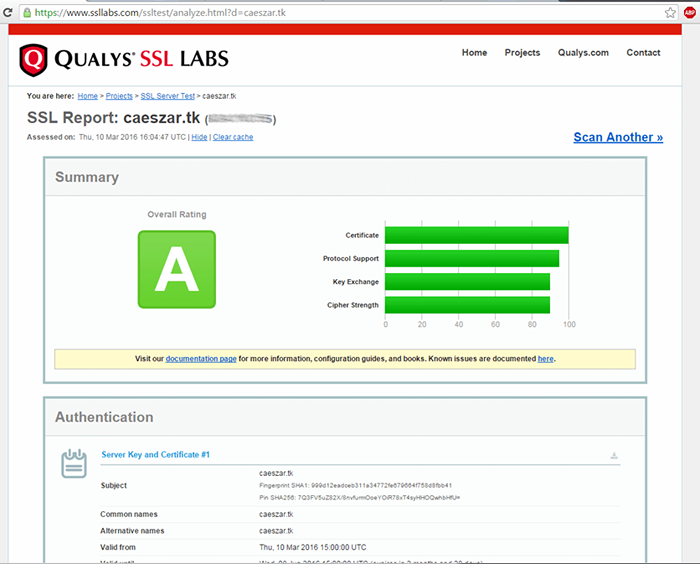

LetSencrypt SSL Certificados 8. Finalmente, para verificar o status do seu certificado SSL, visite o seguinte link. Substitua o nome de domínio de acordo.

https: // www.ssllabs.com/ssltest/analise.html?d =seu domínio.tld&mais recente

Verifique o certificado SSL LetSencrypt no site

Verifique o certificado SSL LetSencrypt no site Além disso, os visitantes agora podem acessar seu nome de domínio usando o protocolo HTTPS sem nenhum erro aparecendo em seus navegadores da web.

Etapa 4: renovação automática Lets Crypt Certificates

9. Por padrão, certificados emitidos por Vamos criptografar A autoridade é válida por 90 dias. Para renovar o certificado antes da data de vencimento, você deve executar manualmente o cliente novamente usando as bandeiras e parâmetros exatos como anterior.

$ sudo ./LetSencrypt -AUTO --APACH -D Your_Domain.tld

Ou no caso de múltiplos subdomínios:

$ sudo ./LetSencrypt -AUTO --APACH -D Your_Domain.tld -d www. seu domínio.tld

10. O processo de renovação do certificado pode ser automatizado para ser executado em menos de 30 dias antes da data de vencimento usando o cronograma do Linux Cron Daemon.

$ sudo crontab -e

Adicione o seguinte comando no final do arquivo crontab usando apenas uma linha:

0 1 1 */2 * cd/usr/local/letsencrypt && ./LetSencrypt-AUTO Certonly --Apache-Rerenow-By-Default-Domínio.tld >>/var/log/domínio.tld-renow.log 2> & 1

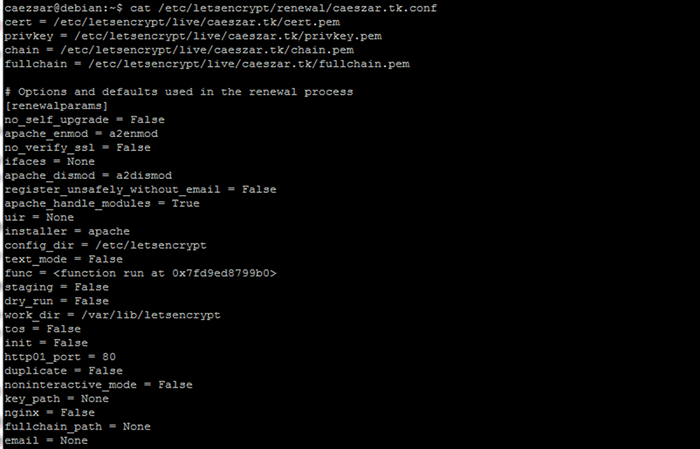

11. Detalhes sobre o seu arquivo de configuração de domínio de renovação para o software Let's Encrypt podem ser encontrados em /etc/letSencrypt/renovação// diretório.

$ cat/etc/letSencrypt/renovação/Caeszar.tk.conf

LetSencrypt SSL Domain Renowal Configuration

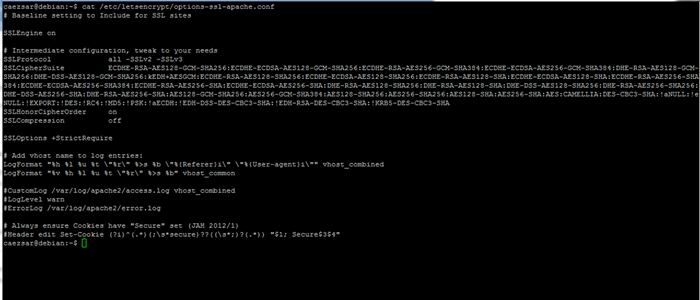

LetSencrypt SSL Domain Renowal Configuration Você também deve verificar o arquivo /etc/letSencrypt/options-ssl-apache.conf Para visualizar o novo arquivo de configuração SSL do Apache WebServer.

Verificar LetSencrypt Apache SSL Configuração

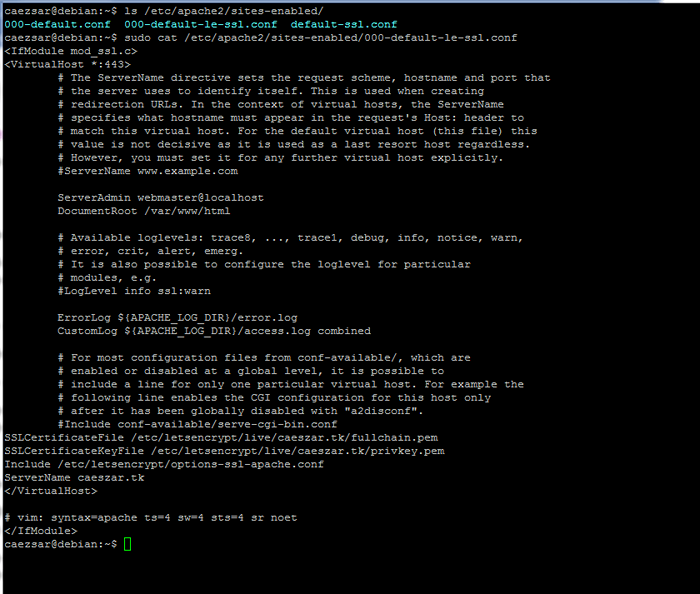

Verificar LetSencrypt Apache SSL Configuração 12. Além disso, vamos criptografar o plug -in Apache modifica alguns arquivos na sua configuração de servidor da web. Para verificar quais arquivos foram modificados, liste o conteúdo de /etc/apache2/sites-habilitados diretório.

# ls/etc/apache2/sites-habilitado/ # sudo gato/etc/apache2/sites-inabled/000-default-le-ssl.conf

Verifique a configuração do Apache

Verifique a configuração do Apache É tudo por agora! Na próxima série de tutoriais discutirá como você pode obter e instalar um Vamos criptografar certificado para Nginx servidor da web on Ubuntu e Debian e em CENTOS também.

- « Como configurar o certificado SSL gratuito para o Apache no Debian 10

- Como instalar Redis no Ubuntu »