Como proteger links duros e simbólicos em Centos/Rhel 7

- 3712

- 485

- Ms. Travis Schumm

No Linux, os links rígidos e suaves são referenciados a arquivos, que são muito importantes, se não muito bem protegidos, qualquer vulnerabilidade neles pode ser explorada por usuários maliciosos do sistema ou atacantes.

Uma vulnerabilidade comum é o raça simplista. É uma vulnerabilidade de segurança no software, que ocorre quando um programa cria com insegurança arquivos (especialmente arquivos temporários), e um usuário malicioso do sistema pode criar um link simbólico (soft) para esse arquivo.

Leia também

Isso praticamente acontece; Um programa verifica se existe ou não um arquivo temporário. Mas, nesse curto período de tempo entre verificar o arquivo e criá -lo, um invasor pode criar um link simbólico para um arquivo e ele ou ela não tem permissão para acessar.

Portanto, quando o programa é executado com privilégios válidos cria o arquivo com o mesmo nome que o criado pelo invasor, ele literalmente cria o arquivo de destino (vinculado) que o invasor pretendia acessar. Isso, portanto, poderia dar ao atacante um caminho para roubar informações confidenciais da conta raiz ou executar um programa malicioso no sistema.

Portanto, neste artigo, mostraremos como garantir links duros e simbólicos de usuários maliciosos ou hackers em CENTOS/RHEL 7 distribuições.

Sobre CENTOS/RHEL 7 Existe um recurso de segurança vital que permite apenas links a serem criados ou seguidos por programas apenas se algumas condições forem satisfeitas conforme descrito abaixo.

Para links difíceis

Para um usuário do sistema criar um link, uma das seguintes condições deve ser cumprida.

- .

- O usuário deve primeiro ter lido e gravar acesso a um arquivo, que deseja vincular.

Para links simbólicos

Os processos só podem seguir os links que estão fora do mundo (outros usuários podem escrever para).

- O processo após o vínculo simbólico é o proprietário do link simbólico.

- .

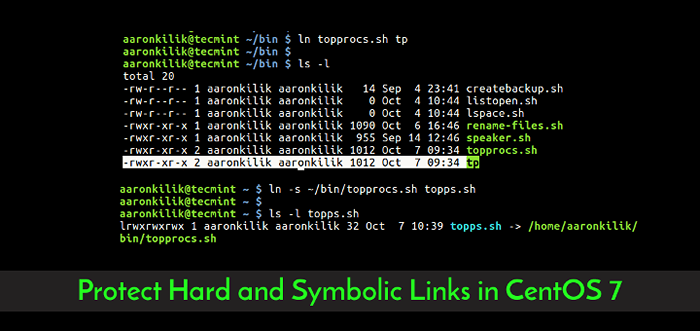

Habilitar ou desativar a proteção em links duros e simbólicos

É importante ressaltar que, por padrão, esse recurso é ativado usando os parâmetros do kernel no arquivo /usr/lib/sysctl.D/50 Default.conf (valor de 1 significa ativar).

fs.Protected_hardlinks = 1 fs.Protected_symlinks = 1

/etc/sysctl.D/51-NO-Protect-links.conf com essas opções de kernel abaixo (valor de 0 .

Tome nota disso 51 no nome do arquivo (51-não-proteto-links.conf), ele deve ser lido após o arquivo padrão para substituir as configurações padrão.

fs.Protected_hardlinks = 0 fs.Protected_symlinks = 0

Salve e feche o arquivo. Em seguida, use o comando abaixo para efetuar as alterações acima (este comando realmente carrega configurações de cada arquivo de configuração do sistema).

# Sysctl -System ou # sysctl -p #e sistemas mais antigos

Você também pode ler estes seguintes artigos.

- Como proteger a senha de um arquivo VIM no Linux

- Comandos 5 'Chattr' para tornar os arquivos importantes imutáveis (imutáveis) no Linux

Isso é tudo! .

- « Como criar links difíceis e simbólicos no Linux

- Como tornar o arquivo e o diretório nãoláveis, mesmo por raiz no Linux »