Como instalar e usar o Linux Malware Detect (LMD) com CLAMAV como mecanismo antivírus

- 680

- 103

- Enrique Gutkowski PhD

Malware, ou software malicioso, é a designação dada a qualquer programa que visa interromper a operação normal de um sistema de computação. Embora as formas mais conhecidas de malware sejam vírus, spyware e adware, o dano que eles pretendem causar podem variar de roubar informações privadas a excluir dados pessoais e tudo mais, enquanto outro uso clássico de malware é controlar o sistema para usá -lo para lançar botnets em um (d) ataque de DOS.

Leia também: Proteja o Apache contra ataques de força bruta ou DDoS no LinuxEm outras palavras, você não pode pensar: "Não preciso proteger meus sistemas contra malware, pois não estou armazenando dados sensíveis ou importantes", porque esses não são os únicos alvos de malware.

Por esse motivo, neste artigo, explicaremos como instalar e configurar Detecção de malware Linux (também conhecido como Maldet ou LMD para abreviar) junto com CLAMAV (Motor antivírus) em RHEL 8/7/6 (onde x é o número da versão), CENTOS 8/7/6 e Fedora 30-32 (As mesmas instruções também funcionam em Ubuntu e Debian sistemas).

Um scanner de malware liberado sob a licença GPL V2, especialmente projetado para ambientes de hospedagem. No entanto, você perceberá rapidamente que se beneficiará de Maldet Não importa em que tipo de ambiente você está trabalhando.

Instalando LMD em Rhel/CentOS e Fedora

LMD não está disponível nos repositórios online, mas é distribuído como um tarball no site do projeto. O tarball que contém o código -fonte da versão mais recente está sempre disponível no link a seguir, onde pode ser baixado com o comando wget:

# wget http: // www.rfxn.com/downloads/Maldetect-Current.alcatrão.gz

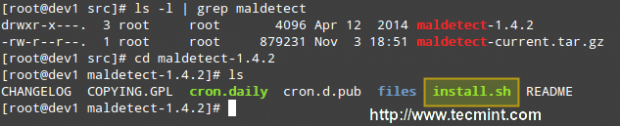

Então precisamos desempacotar o tarball e entrar no diretório onde seu conteúdo foi extraído. Como a versão atual é 1.6.4, O diretório é Maldetect-1.6.4. Lá vamos encontrar o script de instalação, instalar.sh.

# tar -xvf maldetect -corrente.alcatrão.gz # ls -l | Grep Maldetect # CD MALDETECT-1.6.4/ # LS

Baixar Linux Malware Detect

Baixar Linux Malware Detect Se inspecionarmos o script de instalação, que é apenas 75 Linhas de longa duração (incluindo comentários), veremos que ela não apenas instala a ferramenta, mas também executa uma pré-verificação para ver se o diretório de instalação padrão (/usr/local/maldetect) existe. Caso contrário, o script cria o diretório de instalação antes de prosseguir.

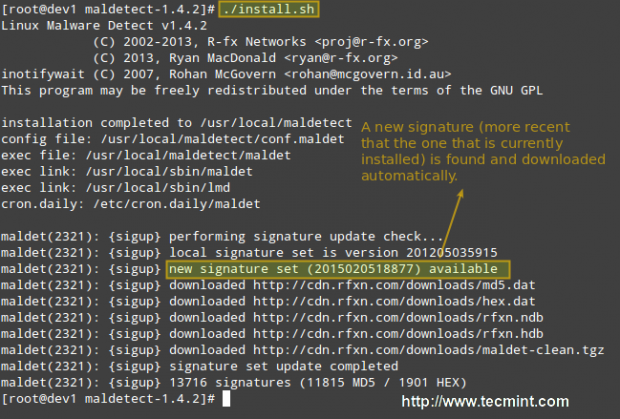

Finalmente, após a conclusão da instalação, uma execução diária via Cron está agendado colocando o Cron.diário script (consulte a imagem acima) em /etc/cron.diário. Este script ajudante, entre outras coisas, limpará dados temporários antigos, verificarão novos lançamentos de LMD e digitalize os painéis de controle Apache e Web padrão (I (I.e., Cpanel, diretordmin, para citar alguns) diretórios de dados padrão.

Dito isto, execute o script de instalação como de costume:

# ./instalar.sh

Instale o Linux Malware Detect no Linux

Instale o Linux Malware Detect no Linux Configurando detecção de malware Linux

A configuração do LMD é tratada /usr/local/maldetect/conf.Maldet E todas as opções são bem comentadas para tornar a configuração uma tarefa bastante fácil. Caso você fique preso, você também pode se referir a /MALDETECT-1.6.4/README Para mais instruções.

No arquivo de configuração, você encontrará as seguintes seções, fechadas dentro de colchetes:

- ALERTAS DE E-MAIL

- Opções de quarentena

- OPÇÕES DE DIGITALIZAÇÃO

- Análise Estatística

- Opções de monitoramento

Cada uma dessas seções contém várias variáveis que indicam como LMD vai se comportar e quais recursos estão disponíveis.

- Definir email_alert = 1 Se você deseja receber notificações por e -mail dos resultados de inspeção de malware. Por uma questão de brevidade, retransmitiremos apenas correio para usuários do sistema local, mas você pode explorar outras opções, como enviar alertas de email para o exterior também.

- Definir email_subj = ”Seu assunto aqui” e [Email protegido] Se você definiu anteriormente email_alert = 1.

- Com Quar_hits, A ação de quarentena padrão para acertos de malware (apenas alerta, 1 = mover para quarentena e alerta), você dirá ao LMD o que fazer quando o malware for detectado.

- Quar_clean Permitirá que você decida se deseja limpar as injeções de malware baseadas em cordas. Lembre -se de que uma assinatura de string é, por definição.

- Quar_susp, A ação padrão suspenda para usuários com hits, permitirá que você desative uma conta cujos arquivos de propriedade foram identificados como hits.

- CLAMAV_SCAN = 1 dirá ao LMD para tentar detectar a presença de binário de Clamav e usar como motor de scanner padrão. Isso produz um Quatro vezes mais rápido desempenho de varredura e análise hexadecimal superior. Esta opção usa apenas o CLAMAV como motor do scanner, e as assinaturas de LMD ainda são a base para detectar ameaças.

Resumindo, as linhas com essas variáveis devem parecer o seguinte /usr/local/maldetect/conf.Maldet:

email_alert = 1 [email protegido] email_subj = "alertas de malware para $ hostname-$ (data +%y-%m-%d)" quart_hits = 1 quar_clean = 1 quart_susp = 1 clam_av = 1

Instalando o clamav no RHEL/CENTOS e FEDORA

Para instalar CLAMAV Para aproveitar o CLAMAV_SCAN Configurando, siga estas etapas:

Ativar repositório EPEL.

# Yum Instale o lançamento de Epel

Então faça:

# yum update && yum install clamd # apt update && apt-get install clamav clamav-daemon [ubuntu/debian]

Observação: Que essas são apenas as instruções básicas para instalar o clamav para integrá -lo com o LMD. Não entraremos em detalhes no que diz respeito às configurações de clamav, pois, como dissemos anteriormente, as assinaturas de LMD ainda são a base para detectar e limpar ameaças.

Testando detecção de malware Linux

Agora é hora de testar nosso recente LMD / CLAMAV instalação. Em vez de usar malware real, usaremos os arquivos de teste EICAR, disponíveis para download no site da EICAR.

# cd/var/www/html # wget http: // www.eicar.org/download/eicar.com # wget http: // www.eicar.org/download/eicar.com.txt # wget http: // www.eicar.org/download/eicar_com.zip # wget http: // www.eicar.org/download/eicarcom2.fecho eclair

Neste ponto, você pode esperar pelo próximo Cron trabalho para executar ou executar Maldet manualmente você mesmo. Vamos com a segunda opção:

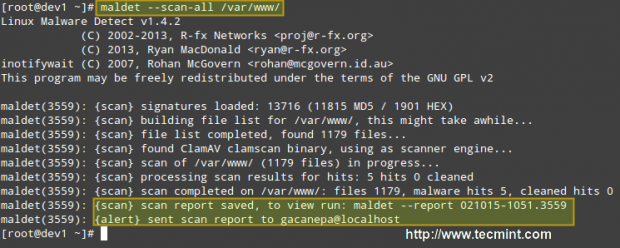

# maldet-scan-l/var/www/

LMD também aceita curingas, então se você quiser escanear apenas um certo tipo de arquivo (i.e. Arquivos Zip, por exemplo), você pode fazer isso:

# Maldet-Scan-All/var/www/*.fecho eclair

Digitalize malware em Linux

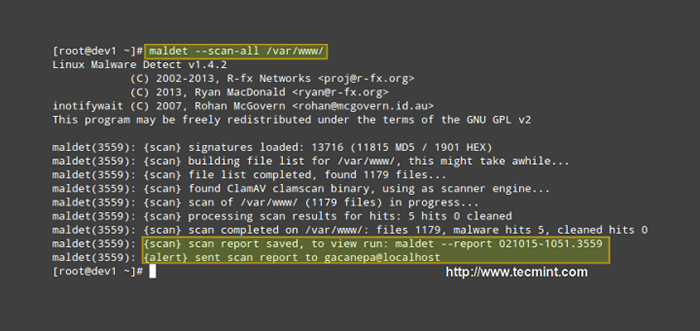

Digitalize malware em Linux Quando a digitalização estiver concluída, você pode verificar o email enviado pelo LMD ou visualizar o relatório com:

# Maldet-Report 021015-1051.3559

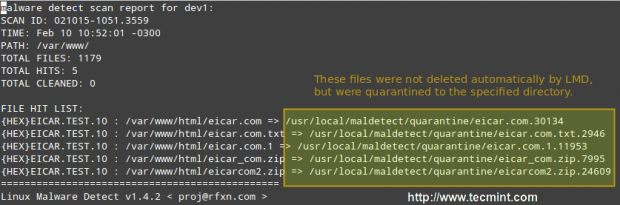

Relatório de varredura de malware Linux

Relatório de varredura de malware Linux Onde 021015-1051.3559 é o Scanid (O scanid será um pouco diferente no seu caso).

Importante: Por favor, observe que o LMD encontrou 5 hits desde o eicar.O arquivo com foi baixado duas vezes (resultando em Eicar.com e eicar.com.1).

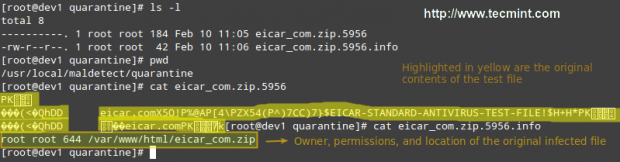

Se você verificar a pasta de quarentena (acabei de deixar um dos arquivos e excluí o resto), veremos o seguinte:

# ls -l

Linux Malware Detecte arquivos de quarentena

Linux Malware Detecte arquivos de quarentena Você pode remover todos os arquivos em quarentena com:

# rm -rf/usr/local/maldetect/quarentena/*

Em caso de,

# Maldet -Clean Scanid

Não faz o trabalho por algum motivo. Você pode se referir ao seguinte screencast para uma explicação passo a passo do processo acima:

Considerações finais

Desde Maldet precisa ser integrado a Cron, Você precisa definir as seguintes variáveis no Crontab da raiz (tipo Crontab -e como raiz e atingir o Digitar chave) no caso de você notar que o LMD não está funcionando corretamente diariamente:

Caminho =/sbin:/bin:/usr/sbin:/usr/bin Mailto = raiz home =/shell =/bin/bash

Isso ajudará a fornecer as informações de depuração necessárias.

Conclusão

Neste artigo, discutimos como instalar e configurar Detecção de malware Linux, juntamente com CLAMAV, um aliado poderoso. Com a ajuda dessas duas ferramentas, a detecção de malware deve ser uma tarefa bastante fácil.

No entanto, faça um favor a si mesmo e familiarize -se com o Leia-me arquivo como explicado anteriormente, e você poderá ter certeza de que seu sistema está sendo bem contabilizado e bem gerenciado.

Não hesite em deixar seus comentários ou perguntas, se houver, usando o formulário abaixo.

Links de referência

Página inicial do LMD

- « Proteja o Apache contra ataques de força bruta ou DDoS usando módulos mod_security e mod_evasive

- Como instalar o PostgreSQL e Pgadmin4 no Ubuntu 20.04 »