Como verificar se há vulnerabilidades no Linux com Lynis

- 2464

- 242

- Leroy Lebsack

Se estamos trabalhando como um Administrador do sistema, Segurança ou Auditor do sistema, Nossas responsabilidades incluem tarefas como: instalação do patch de segurança para SO ou aplicativos, digitalização de malware, verificações de integridade de arquivos, auditoria de segurança, verificações de erros de configuração e mais. Se houver uma ferramenta capaz de procurar essas vulnerabilidades automaticamente, isso pode nos ajudar muito e podemos garantir que estamos fazendo o possível para manter o sistema seguro.

Uma dessas ferramentas é Lynis. Esta ferramenta é suportada por várias plataformas, incluindo Linux CENTOS, Debian, Fedora, FreeBSD, Mac OS, Ubuntu e muito mais.

Esta ferramenta irá auditar o sistema em várias categorias como:

- Ferramentas do sistema

- Inicialização e serviços

- Núcleo

- Memória e processo

- Usuário, grupos e métodos de autenticação

- Cartuchos

- FileSystems

- Armazenar

- Sistemas de arquivos de rede

- Formulários

- Serviços de nome: DNS, Bind

- Portas

- Pacotes

- Serviços de rede: nginx, apache

- Serviços de impressão

- Mailamento e mensagens

- Ssh

- SNMP

- Bancos de dados: mysql, oracle, mariadb

- LDAP

- Php

- Lula

- Histórico

- Serviços inseguros: Inetd

- Cronjobs

- Criptografia

- Virtualização

- Integridade do arquivo

- Malware

- Diretórios

- E mais…

Etapa 1 - Instale Lynis

Para instalar esta valiosa ferramenta de segurança, tudo o que precisamos fazer é executar esses comandos no terminal como usuário root. Com esses comandos, criaremos um dir para Lynis e baixaremos o pacote.

clone cd/opt git https: // github.com/cisofy/lynis

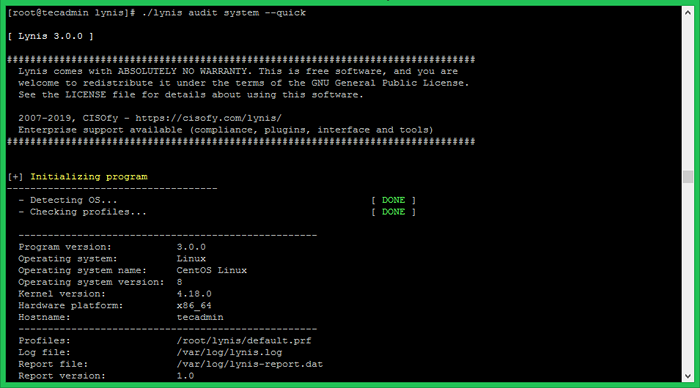

Etapa 2 - Sistema de varredura com Lynis

Para executar esta ferramenta, basta executar o comando abaixo.

CD /OPT /Lynis ./Lynis Audit System -Quick

Depois que a ferramenta terminar de digitalizar, ele salvará seu relatório de auditoria em /var/log/lynis.registro. O relatório nos alertará com as vulnerabilidades encontradas em nosso servidor Linux. Também nos dará sugestões para endurecer a segurança.

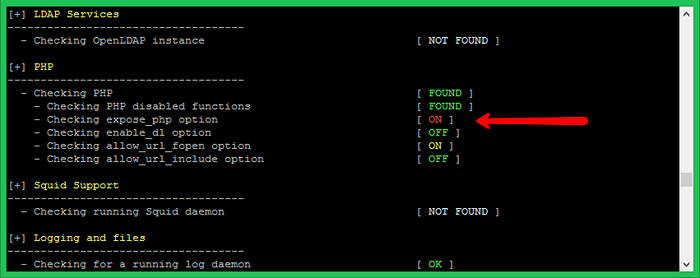

Verifique todos os resultados e corrija vulnerabilidades. Por exemplo, o resultado mostrando expose_php está em php.

- « Como remover completamente o MySQL do seu sistema Linux

- Como configurar a AWSTATS (Apache Log Analyzer) no CentOS/Rhel e Fedora »