Série RHCE Como configurar e testar o roteamento de rede estática - Parte 1

- 5050

- 1457

- Enrique Gutkowski PhD

Rhce (Red Hat Certified Engineer) é uma certificação da Red Hat Company, que fornece um sistema operacional e software de código aberto à comunidade corporativa, também oferece serviços de treinamento, suporte e consultoria para as empresas.

Guia de preparação do exame RHCE

Guia de preparação do exame RHCE Esse Rhce (Red Hat Certified Engineer) é um exame baseado em desempenho (codinome EX300), que possui as habilidades, conhecimentos e habilidades adicionais exigidas de um administrador sênior de sistema responsável pelos sistemas Red Hat Enterprise Linux (RHEL).

Importante: A certificação Red Hat Certified System Administrator (RHCSA) é necessária para ganhar Rhce certificação.

A seguir estão os objetivos do exame com base no Red Hat Enterprise Linux 7 Versão do exame, que abordará nesta série RHCE:

Parte 1: Como configurar e testar o roteamento estático no Rhel 7 Parte 2: Como executar filtragem de pacotes, tradução de endereço de rede e definir parâmetros de tempo de execução do kernel Parte 3: Como produzir e entregar relatórios de atividades do sistema usando o Linux ToolSets Parte 4: Usando scripts shell para automatizar tarefas de manutenção do sistema Linux Parte 5: Como gerenciar logs do sistema (configurar, girar e importar para o banco de dados) no RHEL 7 Parte 6: Configurando o samba e configurar o Firewalld e o Selinux para permitir o compartilhamento de arquivos nos clientes Parte 7: Configurando o NFS Server com autenticação baseada em Kerberos para clientes Linux Parte 8: Implementando HTTPs através do TLS usando o NSS (Network Security Service) para Apache Parte 9: Como configurar o servidor de correio pós-fix (SMTP) usando a configuração de client null Parte 10: Instale e configure o servidor DNS somente em cache no RHEL/CENTOS 7 Parte 11: Configurar e configurar a ligação de rede ou a equipe no RHEL/CENTOS 7 Parte 12: Crie armazenamento seguro centralizado usando o ISCSI Target / Initator no RHEL / CENTOS 7 Parte 13: Configuração do "NTP (Network Time Protocol) servidor" no RHEL/CENTOS 7Para visualizar as taxas e se registrar para um exame em seu país, verifique a página de certificação RHCE.

Nisso Parte 1 do Rhce Série e a seguinte, apresentaremos casos básicos, mas típicos, em que os princípios de roteamento estático, filtragem de pacotes e tradução para endereços de rede entram em jogo.

RHCE: roteamento estático de configuração e rede de teste - Parte 1

RHCE: roteamento estático de configuração e rede de teste - Parte 1 Observe que não os cobriremos em profundidade, mas organizará esses conteúdos de tal maneira que serão úteis para dar os primeiros passos e construir a partir daí.

Roteamento estático no Red Hat Enterprise Linux 7

Uma das maravilhas das redes modernas é a vasta disponibilidade de dispositivos que podem conectar grupos de computadores, seja em números relativamente pequenos e confinados a um quarto individual ou várias máquinas no mesmo edifício, cidade, país ou em continentes.

No entanto, para realizar isso efetivamente em qualquer situação, os pacotes de rede precisam ser roteados ou, em outras palavras, o caminho que seguem de fonte para destino deve ser governado de alguma forma.

O roteamento estático é o processo de especificar uma rota para pacotes de rede que não sejam o padrão, que é fornecido por um dispositivo de rede conhecido como gateway padrão. A menos que especificado de outra forma através do roteamento estático, os pacotes de rede são direcionados para o gateway padrão; Com o roteamento estático, outros caminhos são definidos com base em critérios predefinidos, como o destino do pacote.

Vamos definir o seguinte cenário para este tutorial. Temos uma caixa Red Hat Enterprise Linux 7 conectando ao roteador #1 [192.168.0.1] Para acessar a Internet e máquinas em 192.168.0.0/24.

Um segundo roteador (roteador #2) tem dois cartões de interface de rede: ENP0S3 também está conectado a roteador #1 Para acessar a Internet e se comunicar com a caixa RHEL 7 e outras máquinas na mesma rede, enquanto o outro (ENP0S8) é usado para conceder acesso ao 10.0.0.0/24 rede onde os serviços internos residem, como um servidor da Web e / ou banco de dados.

Este cenário é ilustrado no diagrama abaixo:

Diagrama de rede de roteamento estático

Diagrama de rede de roteamento estático Neste artigo, focaremos exclusivamente na configuração da tabela de roteamento em nosso RHEL 7 caixa para garantir que ambos possam acessar a Internet através roteador #1 e a rede interna via roteador #2.

Em RHEL 7, Você usará o comando IP para configurar e mostrar dispositivos e roteamento usando a linha de comando. Essas mudanças podem entrar em vigor imediatamente em um sistema em execução, mas como não são persistentes nas reinicializações, usaremos IFCFG-NP0SX e rota-enp0sx arquivos dentro /etc/sysconfig/scripts de rede Para salvar nossa configuração permanentemente.

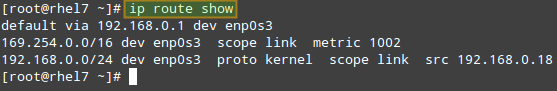

Para começar, vamos imprimir nossa tabela de roteamento atual:

# IP Route Show

Verifique a tabela de roteamento atual

Verifique a tabela de roteamento atual A partir da saída acima, podemos ver os seguintes fatos:

- O endereço IP do gateway padrão é 192.168.0.1 e pode ser acessado através do ENP0S3 Nic.

- Quando o sistema foi inicializado, permitiu a rota Zeroconf para 169.254.0.0/16 (apenas no caso de). Em poucas palavras, se uma máquina estiver configurada para obter um endereço IP através do DHCP, mas não o faz por algum motivo, ela é atribuída automaticamente um endereço nessa rede. Resumindo, essa rota nos permitirá nos comunicar, também via ENP0S3, com outras máquinas que não conseguiram obter um endereço IP de um servidor DHCP.

- Por último, mas não menos importante, podemos nos comunicar com outras caixas dentro do 192.168.0.0/24 rede através ENP0S3, cujo endereço IP é 192.168.0.18.

Essas são as tarefas típicas que você teria que executar em tal configuração. A menos que especificado de outra forma, as seguintes tarefas devem ser executadas em roteador #2:

Verifique se todas as NICs foram instaladas corretamente:

# IP Link Show

Se um deles estiver abaixado, traga -o:

# Link IP Definir Dev ENP0S8 UP

e atribuir um endereço IP no 10.0.0.0/24 rede para isso:

# ip addr add 10.0.0.17 DEV ENP0S8

Opa! Cometemos um erro no endereço IP. Teremos que remover o que atribuímos anteriormente e depois adicionar o direito (10.0.0.18):

# ip addr del 10.0.0.17 dev enp0s8 # ip addr add 10.0.0.18 DEV ENP0S8

Agora, observe que você só pode adicionar uma rota a uma rede de destino através de um gateway que já está acessível. Por esse motivo, precisamos atribuir um endereço IP dentro do 192.168.0.0/24 alcance para ENP0S3 para que nossa caixa RHEL 7 possa se comunicar com ela:

# ip addr add 192.168.0.19 DEV ENP0S3

Finalmente, precisaremos ativar o encaminhamento de pacotes:

# echo "1">/proc/sys/net/ipv4/ip_forward

E pare / desative (por enquanto - até cobrirmos a filtragem de pacotes no próximo artigo) The Firewall:

# SystemCtl Stop firewalld # SystemCtl Desativar firewalld

De volta ao nosso RHEL 7 caixa (192.168.0.18), vamos configurar uma rota para 10.0.0.0/24 através 192.168.0.19 (ENP0S3 em roteador #2):

# rota IP Adicionar 10.0.0.0/24 via 192.168.0.19

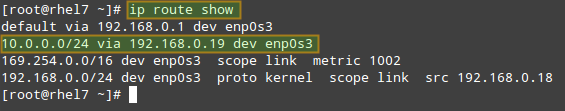

Depois disso, a tabela de roteamento parece o seguinte:

# IP Route Show

Confirme a tabela de roteamento de rede

Confirme a tabela de roteamento de rede Da mesma forma, adicione a rota correspondente na (s) máquina (s) que você está tentando alcançar 10.0.0.0/24:

# rota IP Adicionar 192.168.0.0/24 via 10.0.0.18

Você pode testar a conectividade básica usando ping:

No RHEL 7 caixa, execute

# ping -c 4 10.0.0.20

onde 10.0.0.20 é o endereço IP de um servidor da web no 10.0.0.0/24 rede.

No servidor da web (10.0.0.20), correr

# ping -c 192.168.0.18

onde 192.168.0.18 é, como você se lembrará, o endereço IP da nossa máquina RHEL 7.

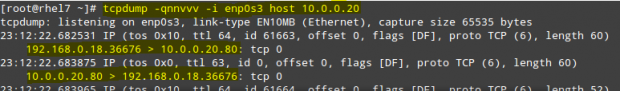

Como alternativa, podemos usar o tcpdump (pode ser necessário instalá -lo com yum install tcpdump) para verificar a comunicação bidirecional sobre o TCP entre nossa caixa RHEL 7 e o servidor da web em 10.0.0.20.

Para fazer isso, vamos começar o log na primeira máquina com:

# tcpdump -qnnvvv -i enp0s3 host 10.0.0.20

e de outro terminal no mesmo sistema, vamos Telnet para porta 80 no servidor da web (assumindo Apache está ouvindo nessa porta; Caso contrário, indique a porta correta no seguinte comando):

# Telnet 10.0.0.20 80

O tcpdump O log deve parecer o seguinte:

Verifique a comunicação de rede entre servidores

Verifique a comunicação de rede entre servidores Onde a conexão foi devidamente inicializada, como podemos dizer, olhando para a comunicação bidirecional entre nosso RHEL 7 caixa (192.168.0.18) e o servidor da web (10.0.0.20).

Lembre -se de que essas mudanças desaparecerão quando você reiniciar o sistema. Se você quiser torná -los persistentes, precisará editar (ou criar, se ainda não existir) os seguintes arquivos, nos mesmos sistemas em que executamos os comandos acima.

Embora não seja estritamente necessário para o nosso caso de teste, você deve saber que /etc/sysconfig/rede contém parâmetros de rede em todo o sistema. Um típico /etc/sysconfig/rede Parece o seguinte:

# Habilite a rede neste sistema? Networking = Yes # HostName. Deve corresponder ao valor em /etc /hostname hostname = yourhostnamehehere # gateway padrão gateway = xxx.Xxx.Xxx.XXX # dispositivo usado para conectar -se ao gateway padrão. Substitua x pelo número apropriado. GatewayDev = ENP0SX

Quando se trata de definir variáveis e valores específicos para cada NIC (como fizemos para o roteador nº 2), você terá que editar /etc/sysconfig/network-scripts/ifcfg-enp0s3 e /etc/sysconfig/network-scripts/ifcfg-enp0s8.

Seguindo o nosso caso,

TIPO = Ethernet BootProto = Ipaddr estático = 192.168.0.19 NetMask = 255.255.255.0 gateway = 192.168.0.1 nome = enp0s3 onboot = sim

e

TIPO = Ethernet BootProto = iPaddr estático = 10.0.0.18 máscara de rede = 255.255.255.0 gateway = 10.0.0.1 nome = enp0s8 onboot = sim

para ENP0S3 e ENP0S8, respectivamente.

Quanto ao roteamento em nossa máquina cliente (192.168.0.18), precisaremos editar /etc/sysconfig/rede-scripts/route-enp0s3:

10.0.0.0/24 via 192.168.0.19 DEV ENP0S3

Agora reinício Seu sistema e você deve ver essa rota em sua mesa.

Resumo

Neste artigo, cobrimos o essencial do roteamento estático em Red Hat Enterprise Linux 7. Embora os cenários possam variar, o caso apresentado aqui ilustra os princípios necessários e os procedimentos para executar esta tarefa. Antes de terminar, gostaria de sugerir que você dê uma olhada no capítulo 4 do Proteger e otimizar o Linux Seção no local do projeto de documentação do Linux para obter mais detalhes sobre os tópicos abordados aqui.

E -book grátis on Proteger e otimizar o Linux: a solução de hackers (v.3.0) - Esse 800+ O eBook contém uma coleção abrangente de dicas de segurança do Linux e como usá-las com segurança e facilidade para configurar aplicativos e serviços baseados em Linux.

Livro de Segurança e Otimização do Linux

Livro de Segurança e Otimização do Linux Baixe Agora

No próximo artigo, falaremos sobre filtragem de pacotes e tradução para endereços de rede para resumir as habilidades básicas de rede necessárias para a certificação RHCE.

Como sempre, estamos ansiosos para ouvir de você, então fique à vontade para deixar suas perguntas, comentários e sugestões usando o formulário abaixo.

- « Crie armazenamento seguro centralizado usando o alvo / iniciador ISCSI no RHEL / CENTOS 7 - Parte 12

- Configurando o abertura (ODOO) 9 com Nginx no Rhel/CentOS e Debian/Ubuntu »