Integre o Ubuntu ao Samba4 AD DC com SSSD e Reino - Parte 15

- 2670

- 525

- Loren Botsford

Este tutorial o guiará sobre como ingressar em um Desktop do Ubuntu máquina em um Samba4 Active Directory domínio com SSSD e Realmd serviços para autenticar usuários contra um diretório ativo.

Requisitos:

- Crie uma infraestrutura do Active Directory com Samba4 no Ubuntu

Etapa 1: Configurações iniciais

1. Antes de começar a se juntar ao Ubuntu em um diretório ativo, verifique se o nome do host está configurado corretamente. Usar hostnamectl comando para definir o nome da máquina ou editar manualmente /etc/hostname arquivo.

$ sudo hostnamectl set-hostname your_machine_short_hostname $ cat /etc /hostname $ hostnamectl

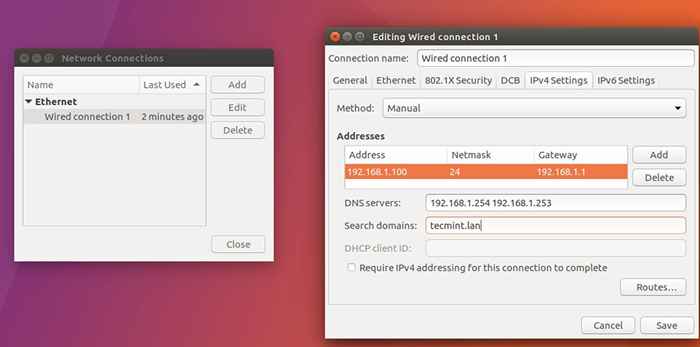

2. Na próxima etapa, edite as configurações da interface da rede de máquina e adicione as configurações apropriadas de IP e os endereços corretos do servidor IP DNS para apontar para o controlador de domínio Samba AD, conforme ilustrado na captura de tela abaixo.

Se você configurou um servidor DHCP em suas instalações para atribuir automaticamente as configurações de IP para suas máquinas LAN com os endereços IP do AD DNS adequados, você pode pular esta etapa e seguir em frente.

Configure a interface de rede

Configure a interface de rede Na captura de tela acima, 192.168.1.254 e 192.168.1.253 representa os endereços IP dos controladores de domínio Samba4.

3. Reinicie os serviços de rede para aplicar as alterações usando a GUI ou da linha de comando e emitir uma série de comando ping contra seu nome de domínio para testar se a resolução do DNS estiver funcionando como esperado. Além disso, use hospedar comando para testar a resolução do DNS.

$ sudo systemctl reiniciando redes.Serviço $ host your_domain.tld $ ping -c2 your_domain_name $ ping -c2 adc1 $ ping -c2 adc2

4. Finalmente, verifique se o tempo da máquina está sincronizado com o samba4 anúncio. Instalar ntpdate Pacote e sincronizar tempo com o anúncio emitindo os comandos abaixo.

$ sudo apt-get install ntpdate $ sudo ntpdate your_domain_name

Etapa 2: Instale os pacotes necessários

5. Nesta etapa, instale o software necessário e as dependências necessárias para ingressar no Ubuntu no samba4 anúncio dc: Realmd e SSSD Serviços.

$ sudo apt install adcli realmd krb5-usuário samba-common-bin samba-libs samba-dsdb-modules sssd sssd-tools libnss-sss libpam-sss pacotekit pacotekit-1

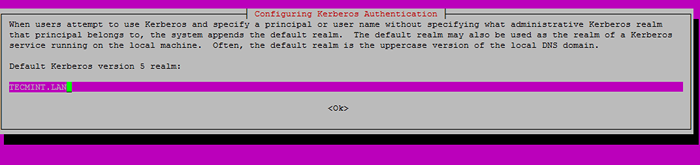

6. Digite o nome do reino padrão com uppercaes e pressione Digitar chave para continuar a instalação.

Defina o nome do reino

Defina o nome do reino 7. Em seguida, crie o SSSD arquivo de configuração com o seguinte conteúdo.

$ sudo nano/etc/sssd/sssd.conf

Adicione as seguintes linhas a SSSD.conf arquivo.

[nss] filter_groups = root filter_users = root reconection_retries = 3 [pam] reconection_retries = 3 [sssd] domínios = tecmint.LAN config_file_version = 2 Services = NSS, Pam default_domain_suffix = Tecmint.LAN [Domínio/Tecmint.LAN] ad_domain = Tecmint.LAN KRB5_REALM = TECMINT.Lan realmd_tags = gerencia-system unido-with-samba cache_credentials = true id_provider = ad krb5_store_password) AD Access_Provider = AD LDAP_SCHEMA = AD DYNDNS_UPDATE = TRUE

Certifique -se de substituir o nome de domínio nos seguintes parâmetros de acordo:

Domínios = Tecmint.LAN default_domain_suffix = Tecmint.LAN [Domínio/Tecmint.LAN] ad_domain = Tecmint.LAN KRB5_REALM = TECMINT.LAN

8. Em seguida, adicione as permissões adequadas para o arquivo SSSD emitindo o comando abaixo:

$ sudo chmod 700/etc/sssd/sssd.conf

9. Agora, abra e edite Realmd arquivo de configuração e adicione as seguintes linhas.

$ sudo nano /etc /realmd.conf

Realmd.conf Trecho do arquivo:

[Active-Directory] Os-name = Linux Ubuntu OS-Version = 17.04 [Service] Automatic-Install = Yes [Usuários] padrão-Home =/Home/%D/%U Padrão-shell =/Bin/Bash [Tecmint.LAN] User-Principal = Sim Nomes totalmente qualificados = Não

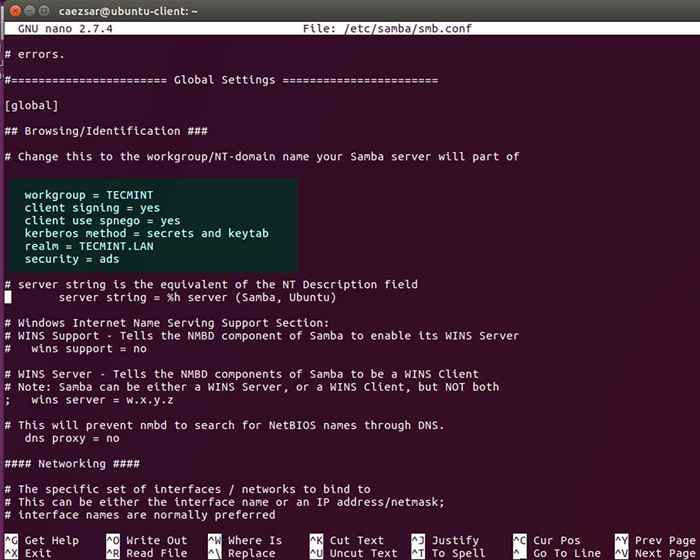

10. O último arquivo que você precisa modificar pertence ao daemon samba. Abrir /etc/samba/sMb.conf arquivo para edição e adicione o seguinte bloco de código no início do arquivo, depois do [global] Seção conforme ilustrado na imagem abaixo.

WorkGroup = Tecmint Client Signing = Yes Client Use Spnego = Yes Kerberos Method = Secrets and Keytab Realm = Tecmint.LAN Security = ADS

Configure o servidor samba

Configure o servidor samba Certifique -se de substituir o nome do domínio valor, especialmente o valor do reino Para combinar com seu nome de domínio e executar teste comando para verificar se o arquivo de configuração não contém erros.

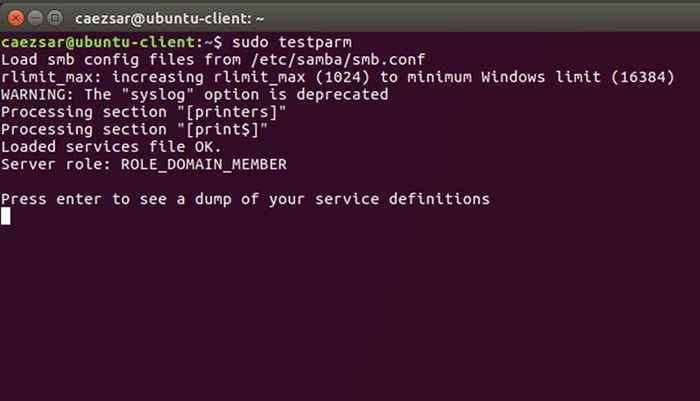

$ sudo testparm

Teste a configuração do Samba

Teste a configuração do Samba 11. Depois de fazer todas as alterações necessárias, teste a autenticação Kerberos usando uma conta administrativa de anúncios e liste o ticket emitindo os comandos abaixo.

$ sudo kinit [email protegido] $ sudo klist

Verifique a autenticação Kerberos

Verifique a autenticação Kerberos Etapa 3: junte -se ao reino Ubuntu para Samba4

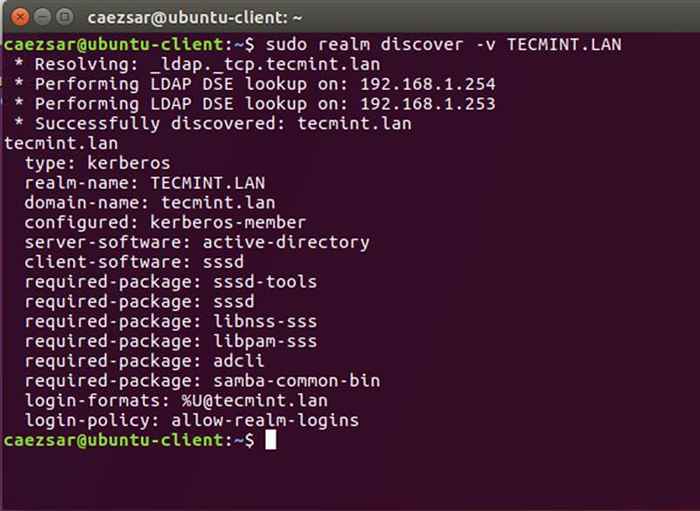

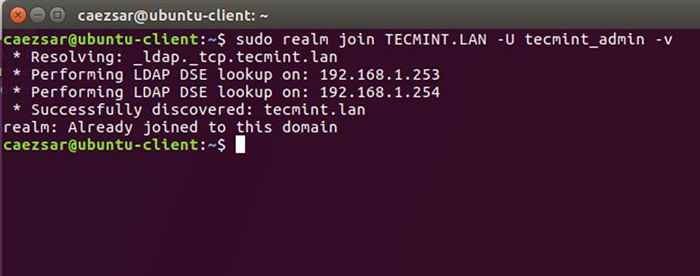

12. Para ingressar na máquina Ubuntu na questão do Samba4 Active Directory seguindo a série de comandos, conforme ilustrado abaixo. Use o nome de uma conta DC de anúncios com privilégios de administrador para que a ligação ao reino funcione conforme o esperado e substitua o valor do nome do domínio de acordo.

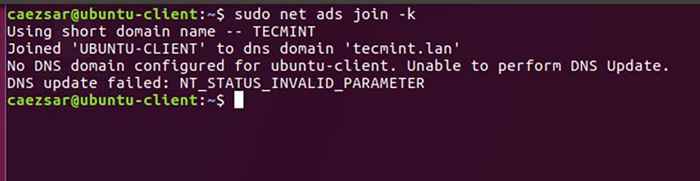

$ sudo reino descoberto -v domínio.Tld $ sudo reino.Lan -u ad_admin_user -v $ sudo anúncios líquidos junção -k

Junte -se ao reino Ubuntu para Samba4

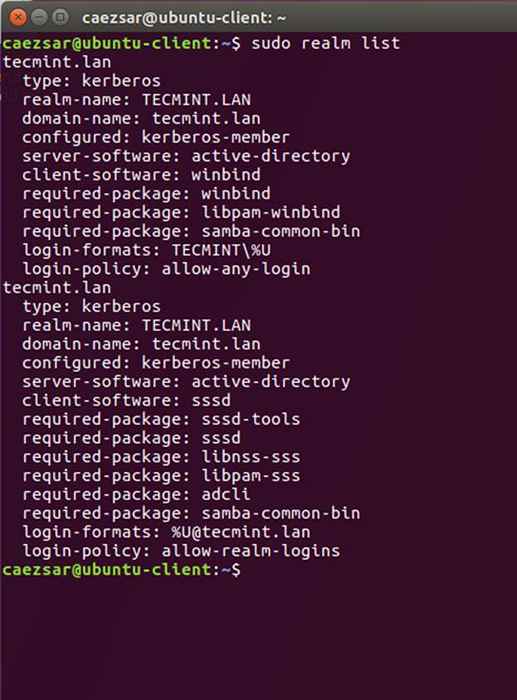

Junte -se ao reino Ubuntu para Samba4  Listar informações do domínio real

Listar informações do domínio real  Adicione o usuário ao domínio real

Adicione o usuário ao domínio real  Adicionar domínio ao reino

Adicionar domínio ao reino 13. Depois que a ligação do domínio ocorreu, execute o comando abaixo para garantir que todas as contas de domínio possam se autenticar na máquina.

$ sudo permissão de reino -tudo

Posteriormente, você pode permitir ou negar acesso a uma conta de usuário de domínio ou um grupo usando o comando realm, conforme apresentado nos exemplos abaixo.

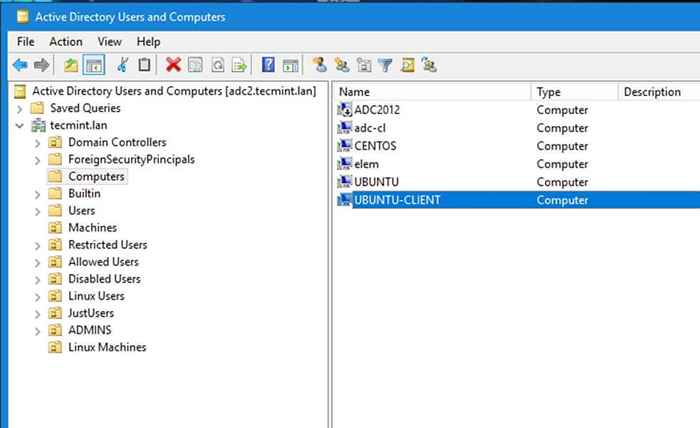

``.TLD \ Linux Admins '$ RealM Permiss

14. De uma máquina Windows com ferramentas RSAT instaladas, você pode abrir Ad uc e navegar para Computadores contêiner e verifique se uma conta de objeto com o nome da sua máquina foi criada.

Confirme o domínio adicionado ao AD DC

Confirme o domínio adicionado ao AD DC Etapa 4: configurar a autenticação de contas de anúncios

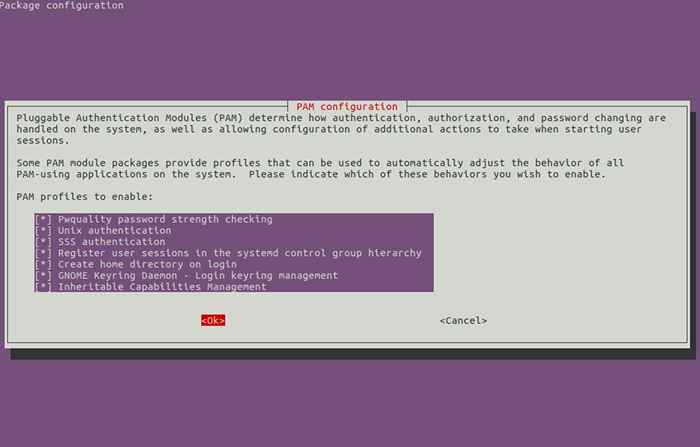

15. Para se autenticar na máquina Ubuntu com contas de domínio, você precisa executar pam-auth-update Comando com privilégios root e ative todos os perfis de PAM, incluindo a opção de criar automaticamente diretórios domésticos para cada conta de domínio no primeiro login.

Verifique todas as entradas pressionando [espaço] chave e acerte OK Para aplicar a configuração.

$ sudo pam-auth-update

Configuração do PAM

Configuração do PAM 16. Em sistemas editar manualmente /etc/pam.D/conta comum arquivo e a seguinte linha para criar automaticamente casas para usuários de domínio autenticados.

Sessão necessária PAM_MKHOMEDIR.Então skel =/etc/skel/Umask = 0022

17. Se os usuários do Active Directory não puderem alterar sua senha da linha de comando no Linux, abra /etc/pam.D/Pass-Password Arquive e remova o use_authtok Declaração da linha de senha para finalmente procurar no trecho abaixo.

Senha [sucesso = 1 padrão = ignorar] pam_winbind.Então, tente_first_pass

18. Por fim, reinicie e habilite o serviço RealMD e SSSD para aplicar alterações emitindo os comandos abaixo:

$ sudo systemctl reiniciar realmd sssd $ sudo systemctl enable realmd sssd

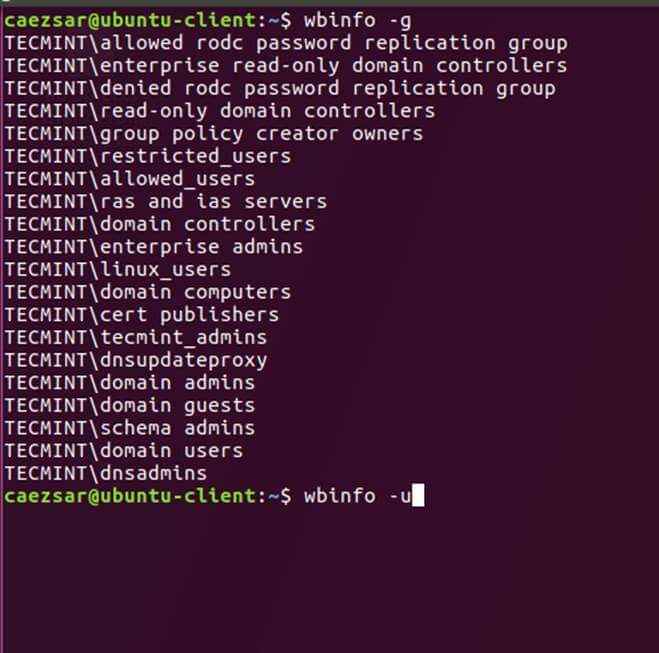

19. Para testar se a máquina Ubuntu foi integrada com sucesso ao pacote de instalação de instalação e execução com sucesso wbinfo comando para listar contas e grupos de domínio, conforme ilustrado abaixo.

$ sudo apt -get install winbind $ wbinfo -u $ wbinfo -g

Listar contas de domínio

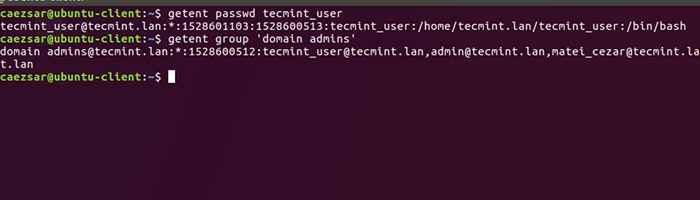

Listar contas de domínio 20. Além disso, verifique o módulo NSSWitch WinBind emitindo o getent comando contra um usuário ou grupo de domínio específico.

$ sudo getent passwd your_domain_user $ sudo getent Group 'Admins Domain Admins'

Verifique o WinBind NssSwitch

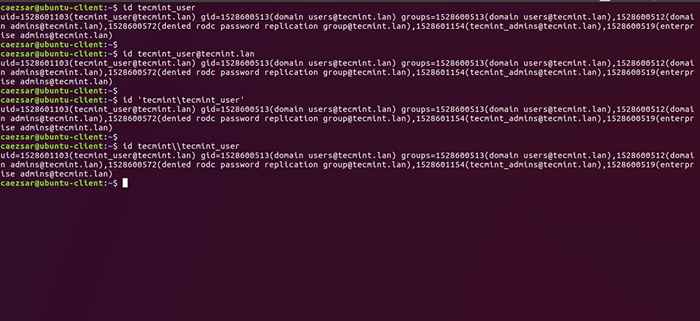

Verifique o WinBind NssSwitch 21. Você também pode usar o Linux eu ia comando para obter informações sobre uma conta de anúncio, conforme ilustrado no comando abaixo.

$ id tecmint_user

Verifique as informações do usuário do anúncio

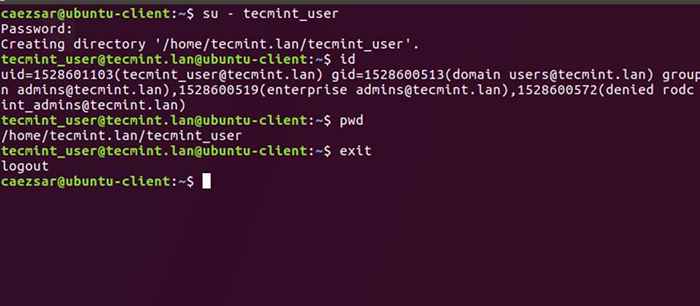

Verifique as informações do usuário do anúncio 22. Para se autenticar no host ubuntu com uma conta de anúncio samba4, use o parâmetro de nome de usuário do domínio após su - comando. Correr eu ia comando para obter informações extras sobre a conta do anúncio.

$ su - your_ad_user

Autenticação do usuário do anúncio

Autenticação do usuário do anúncio Usar PWD comando para ver o seu domínio Usuário Diretório de trabalho atual e comando passwd, se você quiser alterar a senha.

23. Para usar uma conta de domínio com privilégios root na sua máquina Ubuntu, você precisa adicionar o nome de usuário do anúncio ao grupo do sistema sudo, emitindo o comando abaixo:

$ sudo userMod -AG sudo [email protegido]

Faça login no Ubuntu com a conta de domínio e atualize seu sistema executando Atualização APT comando para verificar os privilégios root.

24. Para adicionar privilégios de raiz para um grupo de domínio, edição de extremidade aberta /etc/sudoers arquivo usando Visudo comando e adicione a seguinte linha conforme ilustrado.

%domínio \ [email protegido] all = (todos: todos) todos

25. Para usar a autenticação da conta de domínio para o Ubuntu Desktop Modify Lightdm Display Manager editando /usr/share/lightdm/lightdm.conf.d/50-ubuntu.conf Arquivo, anexar as duas linhas a seguir e reiniciar o serviço LightDM ou reiniciar a máquina Aplicar alterações.

Greether-show-manual-login = True Greeter-Hide-Users = True

Faça login na área de trabalho do Ubuntu com uma conta de domínio usando qualquer YouR_Domain_Username ou [Email Protected] _Domain.tld sintaxe.

26. Para usar o formato de nome curto para contas de anúncios samba, editar /etc/sssd/ssSD.conf arquivo, adicione a seguinte linha em [SSSD] Bloco como ilustrado abaixo.

Full_Name_Format = %1 $ s

e reinicie o daemon do SSSD para aplicar alterações.

$ sudo systemctl reinicie o sssd

Você notará que o prompt de bash mudará para o nome curto do usuário do anúncio sem anexar o contraparte do nome de domínio.

27. Caso você não possa fazer login devido a enumerar = verdadeiro argumento definido SSSD.conf Você deve limpar o banco de dados em cache do SSSD emitindo o comando abaixo:

$ rm/var/lib/sss/db/cache_tecmint.LAN.LDB

Isso é tudo! Embora este guia esteja focado principalmente na integração com um Samba4 Active Directory, as mesmas etapas podem ser aplicadas para integrar o Ubuntu aos serviços realMD e SSSD em um Microsoft Windows Server Active Directory.

- « Como configurar o acesso personalizado e os formatos de log de erros no nginx

- Insecres - Uma ferramenta para encontrar recursos inseguros em sites HTTPS »