Instale e configure o ConfigServer Security & Firewall (CSF) no Linux

- 3011

- 729

- Loren Botsford

Se você olhar para as postagens de emprego relacionadas a ele em qualquer lugar, você notará uma demanda constante por profissionais de segurança. Isso não significa apenas que a segurança cibernética é um campo de estudo interessante, mas também muito lucrativo.

Com isso em mente, neste artigo, explicaremos como instalar e configurar ConfigServer Security & Firewall (também conhecido como CSF Para abreviar), uma suíte de segurança completa para o Linux e compartilhe alguns casos de uso típicos. Você então poderá usar CSF Como um sistema de firewall e intrusão/login de detecção de falhas para endurecer os servidores que você é responsável.

Sem mais adeus, vamos começar.

Instalando e configurando o CSF no Linux

Para começar, observe que Perl e libwww é um pré -requisito para instalar CSF Em qualquer uma das distribuições suportadas (RHEL e CENTOS, OpenSuse, Debian, e Ubuntu). Como deve estar disponível por padrão, não há ação necessária da sua parte, a menos que uma das etapas a seguir retorne um erro fatal (nesse caso, use o sistema de gerenciamento de pacotes para instalar as dependências ausentes).

# yum install perl-libwww-perl # apt install libwww-perl

Etapa 1 - Baixe o CSF

# cd/usr/src # wget https: // download.ConfigServer.com/csf.TGZ

Etapa 2 - Extraia o Tarball do LCR

# tar xzf csf.TGZ # CD CSF

Etapa 3 - Execute o script de instalação do CSF

Esta parte do processo verificará se todas as dependências são instaladas, criarão as estruturas e arquivos de diretório necessários para a interface da web, detectam portas abertas atualmente e lembre -se de reiniciar o CSF e LFD Daemons depois de terminar a configuração inicial.

# sh install.sh # perl/usr/local/csf/bin/csftest.pl

A saída esperada do comando acima é a seguinte:

Testando ip_tables/iptable_filter… ok testando ipt_log… ok testando ipt_multiport/xt_multiport… ok testando ipt_reject… ok testando ipt_state/_t_state… testing ipt_limit/xt_limit… ok _TET_TECT… testing… testing ipt_limit/xt_limit… ok _TET_Tecent… Oksing… … Ok testando iptable_nat/ipt_dnat… ok Resultado: o CSF deve funcionar neste servidor

Etapa 4: Desative o firewall e configure o CSF

Desativar Firewalld Se estiver executando e configurar o CSF.

# SystemCtl Stop firewalld # SystemCtl Desativar firewalld

Mudar Testing = "1" para Testing = "0" (caso contrário, o LFD Daemon não conseguirá iniciar) e listará as portas de entrada e saída como uma lista separada por vírgula (Tcp_in e Tcp_out, respectivamente) em /etc/csf/csf.conf Conforme mostrado na saída abaixo:

# Sinalizador de teste - Ativa um trabalho de cron que limpa os iptables em que os problemas de configuração quando você inicia o CSF. Isso deve ser ativado até que você # tenha certeza de que o firewall funciona - eu.e. no caso de você ficar bloqueado do seu # servidor! Então lembre -se de defini -lo como 0 e reiniciar o CSF quando tiver certeza # está tudo bem. A interrupção do CSF removerá a linha de /etc /crontab # # lfd não começará enquanto isso estiver ativado Testing = "0" # Permitir portas TCP de entrada Tcp_in = "20,21,22,25,53,80,110.143,443,465,587.993.995" # Permitir portas TCP de saída Tcp_out = "20,21,22,25,53,80,110,113,443,587,993.995"

Depois de ficar feliz com a configuração, salve as alterações e retorne à linha de comando.

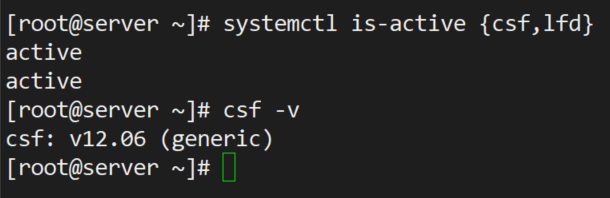

Etapa 5 - Reinicie e teste o CSF

# SystemCtl RESTART CSF, LFD # SystemCtl Habil

Teste o firewall de segurança de configuração

Teste o firewall de segurança de configuração Neste ponto, estamos prontos para começar a configurar as regras de firewall e detecção de intrusões, conforme discutido a seguir.

Configurando regras de CSF e detecção de intrusões

Primeiro, você deseja inspecionar as regras atuais do firewall da seguinte forma:

# csf -l

Você também pode detê -los ou recarregá -los com:

# csf -f # csf -r

respectivamente. Certifique -se de memorizar essas opções - você precisará delas à medida que avança, principalmente para verificar depois de fazer alterações e reiniciar CSF e LFD.

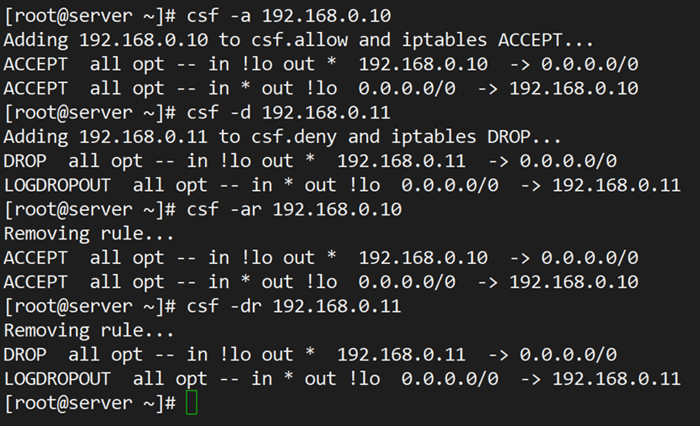

Exemplo 1 - Permitir e proibir endereços IP

Para permitir conexões de entrada de 192.168.0.10.

# csf -a 192.168.0.10

Da mesma forma, você pode negar conexões originárias de 192.168.0.11.

# CSF -D 192.168.0.11

Você pode remover cada uma das regras acima, se desejar fazer isso.

# csf -ar 192.168.0.10 # CSF -DR 192.168.0.11

CSF permite e negar o endereço IP

CSF permite e negar o endereço IP Observe como o uso de -ar ou -dr acima remove as regras de permitir e negar existentes associadas a um determinado endereço IP.

Exemplo 2 - Limitando conexões de entrada pela fonte

Dependendo do uso pretendido do seu servidor, você pode limitar as conexões recebidas a um número seguro em uma porta. Para fazer isso, abra /etc/csf/csf.conf e procurar Connliblimit. Você pode especificar várias portas; Pares de conexões separados por vírgulas. Por exemplo,

Connlimit = "22; 2,80; 10"

só permitirá 2 e 10 conexões recebidas da mesma fonte para portas TCP 22 e 80, respectivamente.

Exemplo 3 - Enviando alertas por e -mail

Existem vários tipos de alerta que você pode escolher. Procurar Email_alert configurações em /etc/csf/csf.conf e verifique se eles estão preparados para "1" Para receber o alerta associado. Por exemplo,

Lf_ssh_email_alert = "1" lf_su_email_alert = "1"

fará com que um alerta seja enviado ao endereço especificado em Lf_alert_to Cada vez que alguém faz login com sucesso via SSH ou muda para outra conta usando su comando.

Opções de configuração do CSF e uso

Essas opções a seguir são usadas para modificar e controlar a configuração do CSF. Todos os arquivos de configuração de CSF estão localizados em /etc/csf diretório. Se você modificar algum dos seguintes arquivos, precisará reiniciar o daemon do CSF para fazer mudanças.

- CSF.conf : O principal arquivo de configuração para controlar o CSF.

- CSF.permitir : A lista de endereços IPs e CIDR permitidos no firewall.

- CSF.negar : A lista de endereços de IP e CIDR negado no firewall.

- CSF.ignorar : A lista de endereços IP e CIDR ignorados no firewall.

- CSF.*ignorar : A lista de vários arquivos ignorados de usuários, IPs.

Remova o firewall do LCR

Se você gostaria de remover CSF Firewall completamente, basta executar o seguinte script localizado em /etc/csf/desinstalar.sh diretório.

#/etc/csf/desinstalar.sh

O comando acima apagará completamente o firewall do CSF com todos os arquivos e pastas.

Resumo

Neste artigo, explicamos como instalar, configurar e usar CSF como um sistema de firewall e detecção de intrusões. Observe que mais recursos são descritos em CSF.conf.

Por exemplo, se você estiver no negócio de hospedagem na web, poderá integrar CSF com soluções de gerenciamento, como cpanel, WHM, ou o webmin bem conhecido.

Você tem alguma dúvida ou comentário sobre este artigo? Sinta -se à vontade para nos enviar uma mensagem usando o formulário abaixo. Estamos ansiosos para ouvir de você!

- « Como reconfigurar o pacote instalado no Ubuntu e Debian

- Como nomear ou renomear contêineres do Docker »