Como proteger o Apache com o certificado Let's Encrypt SSL no CentOS 8

- 3970

- 728

- Mr. Mitchell Hansen

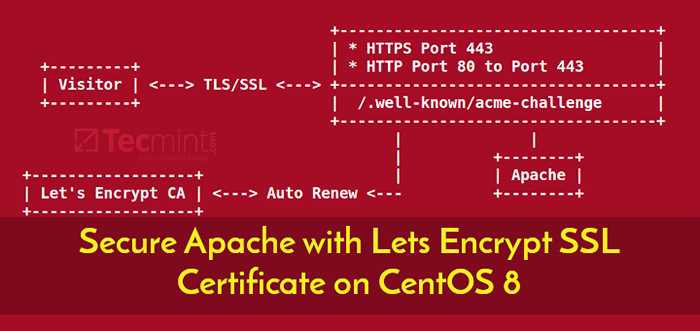

Garantir o seu servidor da web é sempre um dos principais fatores que você deve considerar antes de ir ao ar com seu site. Um certificado de segurança é fundamental para garantir o tráfego enviado de navegadores da web para servidores da web e, ao fazê -lo, ele inspirará os usuários a trocar dados com seu site com todo o conhecimento de que o tráfego enviado está garantido.

Na maioria dos casos, os certificados de segurança são pagos e renovados anualmente. Vamos criptografar Certificado é uma autoridade de certificação gratuita, aberta e automatizada que você pode usar para criptografar seu site. O certificado expira após cada 90 dias e renovamentos automáticos sem absolutamente nenhum custo.

Leitura recomendada: Como proteger o nginx com let's criprypt no CentOS 8

Neste artigo, mostraremos como você pode instalar o Vamos criptografar o certificado com CertBot para o Apache servidor da web e posterior, configure o certificado para renovar automaticamente CENTOS 8.

Pré -requisitos

Antes de começar, verifique se você tem o seguinte no lugar:

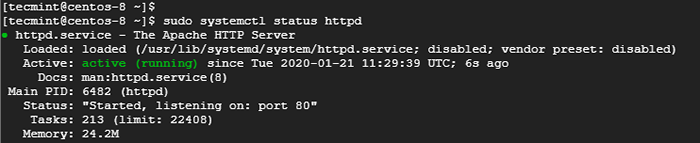

1. Uma instância do servidor CentOS 8 com o Apache HTTP Web Server instalado e executando. Você pode confirmar que seu servidor da web do Apache está em funcionamento.

$ sudo dnf install httpd $ sudo Systemctl status httpd

Verifique o status do servidor da Web Apache

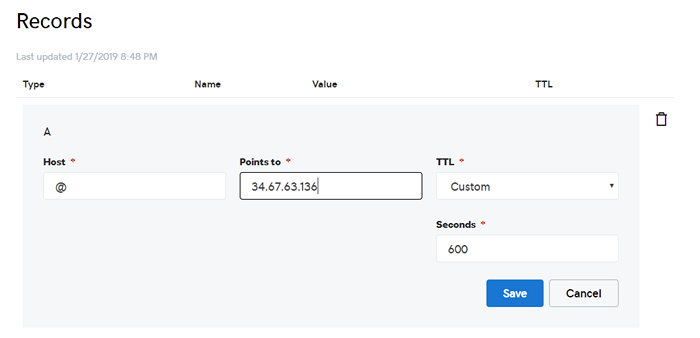

Verifique o status do servidor da Web Apache 2. A Nome de domínio totalmente qualificado (Fqdn) apontando para o endereço IP público do seu servidor da web no seu provedor de hospedagem da web do DNS. Para este guia, vamos usar LinuxtechWhiz.informações apontando para o IP do servidor 34.67.63.136.

Domínio um registro apontando para o endereço IP do servidor

Domínio um registro apontando para o endereço IP do servidor Passo 1. Instale o certbot no CentOS 8

CertBot é um cliente que automatiza a instalação do certificado de segurança. Ele busca o certificado de Vamos criptografar a autoridade e implanta -o no seu servidor web sem muito aborrecimento.

CertBot é absolutamente gratuito e permitirá que você instale o certificado de maneira interativa, gerando instruções com base na configuração do seu servidor da web.

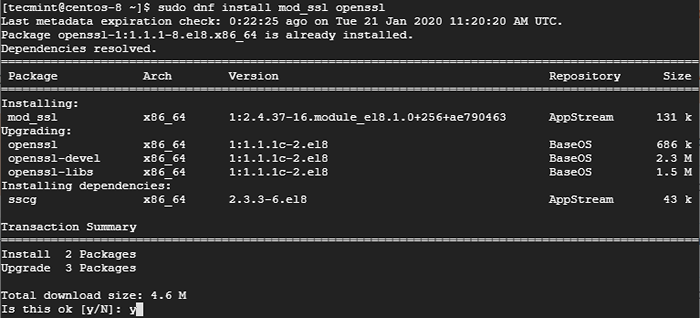

Antes de baixar o CertBot, Primeiro, instale pacotes necessários para a configuração de uma conexão criptografada.

Vamos começar instalando o EPEL Repositório que fornece pacotes adicionais de alta qualidade para sistemas baseados em RHEL:

$ sudo dnf install-libelease

Em seguida, instale o mod_ssl e OpenSSL pacotes.

$ sudo dnf install mod_ssl openSsl

Instale mod_ssl no CentOS 8

Instale mod_ssl no CentOS 8 Depois que todas as dependências forem instaladas, instale CertBot e a Apache módulo para certbot.

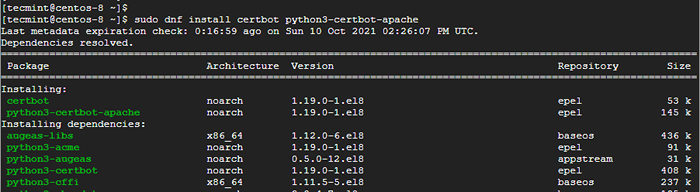

$ sudo dnf install certbot python3-certbot-apache

Instale o certbot no CentOS

Instale o certbot no CentOS O comando instala CertBot, o módulo Apache para CertBot, e outras dependências.

Etapa 2: Crie um host virtual Apache

O próximo passo será criar um arquivo de host virtual para o nosso domínio - LinuxtechWhiz.informações. Comece primeiro criando a raiz do documento onde você colocará seus arquivos HTML.

$ sudo mkdir/var/www/linuxtechwhiz.informações.conf

Criar um teste índice.html arquivo como mostrado.

$ sudo eco “Bem -vindo ao Apache HTTP Server

”>/Var/www/linuxtechwhiz.info/índice.html

Em seguida, crie um arquivo de host virtual como mostrado.

$ sudo vim/etc/httpd/conf.d/linuxtechwhiz.informações

Anexe a configuração abaixo.

ServerName LinuxteChWhiz.Info Serveralias www.LinuxtechWhiz.info documentroot/var/www/linuxtechwhiz.info/options -indexes +sigasymlinks allowoverride todos os errosLog/var/log/httpd/www.LinuxtechWhiz.Irror de informações.Log CustomLog/var/log/httpd/www.LinuxtechWhiz.ACESSO DE INFORMAÇÕES.log combinado

Salvar e sair.

Atribua as permissões à raiz do documento, como mostrado.

$ sudo chown -r apache: apache/var/www/linuxtechwhiz.informações

Para que as mudanças entrem em vigor, reinicie o serviço Apache.

$ sudo systemctl reiniciar httpd

Etapa 3: Instale o certificado SSL Let's Encrypt no CentOS 8

Agora execute CertBot como mostrado para iniciar a instalação do Vamos criptografar o certificado.

$ sudo certbot -Aapache -d domínio.com

No nosso caso, este será:

$ sudo certbot --apache -d linuxtechwhiz.informações

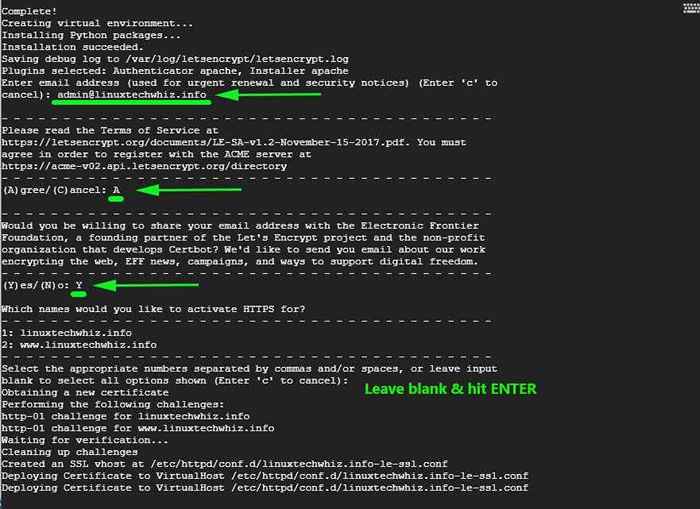

O comando o levará através de uma série de avisos para permitir que você configure Lets Encrypt para seu domínio. Certifique -se de fornecer seu endereço de e -mail, aceite os termos de serviço e especifique os nomes de domínio que você deseja usar o protocolo HTTPS, que é a versão criptografada do HTTP.

Vamos criptografar a instalação da certificação SSL no domínio

Vamos criptografar a instalação da certificação SSL no domínio  Vamos criptografar informações de certificação SSL

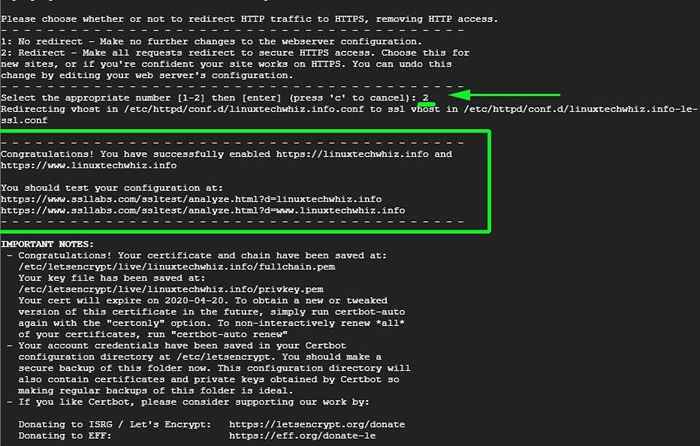

Vamos criptografar informações de certificação SSL Se tudo correr bem, você deve receber uma mensagem de felicitações no final, informando que seu site foi garantido usando Vamos criptografar o certificado. A validade do seu certificado também será exibida - o que geralmente é depois 90 dias após a implantação.

Agora volte ao seu arquivo de host virtual e anexa as seguintes linhas de configuração.

Sslengine em sslCertificatefile/etc/letSencrypt/Live/LinuxtechWhiz.Info/FullChain.PEM SSLCERtificateKeyFile/etc/letSencrypt/Live/LinuxtechWhiz.Info/Privkey.PEM

Salvar e sair.

A configuração final do host virtual do Apache será algo assim:

ServerName LinuxteChWhiz.Info Serveralias www.LinuxtechWhiz.info documentroot/var/www/linuxtechwhiz.info/options -indexes +sigasymlinks allowoverride todos os errosLog/var/log/httpd/www.LinuxtechWhiz.Irror de informações.Log CustomLog/var/log/httpd/www.LinuxtechWhiz.ACESSO DE INFORMAÇÕES.log combinado Sslengine em sslCertificatefile/etc/letSencrypt/Live/LinuxtechWhiz.Info/FullChain.PEM SSLCERtificateKeyFile/etc/letSencrypt/Live/LinuxtechWhiz.Info/Privkey.PEM

Mais uma vez, reinicie o apache.

$ sudo systemctl reiniciar httpd

Etapa 4: Verificando o certificado Let's Crypty Crypt SSL

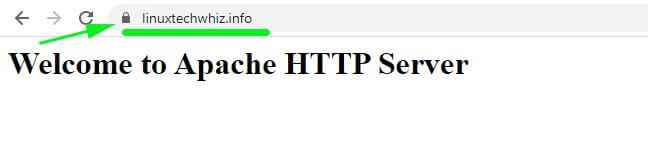

Para verificar se tudo está funcionando, inicie seu navegador e visite o endereço IP do seu servidor. Agora você deve ver um símbolo de cadeado no início do URL.

Verifique vamos criptografar o certificado SSL

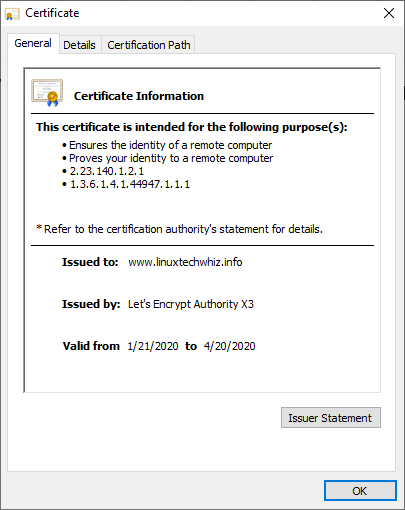

Verifique vamos criptografar o certificado SSL Para obter mais detalhes, clique no cadeado símbolo e clique no 'Certificado'Opção no menu suspenso que aparece.

Verifique vamos criptografar o certificado SSL

Verifique vamos criptografar o certificado SSL Os detalhes do certificado serão exibidos na próxima janela pop-up.

Vamos criptografar informações de certificado SSL

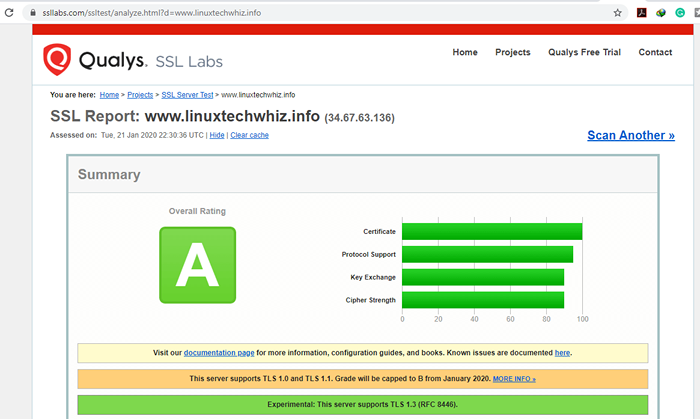

Vamos criptografar informações de certificado SSL Além disso, você pode testar seu servidor em https: // www.ssllabs.com/ssLtest/ e seu site deve obter um 'A' nota como mostrado.

Verifique, vamos criptografar classificação de certificado SSL

Verifique, vamos criptografar classificação de certificado SSL Etapa 5: renovação automática Vamos criptografar o certificado SSL

Vamos criptografar é válido apenas para 90 apenas dias. Geralmente, o processo de renovação é realizado pelo CertBot pacote que adiciona um script de renovação a /etc/cron.d diretório. O script funciona duas vezes ao dia e renovará automaticamente qualquer certificado dentro 30 dias de expiração.

Para testar o processo de renovação automática, realizar um teste de execução a seco com CertBot.

$ sudo/usr/local/bin/certbot-AUTO RENEW-DRY-RUN

Se nenhum erro foi encontrado, isso implica que você está pronto para ir.

Isso nos leva ao final deste guia. Neste guia, demonstramos como você pode usar CertBot Para instalar e configurar o Vamos criptografar o certificado no Apache WebServer em execução em um CENTOS 8 sistema.

- « NETHOGS - Monitore o uso de tráfego de rede Linux por processo

- Como instalar o Php 8.0 no Rocky Linux e Almalinux »