Como ativar o SSH como raiz na instância do AWS Ubuntu

- 893

- 269

- Robert Wunsch DVM

Geralmente, quando você tentou acessar uma VM Ubuntu em um servidor AWS como usuário 'raiz'. Você encontrará uma mensagem como esta abaixo. Isso significa que você não pode fazer o SSH diretamente para o seu servidor usando a conta raiz e, primeiro, você deve fazer login como usuário 'ubuntu' primeiro e depois usar 'sudo su -'Para obter acesso raiz.

Faça login como o usuário "Ubuntu" em vez do usuário "root".Aviso => Um dos maiores orifícios de segurança que você criará em seu servidor, abrindo o acesso direto da raiz. Recomendamos não fazer isso até um motivo mais específico.

Ativar ssh como raiz na instância do Ubuntu EC2:

Siga as etapas abaixo para ativar o SSH como usuário root nas instâncias da AWS Ubuntu. As mesmas etapas que você pode seguir para outras distribuições Linux AWS instâncias como CentOS, Rhel, Linuxmint, Debian, etc.

- Ssh para servidor - Faça login no seu servidor com um usuário do Ubuntu e depois mude para o usuário root com o comando sudo.

SSH -I -Chave privada.PEM [e -mail protegido]Após o login bem -sucedido na conta do Ubuntu, muda para a conta raiz.

sudo su - - Editar arquivo autorizado_keys - Agora edite

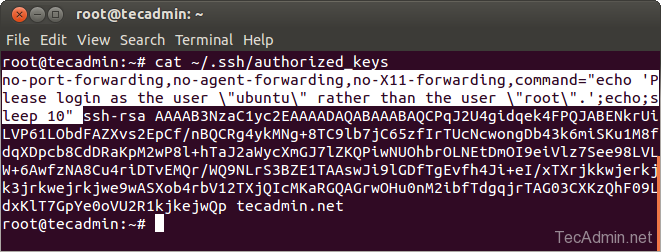

/raiz/.ssh/autorizado_keysArquive a chave privada sua. Você vai conseguir algo como um código com sua chave.não-porta-forwarding, sem avanço, não-x11-forwarding, command = "echo ', por favor, faça o login como o usuário" ubuntu "em vez de o usuário" root ".'; echo;sleep 10" ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQCPqJ2U4gidqek 4FPQJABENkrUiLVP61LObdFAZXvs2EpCf/nBQCRg4ykMNg+8TC9lb7jC65zfIrTUcNcwongDb4 3k6miSKu1M8fdqXDpcb8CdDRaKpM2wP8l+hTaJ2aWycXmGJ7lZKQPiwNUOhbrOLNEtDmOI9eiV lz7See98LVLW+6AwfzNA8Cu4riDTvEMQr/WQ9NLrS3BZE1TAAswJi9lGDfTgEvfh4Ji+eI/xT Xrjkkwjerkjk3jrkwejrkjwe9wASXob4rbV12TXjQIcMKaRGQAGrwOHu0nM2ibfTdgqjrTAG 03CXKzQhF09LdxKlT7GpYe0oVU2R1kjkejwQp tecadmin.líquido

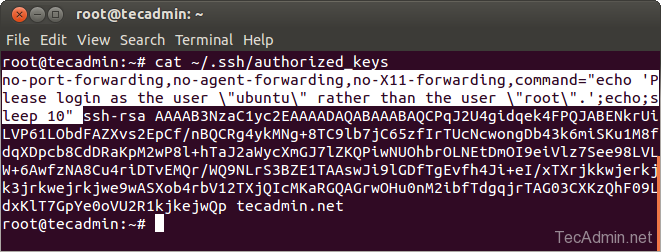

Remova o texto destacado do arquivo Autorizado_Keys e sua chave deve ficar assim. Não há espaço antes do SSH-RSA texto.

ssh-rsa AAAAB3NzaC1yc2EAAAADAQABAAABAQCPqJ2U4gidqek4FPQJABENkrUiLVP61LObd FAZXvs2EpCf/nBQCRg4ykMNg+8TC9lb7jC65zfIrTUcNcwongDb43k6miSKu1M8fdqXDpcb8C dDRaKpM2wP8l+hTaJ2aWycXmGJ7lZKQPiwNUOhbrOLNEtDmOI9eiVlz7See98LVLW+6AwfzNA 8Cu4riDTvEMQrWQ9NLrS3BZE1TAAswJi9lGDfTgEvfh4Ji+eIxTXrjkkwjerkjk3jrkwejrkj we9wASXob4rbV12TXjQIcMKaRGQAGrwOHu0nM2ibfTdgqjrTAG03CXKzQhF09LdxKlT7GpYe0 oVU2R1kjkejwQp tecadmin.líquido

- Salvar Arquivo - Depois de remover o texto iluminado acima do arquivo Autorizado_keys, salve-o e tente SSH com a conta raiz.

SSH -I -Chave privada.PEM [e -mail protegido]Você descobrirá que você fez login com sucesso no servidor com o usuário root diretamente.

- « Como criar Linux inicializável USB a partir da linha de comando Linux

- Como instalar a lâmpada usando o TaskSel no Ubuntu e Linuxmint »