Descubra todos os endereços IP dos hosts ao vivo conectados na rede no Linux

- 1112

- 326

- Mrs. Willie Beahan

Existem muitas ferramentas de monitoramento de rede que você pode encontrar no ecossistema Linux, que podem gerar para você um resumo do número total de dispositivos em uma rede, incluindo todos os seus endereços IP e mais.

No entanto, às vezes o que você realmente precisa pode ser uma ferramenta simples de linha de comando que pode fornecer as mesmas informações executando um único comando.

Este tutorial explicará como descobrir todos os endereços IP de hosts ao vivo conectados a uma determinada rede. Aqui, usaremos a ferramenta NMAP para descobrir todos os endereços IP de dispositivos conectados em uma mesma rede.

Leia sugerida: 29 Exemplos de comandos 'NMAP' para administração de sistema/rede

O NMAP (formulário curto para Mapper de rede) é uma ferramenta de linha de comando poderosa e muito versátil para explorar redes, executar verificações de segurança, auditoria de rede e encontrar portas abertas em máquina remota e muito mais.

Caso você não tenha NMAP Instalado no seu sistema, execute o comando apropriado abaixo para sua distribuição para instalá -lo:

$ sudo yum install nmap [on Chapéu vermelho sistemas baseados] $ sudo dnf install nmap [on Fedora 22+ versões] $ sudo apt-get install nmap [on Debian/Ubuntu sistemas baseados]

Uma vez que você tenha NMAP instalado, a sintaxe para usá -lo é:

$ nmap [tipo de varredura…] opções especificação de destino

Onde o argumento Especificação de destino, pode ser substituído por nomes de host, Endereços IP, redes e assim por diante.

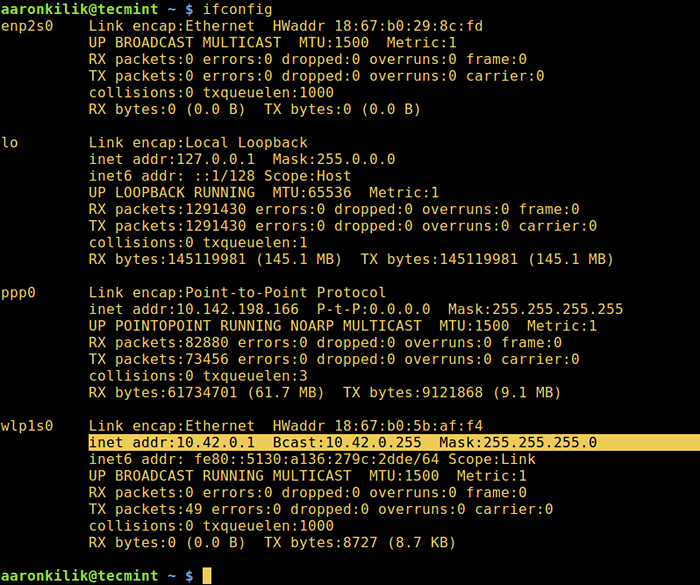

Portanto, para listar os endereços IP de todos os hosts conectados a uma determinada rede, antes de tudo identificar a rede e sua máscara de sub -rede usando o comando ifconfig ou comando ip como assim:

$ ifconfig ou $ ip addr show

Encontre detalhes da rede no Linux

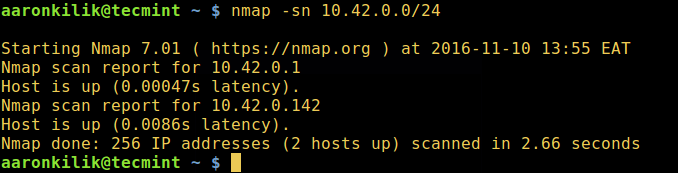

Encontre detalhes da rede no Linux Em seguida, execute o NMAP Comando abaixo:

$ nmap -sn 10.42.0.0/24

Encontre todos os anfitriões ao vivo na rede

Encontre todos os anfitriões ao vivo na rede No comando acima:

-sn- é o tipo de varredura, o que significa uma varredura de ping. Por padrão, o NMAP executa a digitalização da porta, mas essa varredura desativará a digitalização da porta.10.42.0.0/24- é a rede de destino, substitua -a por sua rede real.

Para obter informações abrangentes sobre o uso, faça um esforço para analisar a página do NMAP Man:

$ MAN NMAP

Caso contrário, execute o NMAP sem nenhuma opção e argumentos para visualizar uma informação de uso resumida:

$ nmap

Além disso, para os interessados em aprender técnicas de digitalização de segurança no Linux, você pode ler este guia prático para o NMAP no Kali Linux.

Bem, é isso por enquanto, lembre -se de nos enviar suas perguntas ou comentários através do formulário de resposta abaixo. Você também pode compartilhar conosco outros métodos para listar os endereços IP de todos os dispositivos conectados a uma determinada rede.

- « Gerenciar infraestrutura do Samba4 Active Directory do Windows10 via RSAT - Parte 3

- LOLCAT - Uma ferramenta de linha de comando para produzir arco -íris de cores no terminal Linux »