Filtrando pacotes no Wireshark no Kali Linux

- 699

- 155

- Leroy Lebsack

Introdução

A filtragem permite que você se concentre nos conjuntos exatos de dados que você está interessado em ler. Como você viu, o Wireshark coleta tudo por padrão. Isso pode atrapalhar os dados específicos que você está procurando. Wireshark fornece duas poderosas ferramentas de filtragem para tornar a segmentação dos dados exatos de que você precisa de simples e indolor.

Há duas maneiras que o Wireshark pode filtrar pacotes. Ele pode filtrar apenas e coletar determinados pacotes, ou os resultados do pacote podem ser filtrados após serem coletados. Obviamente, eles podem ser usados em conjunto, e sua respectiva utilidade depende de qual e quanto dados estão sendo coletados.

Expressões booleanas e operadores de comparação

Wireshark tem muitos filtros embutidos que funcionam ótimos. Comece a digitar em qualquer um dos campos de filtro e você os verá autocompletos em. A maioria corresponde às distinções mais comuns que um usuário faria entre os pacotes. Filtrar apenas solicitações HTTP seria um bom exemplo.

Para todo o resto, o Wireshark usa expressões booleanas e/ou operadores de comparação. Se você já fez algum tipo de programação, deve estar familiarizado com expressões booleanas. São expressões que usam "e", "ou" e "não" para verificar a veracidade de uma declaração ou expressão. Os operadores de comparação são muito mais simples. Eles apenas determinam se duas ou mais coisas são iguais, maiores ou menos que.

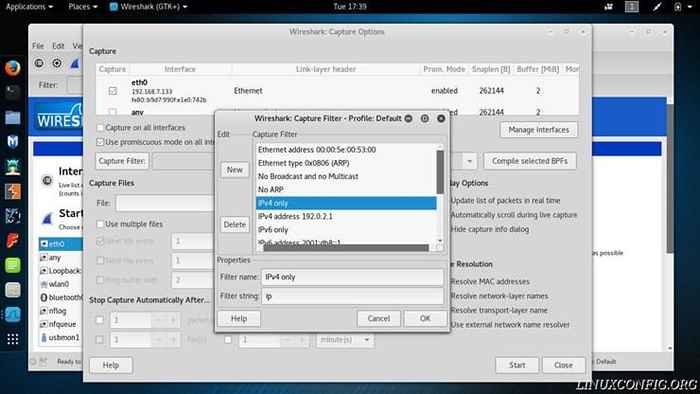

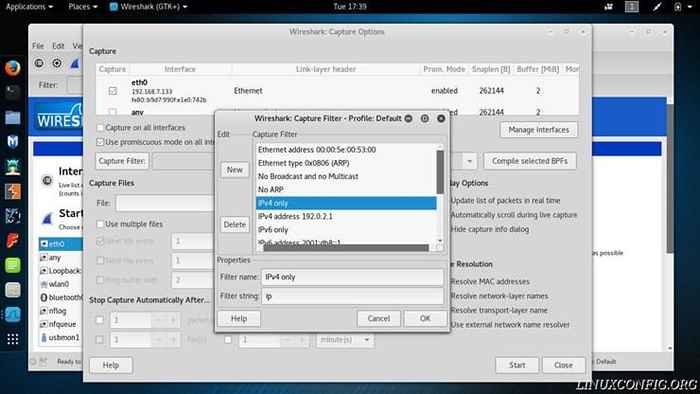

Captura de filtragem

Antes de mergulhar em filtros de captura personalizados, dê uma olhada naquele que o Wireshark já foi construído. Clique na guia "Capture" no menu superior e vá para "Opções.Abaixo das interfaces disponíveis está a linha em que você pode escrever seus filtros de captura. Diretamente à sua esquerda está um botão rotulado como “Filtro de captura.”Clique nele e você verá uma nova caixa de diálogo com uma lista de filtros de captura pré-criados. Olhe em volta e veja o que está lá.

Na parte inferior dessa caixa, há uma pequena forma para criar e salvar filtros de captura de hew. Pressione o botão "novo" à esquerda. Ele criará um novo filtro de captura preenchido com dados de preenchimento. Para salvar o novo filtro, basta substituir o preenchimento pelo nome e expressão reais que você deseja e clique em “OK.”O filtro será salvo e aplicado. Usando esta ferramenta, você pode escrever e salvar vários filtros diferentes e tê -los prontos para usar novamente no futuro.

A captura tem sua própria sintaxe para filtrar. Para comparação, omite e é igual a símbolo e usa > e para maior e menor que. Para booleanos, depende das palavras "e", "ou" e "não.”

Se, por exemplo, você quisesse ouvir o tráfego na porta 80, você poderia usar e expressões como esta: Porta 80. Se você quisesse ouvir apenas na porta 80 de um IP específico, adicionaria isso em. Porto 80 e Host 192.168.1.20

Como você pode ver, os filtros de captura têm palavras -chave específicas. Essas palavras -chave são usadas para dizer ao Wireshark como monitorar pacotes e quais para olhar. Por exemplo, hospedar é usado para olhar para todo o tráfego de um IP. src é usado para olhar o tráfego originário desse IP. DST Por outro lado, apenas observa o tráfego de entrada para um IP. Para assistir ao tráfego em um conjunto de IPs ou uma rede, use líquido.

Resultados de filtragem

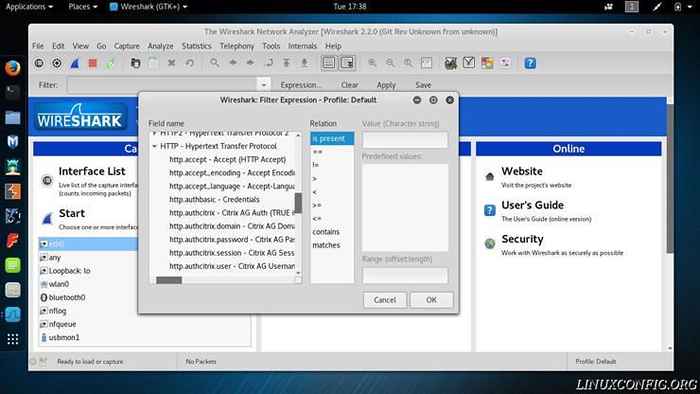

A barra de menu inferior no seu layout é a dedicada à filtragem dos resultados. Este filtro não altera os dados que o Wireshark coletou, apenas permite que você resolva mais facilmente. Há um campo de texto para inserir uma nova expressão de filtro com uma seta suspensa para revisar filtros anteriormente inseridos. Ao lado disso está um botão marcado como "expressão" e alguns outros para limpar e salvar sua expressão atual.

Clique no botão "Expressão". Você verá uma pequena janela com várias caixas com opções. À esquerda está a maior caixa com uma enorme lista de itens, cada um com sub-listas recolhidas adicionais. Estes são todos os diferentes protocolos, campos e informações que você pode filtrar. Não há como passar por tudo isso, então a melhor coisa a fazer é olhar em volta. Você deve notar algumas opções familiares como HTTP, SSL e TCP.

As sub-listas contêm as diferentes partes e métodos que você pode filtrar. É aqui que você encontraria os métodos para filtrar solicitações HTTP por Get and Post.

Você também pode ver uma lista de operadores nas caixas do meio. Ao selecionar itens de cada coluna, você pode usar esta janela para criar filtros sem memorizar todos os itens que o Wireshark pode filtrar.

Para obter resultados de filtragem, os operadores de comparação usam um conjunto específico de símbolos. == determina se duas coisas são iguais. > determina se uma coisa é maior que outra, < descobre se algo é menor. > = e <= são para maiores ou iguais e menores ou iguais a respectivamente. Eles podem ser usados para determinar se os pacotes contêm os valores certos ou filtram por tamanho. Um exemplo de uso == Para filtrar apenas HTTP, obtenha solicitações como esta: http.solicitar.Método == "Get".

Os operadores booleanos podem encadear expressões menores para avaliar com base em várias condições. Em vez de palavras como com captura, eles usam três símbolos básicos para fazer isso. && significa "e."Quando usado, ambas as declarações de ambos os lados de && Deve ser verdadeiro para que o Wireshark filtre esses pacotes. || significa "ou." Com || Enquanto a expressão for verdadeira, ela será filtrada. Se você estivesse procurando todos os pedidos de obtenção e postagem, você poderia usar || assim: (http.solicitar.Método == "Get") || (http.solicitar.método == "post"). ! é o operador "não". Ele procurará tudo, menos a coisa que é especificada. Por exemplo, !http Vou te dar tudo menos solicitações http.

Pensamentos finais

Filtrar o Wireshark realmente permite que você monitore com eficiência o tráfego de sua rede. Leva algum tempo para se familiarizar com as opções disponíveis e se acostumar com as expressões poderosas que você pode criar com os filtros. Depois de fazê -lo, você poderá coletar rapidamente e encontrar exatamente os dados de rede que você está procurando sem ter que pentear por longas listas de pacotes ou fazer muito trabalho.

Tutoriais do Linux relacionados:

- Como fazer bota dupla kali linux e windows 10

- Lista das melhores ferramentas Kali Linux para testes de penetração e…

- Coisas para instalar no Ubuntu 20.04

- Como instalar o Kali Linux no VMware

- Coisas para fazer depois de instalar o Ubuntu 20.04 fossa focal linux

- Uma introdução à automação, ferramentas e técnicas do Linux

- Configuração do servidor Kali HTTP

- Como tirar uma captura de tela no Kali Linux

- Mastering Bash Script Loops

- Como procurar ferramentas extras de hackers em kali

- « Como carregar o firmware ausente da mídia removível durante a instalação do Debian Linux

- Introdução ao NMAP no Kali Linux »