Habilite o modo de depuração em SSH para solucionar problemas de conectividade

- 2048

- 280

- Robert Wunsch DVM

Neste artigo, mostraremos como ativar o modo de depuração enquanto estiver executando Ssh em Linux. Isso permitirá que você veja o que realmente se desenrola ao executar um comando ssh para se conectar a um servidor Linux remoto usando o modo detalhado ou o modo de depuração.

[Você também pode gostar: 4 maneiras de acelerar as conexões SSH no Linux]

O cliente SSH -v Switch permite executar o SSH no modo detalhado, que imprime as informações de depuração sobre o progresso da conexão SSH, que é realmente útil para depurar conexões, autenticação e quaisquer problemas de configuração.

Existem diferentes níveis de verbosidade; usando múltiplos -v Sinalizadores aumentam a verbosidade (o nível máximo de verbosidade é 3).

ssh -v- informarei o que está acontecendo principalmente do seu lado.ssh -vv- informarei o nível baixo nas duas extremidades.ssh -vvv- vou informá -lo sobre tudo de ambas as extremidades.

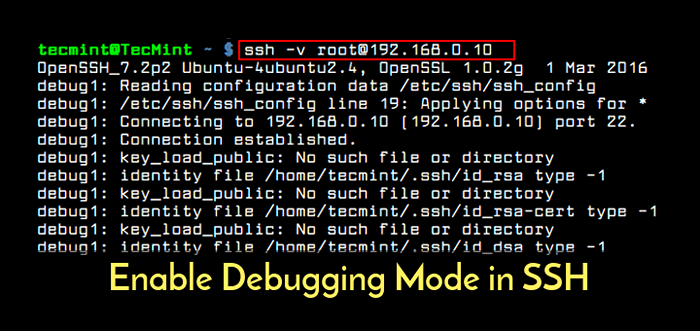

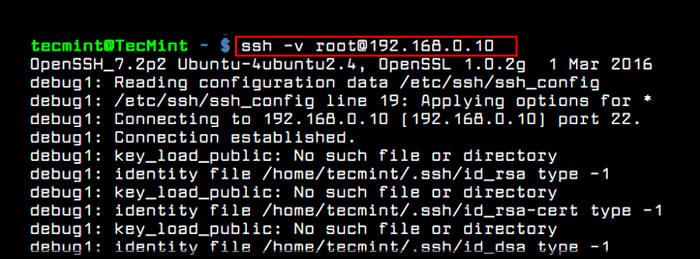

O comando a seguir será executado SSH no primeiro nível de verbosidade, o que nos fornece muitas informações de depuração, como mostrado.

[Email protegido] ~ $ ssh -v [email protegido]

Ativar log de depuração SSH

Ativar log de depuração SSH Saída de amostra

OpenSSH_7.2p2 Ubuntu-4ubuntu2.2, OpenSSL 1.0.2G-FIPS 1 de março de 2016 Debug1: Dados de configuração de leitura/home/aaronkilik/.ssh/config Debug1:/home/aaronkilik/.Linha SSH/Config 18: Aplicação de opções para * Debug1: Ler Data de Configuração/etc/ssh/ssh_config Debug1:/etc/ssh/ssh_config Linha 19: Aplicando opções para * Debug1: Conectando -se a 192.168.56.10 [192.168.56.10] Porta 22. Debug1: conexão estabelecida. Debug1: arquivo de identidade/home/aaronkilik/.SSH/ID_RSA TIPO 1 DEBUG1: KEY_LOAD_PUBLIC: NENHUMA PARA ESTE ARQUIVO ou DIRETORY DEBUG1: FILE DE IDENTIDADE/HOME/AARONKILIK/.SSH/ID_RSA -CERT TIPO -1 DEBUG1: key_load_public: nenhum arquivo ou depuração de diretório: arquivo de identidade/home/aaronkilik/.SSH/ID_DSA TIPO -1 DEBUG1: KEY_LOAD_PUBLIC: NENHUMA PARA ESTE ARQUIVO ou DIRETORY DEBUG1: FILE DE IDENTIDADE/HOME/AARONKILIK/.SSH/ID_DSA -CERT TIPO -1 DEBUG1: key_load_public: nenhum arquivo ou depuração de diretório: arquivo de identidade/home/aaronkilik/.SSH/ID_ECDSA TIPO -1 DEBUG1: key_load_public: nenhum arquivo ou depuração de diretório: arquivo de identidade/home/aaronkilik/.SSH/ID_ECDSA -CERT TIPO -1 DEBUG1: KEY_LOAD_PUBLIC: NENHUMA PARA ESTE ARQUIVO ou DIRETORY DEBUG1: FILE DE IDENTIDADE/HOME/AARONKILIK/.SSH/ID_ED25519 TIPO -1 DEBUG1: key_load_public: nenhum arquivo ou depuração de diretório: arquivo de identidade/home/aaronkilik/.SSH/ID_ED25519 -CERT TIPO -1 DEBUG1: Modo de compatibilidade de ativação para o protocolo 2.0 Debug1: versão local String ssh-2.0-openssh_7.2p2 Ubuntu-4ubuntu2.2 Debug1: Protocolo Remoto Versão 2.0, versão remota de software OpenSsh_7.4 Debug1: Match: OpenSsh_7.4 Pat OpenSsh* Compat 0x04000000 Debug1: Autenticação de 192.168.56.10:22 as 'tecmint' debug1: SSH2_MSG_KEXINIT sent debug1: SSH2_MSG_KEXINIT received debug1: kex: algorithm: [email protected] debug1: kex: host key algorithm: ecdsa-sha2-nistp256 debug1: kex: server->client cipher: [email Protectado] Mac: Compressão: [Email Protected] Debug1: Kex: Client-> Servidor Cipher: [Email Protected] Mac: Compressão: [Email Protectt] Debug1: Esperando SSH2_MSG_KEX_ECDH_REPLY DEBUG1: Chave do host: ECDSA-SHA2-NISTP256 SHA256: 1778er. /Ep4uwsutneobsmaj32k9oo8 Debug1: Host '192.168.56.10 'é conhecido e corresponde à chave do host da ECDSA. Debug1: Found Key in/home/aaronkilik/.ssh/known_hosts:8 debug1: rekey after 134217728 blocks debug1: SSH2_MSG_NEWKEYS sent debug1: expecting SSH2_MSG_NEWKEYS debug1: rekey after 134217728 blocks debug1: SSH2_MSG_NEWKEYS received debug1: SSH2_MSG_EXT_INFO received debug1: kex_input_ext_info: server-sig-algs= debug1: SSH2_MSG_SERVICE_ACCEPT received debug1: Authentications Isso pode continuar: PublicKey, GSSAPI-KEYEX, GSSAPI-WITH-MIC, Debug1 de senha: Próximo Método de Autenticação: PublicKey Debug1: Oferecendo RSA Public Key:/Home/Aaronkilik/.SSH/ID_RSA Debug1: Servidor Aceita Chave: PKALG RSA-SHA2-512 BLEN 279 Debug1: Habilitando a compactação no nível 6. Debug1: Autenticação foi bem -sucedida (PublicKey). Autenticado para 192.168.56.10 ([192.168.56.10]: 22). Debug1: Canal 0: Novo [Client-session] Debug1: Solicitando [Email Protected] Debug1: Inserindo a sessão interativa. Debug1: Pragem: Rede Debug1: client_input_global_request: rtype [email protegido] want_reply 0 Debug1: Enviar ambiente. Debug1: Enviar Env lc_paper = lg_ug.UTF-8 Debug1: Enviar Env lc_address = lg_ug.UTF-8 Debug1: Enviar Env LC_MONETARY = LG_UG.UTF-8 Debug1: Enviar Env lc_numeric = lg_ug.UTF-8 Debug1: Enviar Env lc_telephone = LG_UG.UTF-8 Debug1: Enviar Env LC_Identification = LG_UG.UTF-8 Debug1: Enviar Env Lang = En_us.UTF-8 Debug1: Enviar Env lc_measurement = lg_ug.UTF-8 Debug1: Enviar Env lc_name = lg_ug.UTF-8 Último login: Sáb 6 de janeiro 16:20:11 2018 de 192.168.56.1

Ao tentar sair ou sair da sessão, você também verá as mensagens de depuração como mostrado.

[[email protegido] ~] $ saída Logout Debug1: client_input_channel_req: canal 0 rtype sant-status Responder 0 Debug1: client_input_channel_req: canal 0 rtype [email protegido] Responder 0 Debug1: Canal 0: Free: Client-Session, Nchannels 1 Conexão a 192.168.56.10 fechados. Transferido: enviado 3392, recebeu 3120 bytes, em 118.1 segundos bytes por segundo: enviado 28.7, recebido 26.4 Debug1: Status de saída 0 Debug1: Compressa de saída: dados brutos 1159, comprimido 573, fator 0.49 Debug1: Compressa de entrada: dados brutos 573, comprimido 1159, fator 2.02

Em seguida, você pode ativar a verbosidade adicional (nível 2 e 3) para obter ainda mais mensagens de depuração, como mostrado.

$ ssh -vv [email protegido] $ ssh -vvv [email protegido]

É isso! Para maior uso do SSH, leia os seguintes artigos relacionados.

- Como proteger e endurecer o servidor OpenSsh

- 5 práticas recomendadas para impedir ataques de login de força bruta ssh no Linux

- Como encontrar todas as tentativas de login SSH falhadas no Linux

- Como desativar o login de raiz SSH no Linux

- Como configurar o login sem senha ssh no Linux

- Como desconectar conexões SSH inativas ou inativas

Esperamos que você ache este artigo útil. Você pode fazer qualquer pergunta ou compartilhar pensamentos através do formulário de comentário abaixo.

- « Melhores IDE de Java para desenvolvedores de Linux

- Uso básico de comando ssh e configuração no Linux »