Um guia passo a passo para instalar o Opendkim com o Postfix no Ubuntu-liberte o poder do DKIM!

- 4173

- 523

- Mrs. Christopher Okuneva

DKIM ou DOMAINKEYS Identificou Mail é um protocolo de autenticação usado para validar a identidade de um remetente. É uma ferramenta importante para impedir a falsificação de e -mails, que é quando uma pessoa personifica outro usuário e envia e -mails com seu nome e endereço. A chave dkim funciona usando uma chave de opendkim ou domínio para assinar cada mensagem enviada. A chave é uma sequência criptografada de caracteres exclusivos do remetente e é usado para verificar se a mensagem vem do domínio do remetente. Isso torna mais difícil para atores maliciosos enviar mensagens forjadas. DKIM Key também permite que os receptores rejeitem mensagens que falham na autenticação. Isso fornece proteção adicional contra a falsificação e outros ataques baseados em e-mail. É uma medida de segurança crucial para qualquer servidor de email e que possa ajudar a proteger seus negócios e seus clientes.

Este tutorial fornecerá a você uma maneira rápida e fácil de configurar o DKIM (DOMAINKEYS) com o servidor de correio Postfix em execução no Ubuntu e nos sistemas baseados em Debian.

Pré -requisitos

Antes de instalar e configurar o Opendkim para o Postfix, precisamos garantir que tenhamos os pré -requisitos necessários no lugar.

- Em primeiro lugar, você precisará de um sistema Ubuntu que trabalhe com acesso root.

- Você também precisará instalar e configurar o Postfix instalado.

- O último pré -requisito é que você deve ter um nome de domínio válido com acesso ao DNS.

Sem esses pré -requisitos, você não poderá instalar e configurar o Opendkim em seu servidor.

Etapa 1: Instale o pacote Opendkim

Depois de ter todos os pré -requisitos no lugar, você pode começar a instalar o Opendkim. Usaremos o gerenciador de pacotes APT para instalar Opendkim no Ubuntu. Para instalar o Opendkim, você precisará executar o seguinte comando:

Atualização do sudo aptsudo apt install opendkim opendkim-tools

Em seguida, adicione o usuário do Postfix ao grupo Opendkim.

sudo usermod -g opendkim postfix Etapa 2: gerar chaves dkim públicas e privadas

O próximo passo é criar uma estrutura de diretório adequada para manter os arquivos de chaves seguros. Execute os seguintes comandos para criar um diretório e definir permissões.

sudo mkdir -p/etc/opendkim/chavessudo chown -r opendkim: opendkim /etc /opendkimsudo chmod 744/etc/opendkim/chaves

Agora, gerar suas chaves dkim públicas e privadas usando Opendkim-Genkey utilitário de linha de comando. Todos os comandos estão usando “exemplo.com”Como um nome de domínio. Substitua -o pelo seu nome de domínio real. Também precisamos escolher um nome de seletor, isso pode ser qualquer string exclusiva, que ajuda os servidores de e -mail a identificar a tecla DKIM correta do registro DNS. O comando abaixo usará padrão Como chave seletora:

sudo mkdir/etc/opendkim/keys/exemplo.comSUDO OPENDKIM -GENKEY -B 2048 -D Exemplo.com -d/etc/opendkim/keys/exemplo.COM -S Padrão -v

Este comando gerará um par público e privado para você. A chave privada será armazenada no arquivo “Seletor.privado ”, e a chave pública será armazenada no arquivo“ Seletor.TXT". No nosso caso, os nomes de arquivos são “padrão.privado "e" padrão.TXT".

Depois de gerar as chaves, você precisará definir permissões apropriadas no arquivo de chave privado:

sudo chown opendkim: opendkim/etc/opendkim/keys/exemplo.com/padrão.privado Etapa 3: Configure as teclas DKIM para o seu registro DNS

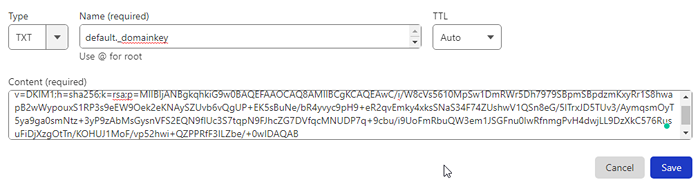

Depois de gerar as chaves dkim públicas e privadas, você precisará adicioná -las ao seu registro DNS. Para fazer isso, você precisará adicionar o registro TXT ao seu arquivo de zona DNS. Este detalhe do registro pode ser encontrado sob o padrão.Arquivo TXT, gerar com a chave privada:

sudo gato/etc/opendkim/keys/exemplo.com/padrão.TXT Você verá a saída abaixo:

padrão._domainkey IN TXT ( "v=DKIM1; h=sha256; k=rsa; " "p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAwC/i/W8cVs5610MpSw1DmRWr5Dh7979SBpmSBpdzmKxyRr1S8hwapB2wWypouxS1RP3s9eEW9Oek2eKNAySZUvb6vQgUP+EK5sBuNe/bR4yvyc9pH9+eR2qvEmky4xksSNaS34F74ZUshwV1QSn8eG/5lTrxJD5TUv3/AymqsmOyT5ya9ga0smNtz+3yP9zAbMsGysnVFS2EQN" "9fIUc3S7tqpN9FJhcZG7DVfqcMNUDP7q+9cbu/i9UoFmRbuQW3em1JSGFnu0IwRfnmgPvH4dwjLL9DzXkC576RusuFiDjXzgOtTn/KOHUJ1MoF/vp52hwi+ QzpPRFF3ilzBE/+0WIDAQAB "); ----- Chave Dkim Padrão para Tecadmin.líquido

Remova todas as citações (“) e espaços em branco do valor do registro e depois publique -o na zona do DNS. Veja a captura de tela abaixo:

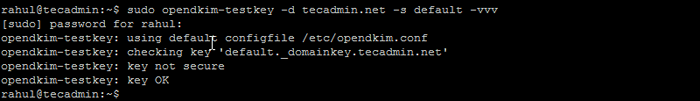

Você pode verificar o registro do DNS executando o seguinte comando.

SUDO OPENDKIM -Testkey -d Exemplo.COM -S Padrão -vvv

Etapa 4: confiando opendkim

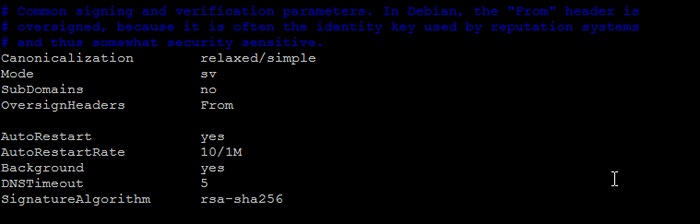

Uma vez que o Opendkim foi instalado e você gerou as chaves privadas do DKIM. você precisará configurá -lo. Para fazer isso, você precisará editar o arquivo de configuração localizado em /etc/opendkim.conf. Neste arquivo, você precisará definir os seguintes parâmetros:

- Edite o arquivo de configuração principal em seu editor de texto favorito:

sudo nano /etc /opendkim.conf - Descompor esses valores e configurar como abaixo:

Syslog sim logwhy sim canonicalização relaxada/simples modo sv subdomínios sem enigmetidadores de excesso de

O Logwhy A opção permite os logs mais detalhados para solução de problemas:

- Agora adicione os seguintes valores

AUTORESTART SIM AUTORESTARTATE 10/1M FUNCIMENTO Sim dnStimeout 5 SignatureAlgorithm RSA-SHA256

- Em seguida, verifique se o UserID está definido como OPENDKIM:

# Lembre -se de adicionar o usuário postfix ao grupo opendkim userID opendkim

- Agora, anexe as seguintes entradas no final do arquivo.

Keytable refile:/etc/opendkim/key.Table SeltingTable Refile:/etc/opendkim/assinatura.tabela externalIgnorelist/etc/opendkim/confiável.hospeda internahosts/etc/opendkim/confiável.anfitriões

- Salvar e fechar /etc /opendkim.Configuration Arquivo de Configuração.

- Agora, edite o SigningTable no editor de texto.

sudo nano/etc/opendkim/assinatura.mesaAdicione as seguintes entradas.

*@exemplo.com padrão._domainkey.exemplo.com *@ *.exemplo.com padrão._domainkey.exemplo.com

Salve e feche o arquivo.

- Em seguida, edite o Keytable arquivo:

sudo nano/etc/opendkim/chave.mesaAdicione a seguinte entrada.

padrão._domainkey.exemplo.por exemplo.com: padrão:/etc/opendkim/keys/exemplo.com/padrão.privado

Salve o arquivo e feche-o.

- Em seguida, edite o confiável.anfitriões arquivo:

sudo nano/etc/opendkim/confiável.anfitriõesAdicione seu nome de domínio e entradas de localhost ao arquivo recém -criado. Isso diz a Opendkim que, se um email vinha de localhost ou do mesmo domínio, então Opendkim deve assinar apenas o email, mas ignorar a verificação DKIM.

127.0.0.1 localhost .exemplo.com

Salve e feche o arquivo.

- Reinicie o serviço ondkim

SUDO SYSTEMCTL RESTART OPENDKIM

Etapa 5: Configure o Postfix com Opendkim

O próximo passo é configurar o Postfix para usar opendkim.

- Primeiro, mudaremos o local do Soquete Opendkim. Vamos criar um novo diretório com os seguintes comandos:

sudo mkdir/var/spool/postfix/opendkimsudo chown opendkim: postfix/var/spool/postfix/opendkim - Agora edite o arquivo de configuração do Opendkim em um editor de texto:

sudo nano /etc /opendkim.confPesquise a entrada do soquete e atualize -a como seguinte:

Socket Local:/var/spool/postfix/opendkim/opendkim.meia

- Em seguida, edite o /etc/default/opendkim arquivo:

sudo nano/etc/default/opendkimE defina a entrada do soquete como abaixo:

Socket = "Local:/var/spool/postfix/opendkim/opendkim.meia"

- Em seguida, você precisará editar o arquivo de configuração localizado em/etc/postfix/main.cf. Neste arquivo, você precisará adicionar os seguintes parâmetros:

- Milter_default_action - esta é a ação padrão a ser tomada quando uma mensagem é recebida.

- Milter_protocol - Este é o protocolo a ser usado ao se comunicar com o Opendkim.

- smtpd_milters - Esta é a lista de coletores que o Postfix usará.

sudo nano/etc/postfix/main.cfAdicione as seguintes linhas no final deste arquivo, para que o Postfix possa ligar para o Opendkim através do Protocolo Milter.

# Configuração Milter Milter_Default_Action = Aceitar Milter_protocol = 6 smtpd_milters = Local: Opendkim/Opendkim.SOCK NON_SMTPD_MILTERS = $ SMTPD_MILTERS

- Depois de adicionar os parâmetros, você precisará reiniciar os Serviços Opendkim e Postfix. Para fazer isso, você precisará executar o seguinte comando:

SUDO SYSTEMCTL RESTART OPENDKIMSUDO SYSTEMCTL RESTART POSTFIXEste comando reiniciará os dois serviços e você estará pronto para enviar e -mails usando o Opendkim.

Etapa 6: teste DKIM

Envie um email do terminal do sistema como abaixo:

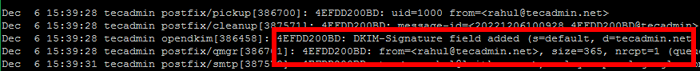

Mail -s "Welcome Home" [Email Protected] CC: Seu conteúdo de email vai aqui Pressione Ctrl+D para enviar o email e recuperar o terminal. Assista aos arquivos de log, em configuração bem -sucedida, você verá uma entrada de log

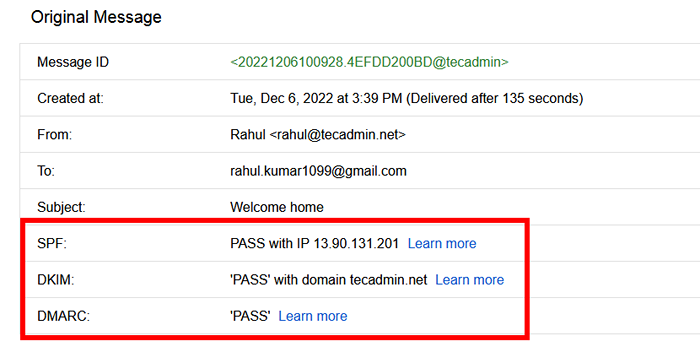

Verifique a fonte de e -mail. Eu usei minha conta pessoal do Gmail para testar esta configuração. Recebi e -mails com o seguinte cabeçalho.

Você pode seguir nosso próximo artigo, para criar um registro DMARC para seu domínio.

Conclusão

Neste guia passo a passo, mostrei como instalar e configurar o Opendkim com o Postfix no Ubuntu. Eu também mostrei como gerar as teclas DKIM públicas e privadas necessárias e adicioná -las ao seu registro DNS. Finalmente, mostrei como configurar o postfix para usar opendkim. Então, se você deseja proteger e proteger seu tráfego de e -mail, o DKIM é uma ótima ferramenta para usar. Experimente e desencadeie o poder do dkim!

Se este artigo o ajudar e você quiser saber mais sobre o Opendkim, você deve conferir nossos outros artigos sobre o tópico. Temos guias detalhados sobre como instalar e configurar o Opendkim em várias plataformas, bem como solucionar dicas e práticas recomendadas. Então, verifique -os!